Inhaltsverzeichnis

- Gruppenrichtlinien - Central Store 2

- Commodore C64 – vor 40 Jahren 3 - 4

- Temperatur in Server- und Technikräumen 5 - 6

- XRECHNUNG Generator 7

- E-Rechnungspflicht - ZUGFeRD und XRECHNUNG 8 - 10

- Phishing, Quishing, Smishing oder Vishing 11

- IT-Sicherheit und Grundschutz Geschichte 12 - 13

- Crowdstrike vs. CounterStrike 14 - 15

- Cybersicherheit - Authentifizierungs Tipps 16 - 17

- WSUS Einstellung am 18.04.2025 18 - 19

- Kaspersky Antivirus in den USA verboten 20

- PDF24 Creator wieder empfohlen 21

- Windows 11 24H2 ohne Wordpad 22

- Windows Server 2025 wird Nachfolger 23 - 25

- Copilot Störung 26

Gruppenrichtlinien - Central Store

Für viele Anwendungen sind Gruppenrichtlinien verfügbar, mit denen man zentral in der Domäne (oder in der AAD-Verwaltung in Azure) Einstellungen für die Software verteilen kann.

Am Beispiel von Google Chrome für Enterprise und Microsoft Edge für Business zeige ich kurz die Vorbereitungen, um diese Richtlinien zu benutzen.

Laden Sie dazu zunächst die Richtlinien-Pakete herunter und entpacken sie. Im Entpackten finden Sie jeweils einen Ordner ADMX mit Unterordnern. Um die Inhalte der ADMX-Ordnerstruktur geht es.

Wechseln Sie auf einem der Domänencontroller in den folgenden Pfad (meist auch unter c:\windows\SYSVOL im Windows Explorer erreichbar):

\\domainname.local\SYSVOL\domainname.local\Policies\PolicyDefinitions

Gibt es noch keinen Ordner "PolicyDefinitions", legen sie ihn bitte an.

Alles, was im jeweiligen ADMX Ordner (nicht den Ordner selbst, sondern nur Inhalte und Unterordner) ist, in diesen Ordner kopieren, dabei vorhandene Dateien und Verzeichnisse überschreiben.

Warten, bis die Richtlinien auf alle Domänencontroller gespiegelt wurden.

- Gruppenrichtlinien-Verwaltung auf einem der DCs öffnen

- eine neue Richtlinie erstellen (empfohlen: jeweils eine für Chrome Enterprise und eine für Edge Business)

- die Richtlinien im GP-Editor bearbeiten, dafür die neuen Richtlinien für Chrome und Edge lokalisieren und benutzen.

Commodore C64 – vor 40 Jahren

C64 – mein persönliches Jubiläum: im Jahre 1984 bekam ich meinen ersten Computer geschenkt – einen C64. Damals in der Hi-Tech-Ausstattung mit einem 1541 5,25″ Disketten-Laufwerk (mit 180 KB fassenden Floppy-Disks). Dazu ein FBAS/RGB Monitor von Commodore, der über einen speziellen 7-poligen DIN-Stecker am Heck des C64-Brotkastens eingestöpselt wurde und an der Vorderseite einen FBAS (Video und Audio Chinch) Eingang hatte, über den man das Signal vom VHS-Videorecorder/TV-Tuner einspielen konnte.

Als Drucker gab es einen sagenhaften 7-Nadeldrucker Commodore MPS-801 mit Mini-Farbbändern, die so schnell leer und teuer waren, dass man sie mit Pelikan Stempelfarbe schwarzblau nachgefärbt hat. Ich hatte damals eine Quelle Privileg Typenrad-Schreibmaschine (Privileg electronic 1200, ein Modell von robotron / Erika Erfurt in der DDR hier im Westen von Karstadt vertrieben) mit Carbonbändern und exzellentem Schriftbild und mehreren Typenrädern für Schriftarten. Hierzu gab es damals für 150 Mark eine Umrüstplatine, die ein Interface für den C64 hatte. Aus der Schreibmaschine schaute dann wieder so ein C64-DIN-Stecker, den man in die 2. Buchse vom Floppy oder vom MPS-Drucker stecken konnte und somit war der C64 meine erste Textverarbeitung mit dem Schriftbild einer professionellen Schreibmaschine.

Dieser C64 6-PIN-DIN-Stecker war also schon sehr fortschrittlich und alle Peripheriegeräte (außer Joysticks, die hatten ja 2 Anschlüsse für sich allein) wurden als Daisy-Chain daran angeschlossen: Rechner -> Floppy -> Drucker-MPS -> Drucker Typenrad. Später kam dann eine Tochterplatine auf die Grundplatine mit einem Turboschalter an der Seite, die die Rechenleistung des C64 verbesserte. Als Drucker folgte ein Seikosha 9-Nadel-Drucker mit zusätzlichem Seriellen Interface, der dann zu meinem ersten PC (Commodore PC30-III) übernommen wurde.

Der Expansion Port bekam (eine Gastfamilie in den USA schenkte mir das Bauteil, weil ihnen eine Elektronikkette gehörte) ein 300 baud Modem. Der User-Port war schon von Anfang an Anlass für Basteleien. Aus einem Alten Telefonzentrale-Hörergruppenbauteil und etwas Elektronik baute ich mir mein erstes CTI-Gerät. Damit konnte man auf der C64-Tastatur die Nummer auswählen, einen Knopf drücken und der User Port ließ ein Relais per Impulswahl die Nummer wählen, bzw. den Gabelschalter zum Auflegen und Abheben steuern.

Die Joystick-Ports waren auch hervorragende Analog-Mess-Ports mit 256 Abstufungen. So konnte man mit einem NTC oder PTC Baustein die Temperatur, mit einer Fotozelle die Helligkeit in Lux ermitteln für optimales Fotolicht.

Temperatur in Server- und Technikräumen

Die #Temperatur im Serverschrank nicht außerhalb des Temperaturbereichs von 18°C bis 24°C liegen.

Auch wenn moderne Server ein verbessertes Abwärmekonzept (wie FUJITSU Cool-Safe) haben, sind nicht alle anderen technischen Geräte immer auf dem neusten Stand, sondern bis zu 6 Jahre alt (oder sogar älter).

Daher sind Server-Hersteller-Empfehlungen, die Server bei 25-27 °C zu betreiben, mit Vorsicht zu betrachten.

Das #BSI empfiehlt keine konkreten Werte, schreibt aber, dass ausreichend Kühlleistung gemessen an der Wärmeleistung der Server vorhanden sein muss, um sicheren Dauerbetrieb der Geräte zu erreichen.

Die Luftfeuchtigkeit sollte bei etwa 45-55% liegen.

Aus Energie-Effizienz-Gründen haben sich de Werte 22°C bei 50% relativer Luftfeuchte etabliert.

Bei dieser Temperatur (messbar und dokumentiert als "Ambient" im FUJIUSU IRMC oder HP ILO) arbeiten Netzwerkgeräte optimal und haben eine lange Lebensdauer.

(Hintergrund: Muss mehr warme Abluft von den elektronischen Komponenten abgeführt werden, drehen die Lüfter mit bis zu Maximaldrehzahl. Vergleichbar mit einem Turbolader im Auto, der ständig unter Vollast läuft und daher schneller defekt ist.

Elektronische Geräte erzeugen Wärme. Sofern die Wärmeableitung nicht ausreicht und die Luft nicht entweichen kann, sondern sich im Schrank staut, kann es zur Überhitzung kommen. Die Temperatur hat einen direkten Einfluss auf die Leistung und Zuverlässigkeit Ihres Servers und anderer Netzwerkgeräte wie Telefonanlagen, Switches, Router, USV).

Zu hohe Temperaturen können zu Störungen und Ausfällen führen. Eine Temperatur ab 30°C verdoppelt die Ausfallrate. Und ab 40°C ist die Gefahr 4-mal so groß. Zudem können hohe Temperaturen dauerhafte Schäden an den Geräten verursachen.

XRECHNUNG Generator

#XRECHNUNG 3.0 oder ZUGFeRD XML Datensatz erzeugen

E-Rechnungspflicht - ZUGFeRD und XRECHNUNG

E-Rechnungen werden Pflicht im B2B-Geschäftsverkehr. Das bedeutet: „Empfang und Verarbeitung von E-Rechnungen im B2B-Geschäftsverkehr sind ohne vorherige Zustimmung ab 1. Januar 2025 in Unternehmen zu ermöglichen. Die grundsätzliche Verpflichtung zur Ausstellung von elektronischen Rechnungen gilt ebenfalls ab 1. Januar 2025. Es gibt aber Übergangsfristen. Spätestens ab 2028 sind nur noch E-Rechnungen erlaubt, die EN 16931 entsprechen. Auch bisher (seit 2017) mussten Rechnungen, die an Behörden übermittelt wurden, dem sog. #XRECHNUNG Format entsprechen.

Seit 1. Januar 2025 sind dazu alle Rechnungsformate, die der EN-Norm entsprechen, zulässig:

- XRECHNUNG – das ist eine XML-Datei, die alle rechnungsrelevanten Daten in genormtem Format und Zeichensatz enthält (es gibt in der Regel keine Visualisierung, es sei denn, der Empfänger erstellt sie sich zum Archivieren)

- ZUGFeRD – eine PDF-Datei, die die Rechnung visuell enthält (also wie wir bisher eine PDF-Rechnung kennen). Zusätzlich sind in der PDF-Datei die XML-Daten eingebettet. Diese lassen sich maschinell extrahieren und elektronisch weiterverarbeiten

- Das FAKTUR-X Format gehört auch dazu. Hierbei handelt es sich um in ein PDF/A eingebettete XML-Daten - ähnlich wie beim ZUGFeRD

Eine Rechnung muss also auf jeden Fall den (genormten) XML-Datensatz enthalten oder daraus bestehen.

Bisher werden für Deutschland keine Anforderungen an den Versand der Datei gestellt. D. h. die Zustellung per E-Mail wird vermutlich weiterhin der Standard sein. Nach EU-Richtlinie reicht aber der STARTTLS Versand nicht aus und Rechnungen sollten verschlüsselt werden. Wenn Sie über ein Kunden-Extranet verfügen, können Sie auch die Rechnungen in diesem Bereich Ihren Kunden zum Abruf bereitstellen. In dem Fall erfolgt der Zugriff SSL-verschlüsselt und Manipulationen auf dem Transportweg werden verhindert.

Das bedeutet, dass Sie Eingangsrechnungen aus Ihrem Eingangspostfach extrahieren müssen und bei #ZUGFeRD aus dem PDF-Anhang die XML-Daten extrahieren – bzw. bei XRECHNUNG den XML-Anhang bestenfalls mit einer Visualisierung ausstatten (PDF erstellen aus den XML-Daten) und beide Anhänge dann in Ihr DMS-System überführen und verschlagworten lassen.

Vom Land Baden-Württemberg gibt es einen kostenlosen Online-Dienst, mit dem man zu versendende oder Eingangsrechnungen prüfen kann: https://erechnungsvalidator.service-bw.de

Möchte man eine Eingangsrechnung visualisieren, kann man dazu die Online-Webseite eines deutschen Verlages (derzeit noch kostenlos) benutzen. Es wird eine PDF erstellt, die die XML-Datei in eine PDF umwandelt, die aussieht wie eine klassische Rechnung: https://dtvp.de/xrechnung/

PHP Vorlage für Wordpress

Für Programmierer – mit einer kostenlosen PHP Bibliothek kann man XRECHNUNG bzw. den XML-Content nach Faktur-X Standard erstellen. Als Input dienen 2 JSON Dateien – eine für die Kopfdaten der Rechnung und eine für die Artikelposten, die in ein Formular kopiert werden können. Ein Formatmuster ist jeweils im Form bei Aufruf der Seite.

Mit einem zweiten Template können Rechnungen in den Ordner wp-uploads/rechnungen/ hochgeladen werden (PDF und XML). Das Werkzeug extrahiert Rechungskopfdaten und Posten jeder Rechnung und stellt sie auf der Seite dar. Hierzu muss der Administrator angemeldet sein. Achtung! Die Nutzung dieses Templates wird nur im Intranet empfohlen, da bei Nutzung im Internet die Rechnungen öffentlich wären.

In meinem WordPress-Theme „Penguin-Mod“ erstellen Sie eine neue Seite oder einen Beitrag und wählen als Template „XRECHNUNG make“ oder XRECHNUNG visualize aus. Das Theme ist im OpenAudit Classic Download enthalten, wenn man die WordPress Instanz mit installiert.

Soweit in diesem Blog-Artikel auf rechtliche Erfordernisse hingewiesen oder eine rechtliche Einschätzung vorgenommen wird, kann dies eine ggf. notwendige rechtsanwaltliche Prüfung nicht ersetzen. Die bereitgestellten Informationen stellen keine Rechtsberatung dar und sollen keine rechtlichen Fragen oder Probleme behandeln, die im individuellen Fall auftreten können. Es kann insofern keine Gewähr für die Rechtskonformität dieser Informationen geboten werden.

Phishing, Quishing, Smishing oder Vishing

Kurz notiert: Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat einen gut strukturierten Leitartikel verfasst, der die oben genannten Betrugstechniken erklärt und Tipps und Hinweise gibt, wie man diese Art von Angriffen effektiv verhindern kann. Zusätzlich werden die wichtigsten Kontaktadressen genannt für den Fall, das doch etwas passiert.

Wir haben für alle Interessierten zusätzlich einen kleinen User #Awareness Test als Multiple Choice Prüfung für Sie entworfen. Testen Sie Ihr Wissen kostenlos und unverbindlich.

[linkbutton link="https://www.bsi.bund.de/dok/passwortdiebstahl-durch-phishing" label="BSI-Kompendium Phishing"]

[linkbutton link="https://wp.pbcs.de/user-awareness/" label="User Awareness-Prüfung"]

IT-Sicherheit und Grundschutz Geschichte

Zum Sommer lassen wir uns von #KI Sydney (aka. Copilot) mal wieder eine Geschichte von Pat, dem Bären aus der IT-Sicherheit erzählen:

Es war einmal ein kluger Bär namens Pat, der in einem großen Wald lebte. Pat war nicht nur stark und mutig, sondern auch äußerst technikaffin. Eines Tages wurde er von den Tieren des Waldes beauftragt, die #Sicherheit der Wald-IT-Systeme zu überprüfen - insbesondere, weil die Waldbehörde NIS2 mit Bußgeldern drohte.

Pat wusste, dass er einen BSI Grundschutz-Check durchführen musste, um sicherzustellen, dass alle Systeme sicher und geschützt waren. Er begann damit, eine umfassende Risiko-Analyse durchzuführen. Mit seinem treuen Laptop und einer Tasse Honigtee setzte er sich an seinen Schreibtisch und begann, mögliche Bedrohungen und Schwachstellen zu identifizieren.

Er stellte fest, dass es einige potenzielle Risiken gab, wie z.B. Hackerangriffe von den listigen Füchsen oder Datenverlust durch die neugierigen Eichhörnchen. Pat bewertete die Risiken sorgfältig und erstellte eine Prioritätenliste, um die dringendsten Probleme zuerst anzugehen.

Nachdem er die Risiko-Analyse abgeschlossen hatte, machte sich Pat daran, einen Notfallplan zu entwickeln. Er sorgte dafür, dass alle Tiere im Wald wussten, was im Falle eines IT-Notfalls zu tun war. Er organisierte Schulungen und Übungen, damit jeder wusste, wie man auf Bedrohungen reagiert und die Systeme wiederherstellt.

Pat empfahl den IT-Bären, auch regelmäßige Backups zu machen und ein sicheres Netzwerk einzurichten, um die Daten des Waldes zu schützen. Er arbeitete eng mit den anderen Tieren zusammen, um sicherzustellen, dass alle Sicherheitsmaßnahmen eingehalten wurden.

Dank harter Arbeit der Waldtiere und Pats sorgfältiger Planung war der Wald bald eines der sichersten IT-Umgebungen weit und breit. Die Tiere fühlten sich sicher und geschützt.

Und so lebten Pat und die Tiere des Waldes glücklich und sicher, wissend, dass ihre IT-Systeme in den besten Pfoten waren.

Crowdstrike vs. CounterStrike

Crowdstrike Falcon gehört zwar nicht zu den von uns eingesetzten Produkten, uns ist es im Kundenkreis auch noch nicht begegnet. Dennoch lässt das pure Ausmaß aufhorchen.

Am 19. Juli 2024 sorgte eine flächendeckendes, fehlerhaftes Update für das Security Product "Falcon" der texanischen Firma Crowdstrike für Totalausfälle bei vielen Unternehmen der KRITIS Infrastruktur. Betroffen waren viele Fluggesellschaften, Behörden und kommunale Einrichtungen. Die Nachwirkungen dauern an. Der kritische Effekt dabei: Nach dem Update/Neustart von Windows Rechnern und Servern fuhren die Systeme in einen Blue Screen.

Um das Update wieder loszuwerden, waren/sind vielfach manuelle Eingriffe notwendig, da es nicht über das Windows Update-System von Microsoft verteilt wurden (das ermöglicht einen "Rollback"), sondern über einen eigenen Updater von Crowdstrike installiert wurden.

Fakt: Jeder betroffene PC und Server musste/muss von Hand angefasst, die schadhafte Datei ersetzt und neu gestartet werden.

Warum vs. CounterStrike? Hört sich fast genauso an. Auch ich nahm im ersten Augenblick an, dass es sich um das Spiel dreht. CS ist ein "Ego-Shooter"-Computerspiel, in dem es darum geht, im Team Terroristen zu vernichten. Crowdstrike hat es geschafft, IT-Systeme von über 20.000 Kunden weltweit lahmzulegen - nur das hier unschuldige Unternehmen und keine Terroristen das Ziel waren.

Kommentar der Redaktion:

Ernsthaft – Microsoft passiert es auch mal, das man einen Patch an die Tester im Insider-Programm ausliefert, die 2 Wochen nichts merken und es am Patchday knallt. Allerdings war beim Print Nightmare (dem letzten großen Fail in der Größenordnung) nicht auf allen Geräten ein Bluescreen und Admins konnten den Patch zurückrollen.Hier haut man einen Patch raus, der flächendeckend einen Bluescreen erzeugt – nicht nur auf spezifischer Hardware. Die Aktionäre haben die texanische Firma schon bestraft, aber für sowas muss doch Schadenersatz gezahlt werden – und (nur) wenn einer der Schergen dahintersteckt auch hohe Bußgelder verhängt werden.

Ohne auf Verschwörungstheorien zu setzen – Kaspersky wird in den USA verboten, weil der CEO auf der russischen Geheimdienstschule war. Der 2. CEO von Crowdstrike kommt vom FBI, der erste CEO und Gründer war früher bei McAfee. Beides auch keine Vertrauens-Garanten, wenn man die Geschichte von John McAfee aus Belize kennt. Ein Verbot ist hier aber unwahrscheinlich. Da die Ursache für den Massen-Rollout des Crowdstrike Patches noch untersucht wird, ist es durchaus denkbar, dass Schurkenstaaten und deren Cyberkriminelle dahinter stecken.

Die Darstellung im Kasten stellt eine Einschätzung und die Meinung der Redaktion dar.

Wir verfolgen die Untersuchungen und sind gespannt auf die Ursache und welche Maßnahmen ergriffen werden, um so etwas zukünftig zu vermeiden

Cybersicherheit - Authentifizierungs Tipps

Nicht alle Verfahren lassen die Absicherung mit einem zweiten Faktor #MFA zu. Umso wichtiger ist es, für alle Anmeldungen (egal ob am Netzwerk, in der Domäne oder bei Online-Diensten) sichere Kennwörter zu verwenden.

Nach einer aktuelle Studie von März 2024 sind zwar viele dem Aufruf gefolgt (bzw. wurden vom den Anbietern dazu gezwungen) Kennwörter auf mindestens 8 Zeichen zu verlängern, es gibt aber noch zu viele Sites, die nicht gleichzeitig Komplexität einfordern.

Das Resultat: Nach "123456" ist nun "12345678" das meistverwendete Kennwort. Da wo Komplexregeln gelten, ist nun Passwort1$ das meistgefundene Kennwort. Man kann sicher davon ausgehen, dass solche Konten bereits gehackt wurden - ansonsten ist der Identitätsdiebstahl nur eine Frage der Zeit.

Vorschläge

Das Bundesamt für Sicherheit in der Informationstechnik empfiehlt zwar weiterhin (auch für Standard-User) 8-stellige Kennwörter, bei denen 3 von 4 Komplexitäts-Regeln erfüllt sein müssen, die allgemeine Praxis setzt aber auf 10 Stellen (sofern kein zweiter Faktor möglich ist, wie beim Active Directory zur Anmeldung im Firmennetzwerk bzw. an der Windows Domäne und einigen Websites):

- Großbuchstaben

- Kleinbuchstaben

- Zahl

- Sonderzeichen wie §$%&/.- und Leerzeichen

Die gebildeten Kennwörter dürfen in keinem Wörterbuch auftauchen (also keine ganzen Wörter enthalten, es sei denn, sie sind mit Rechtschreibfehlern gespickt).

Immer wenn Zwei-Faktor möglich ist, sollte es verwendet werden. Bei Microsoft365 (Entra-ID, ehemals Azure Active Directory: Office, Teams, Sharepoint, Exchange online) lässt sich die Anmeldung entweder kostenlos mit der Authenticator App oder im Rahmen eines Microsoft 365 Business Premium Plans auch mit "conditional access" absichern. Hierbei wird entweder die Hardware-ID des Endgerätes als zweiter Faktor verwendet oder/und es lassen sich geografische Zugänge eingrenzen (z. B. keine Anmeldung aus dem Ausland).

Notebooks verschlüsseln

Werden Notebooks/Windows tablets verwendet, müssen diese zusätzlich (das funktioniert mit Bordmitteln) durch den Bitlocker und einer 4-6 stelligen PIN geschützt sein. Beim Einschalten des Geräts, noch bevor das Betriebssystem startet, wird dann diese PIN angefordert.

Richten Sie sich am Besten nach folgenden Regeln:

Empfehlungen der Redaktion

- Wenn möglich, 2-Faktor-Authentifizierung verwenden (MFA)

- Passwörter sollten grundsätzlich 10 Zeichen haben und komplex sein

- Admin/Domain-Admin Passwörter sind mit mindestens 12 Zeichen und Komplexität empfohlen

WSUS Einstellung am 18.04.2025

[time_until date="18.04.2025"]

Am 18. April 2025 wurde von Microsoft im Kontext von WSUS (Windows Server Update Services) keine komplette Einstellung des Dienstes vorgenommen, sondern es gab wichtige Änderungen im Support und in der Weiterentwicklung.

Hier ist eine differenzierte Übersicht über das, was zum Stichtag eingestellt wurde, und was weiterhin funktioniert:

❌ Eingestellt / betroffen ab 18. April 2025

Einstellung der Weiterentwicklung

- Microsoft hat offiziell angekündigt, dass WSUS nicht mehr aktiv weiterentwickelt wird.

- Das bedeutet:

- Keine neuen Features.

- Keine Verbesserungen in der Verwaltung oder Funktionalität.

- Keine Unterstützung für neue Windows-Versionen nach Windows 11 24H2 oder Server 2025, sofern keine Kompatibilitäts-Updates mehr folgen.

Verwaltung neuer Update-Kanäle

- WSUS unterstützt nicht mehr alle neuen Update-Typen und Pakete, z. B.:

- Neue Feature-Updates im „Unified Update Platform (UUP)“-Format werden nicht mehr automatisch unterstützt.

- Updates für bestimmte Azure- oder Intune-gebundene Geräte können nicht mehr sauber synchronisiert werden.

✅ Was funktioniert weiterhin (Stand Juli 2025)

Bereitstellung klassischer Windows-Updates

- WSUS kann weiterhin verwendet werden, um klassische Sicherheits- und Qualitätsupdates für unterstützte Systeme bereitzustellen:

- Windows 10 (bis inkl. 22H2)

- Windows Server 2016, 2019, 2022 (solange sie Support erhalten)

- Windows 11 23H2 und teilweise 24H2 (sofern Unterstützung nicht aufgehoben wurde)

Bestehende WSUS-Installationen

- Vorhandene WSUS-Instanzen funktionieren unverändert:

- Updates werden weiterhin synchronisiert (sofern nicht vom Microsoft Update-Katalog entfernt).

- Clients können sich weiter mit WSUS verbinden und Updates beziehen.

- GPO-basierte Steuerung (z. B. Update-Zeitpläne, Genehmigungen) funktioniert weiterhin.

Support bis Oktober 2032

- WSUS kann laut Microsoft-Planungen bis einschließlich Oktober 2032 genutzt werden, sofern es mit unterstützten Windows-Versionen betrieben wird.

📝 Empfehlung für WSUS-Nutzer

Für Unternehmen, die WSUS On-Premises einsetzen, gilt:

- Der aktuelle Wartungsansatz (WSUS) funktioniert weiterhin.

- Aufgaben der Systemkoordinierenden (z. B. Update der Server) bleiben bestehen.

- Es ist ratsam, auf moderne Update-Management-Systeme (z. B. Intune, Endpoint Manager) umzusteigen – insbesondere im Rahmen einer Cloud-Migration (IaaS/SaaS).

Viele Unternehmen haben bereits heute #WSUS ausgeschaltet/entfernt und lassen Updates direkt herunterladen. Die Installation auf den Endgeräten mit Windows 10 / 11 Pro/Enterprise erfolgt dann automatisch und die Benutzer werden zum Neustart aufgefordert.

Auf Servern erfolgt die Installation meist durch den Unternehmens-Administrator, gefolgt von einem manuellen Neustart der Server. Hiermit wird sichergestellt, dass die Neustarts im definierten Wartungsfenster (max. 10 Tage nach Patchday) liegen. Nach dem Neustart erfolgt eine kurze Funktionsprüfung der wichtigsten Funktionen. Im Bedarfsfall können so fehlerhafte Sicherheitsupdates zurückgezogen werden.

Wir empfehlen das Installieren der Updates am ersten Wochenende nach dem Patchday. Damit hat Microsoft 4 Tage Zeit, Patches, die fehlerhaft sind, wieder zurückzuziehen oder zu reparieren. Zusätzlich liegt man im von Versicherungen bewerteten Zeitfenster (nach mehr als 10 Tagen ohne Updates behalten sich Versicherungen vor, die Leistungen im Schadenfall rigoros zu kürzen).

Wer die Geräte verwalten möchte, dem empfehlen wir passende Intune Pläne. Bereits im Microsoft 365 Business Premium Plan sind wertvolle und nützliche Funktionen aus Intune nutzbar. Für die vollständige Verwaltung aller Geräte kann dann ein auf die vollständigen Intune-Pläne zurückgegriffen werden.

Kaspersky Antivirus in den USA verboten

#Wichtig - In den vereinigten Staaten wurde nun ein Vertriebsverbot für #Kaspersky Security-Produkte verabschiedet. Es wird noch im Juli 2024 für den Abschluss von neuen Abonnements wirksam. Bisher war nur amerikanischen Behörden untersagt, Produkte dieses Herstellers zu verwenden. Das „Kaufverbot“ wurde nun auch auf andere Unternehmen ausgeweitet. Im Artikel steht nichts davon, ob es auch für Consumer gültig ist.

Zwar sitzt die Kaspersky Holding LLC in London (was aber mittlerweile auch außerhalb der EU liegt) und EMEA-Signaturen müssen in der Schweiz freigegeben werden, es gibt aber technisch gut funktionierende Alternativen zum vergleichbaren Preis mit ähnlichen Performance-Werten.

Wir berichteten bereits in diesem Artikel über die Vorgeschichte.

So ist der #Defender für Business in Unternehmen bis 300 Mitarbeitenden im Microsoft 365 Business Premium Plan enthalten und umfasst auch den KI-unterstützten erweiterten Schutz für Endgeräte. Server lassen ich ebenfalls mit Plänen absichern. Bei größeren Unternehmungen kommen die Enterprise oder M-Pläne zum Einsatz.

Unter Betrachtung dieser Aspekte ist es eine Überlegung wert, den Kaspersky durch Defender für Business / Server / Azure Server zu ersetzen.

Nach Ablauf der Kaspersky-Subscription sollte diese nicht verlängert werden und ein Wechsel zum Microsoft Produkt (oder einem Virenscanner Ihrer Wahl, der aber Risiken und Performance Nebenwirkungen haben kann und nicht von uns getestet ist) anzustreben.

PDF24 Creator wieder empfohlen

Geek Software, der Hersteller vom #PDF24 Creator stellt mit Version 11.18.0 auch Version 9.8.0 auf seinen Internetseiten als Download bereit. Diese Version enthält dieselben Komponenten und Versionen wie die 11.18.0, die Toobox ist aber nicht enthalten.

Scheinbar gibt es schon seit 9.3.0 eine 64-Bit Version davon. Es wurde/wird nur nicht explizit beworben. Bisher musste man die Version 11 um die nicht gewünschten Komponenten bereinigen und das aktuelle Ghostscript x64 und QPDF von Hand integrieren.

Dadurch, dass man nun die Version 9 wieder auf den Herstellerseiten herunterladen kann, wird das gewünschte Customizing (z. B. PDF24 Windows-Dienst benutzen, automatisch speichern an bestimmten UNC- oder lokalen Pfad, Einstellungen für alle Benutzer in Terminal/AVD Umgebungen) für einen Repack zur eigenen Verwendung vereinfacht.

Mit diesen Einstellungen haben wir den Druckertreiber auch als freigegebenen Druckertreiber auf einem Windows Printserver getestet. Die zentrale Druckausgabe in einen Netzwerkordner funktioniert problemlos.

#Erfreulich - die Werkzeugfunktionen wie PDF zusammenfügen, PDF Seiten extrahieren, für Web optimieren, OCR und Weitere sind noch enthalten.

[linkbutton link="https://creator.pdf24.org/listVersions.php" label="Herstellerseite, Version 9.x 64 Bit herunterladen"]

PDF24 Creator (derzeit Version 9.8.0) ist wieder Empfehlung unserer Redaktion. Es ist ein kostenlos geschäftlich nutzbarer Druckertreiber zum automatischen Erstellen von PDF-Dateien in einem lokalen oder Netzwerklaufwerk. Bei Einsatz in lokalen oder Terminalserverumgebungen können Benutzer PDF kombinieren, Seiten extrahieren, PDF für Web optimieren und weitere Funktionen nutzen. Admins brauchen sich nicht um JAVA RE oder Webview2 Updates zu kümmern.

PDF24 Creator Webseiten

Windows 11 24H2 ohne Wordpad

Mit jeder neuen Version wirft Microsoft alte Anwendungen aus Windows, weil sie nicht mehr weiterentwickelt werden. Nachdem schon die Schrittaufzeichnung (leider) dem Rotstift zum Opfer gefallen ist, wird mit dem Rollout von Windows 11 24H2 Wordpad entfernt.

Bisher konnte man damit mit Bordmitteln RTF- und Word (docx) Dateien erstellen, öffnen und bearbeiten.

Auch wenn es im Netz Tricks gibt, Wordpad wieder manuell in Betrieb zu nehmen, wird es nicht weiterentwickelt – und wichtiger – Sicherheitslücken werden nicht mehr geschlossen.

Ein so manuell installiertes, altes Wordpad würde damit Einfallstor für Viren und Trojaner, da viele Schwachstellen im Konverter liegen, der die docx-Datei entpackt und darstellt.

Alternativen sind: die Online-Versionen von Microsoft Office (erfordert Microsoft Konto), die Online-Versionen von Google Docs (erfordern Google Konto), Microsoft 365 Business Premium Pläne (all-inclusive E-Mail, Mailarchiv, Business Virenschutz mit ATP, MFA mit conditional Access und alle Office Win32 Programme zum Installieren). Für gelegentlichen Einsatz, mit eingeschränkter Kompatibilität, Darstellung und Funktionen: Libreoffice 24.x (wenn es nur um Briefe schreiben und Kalkulationen geht).

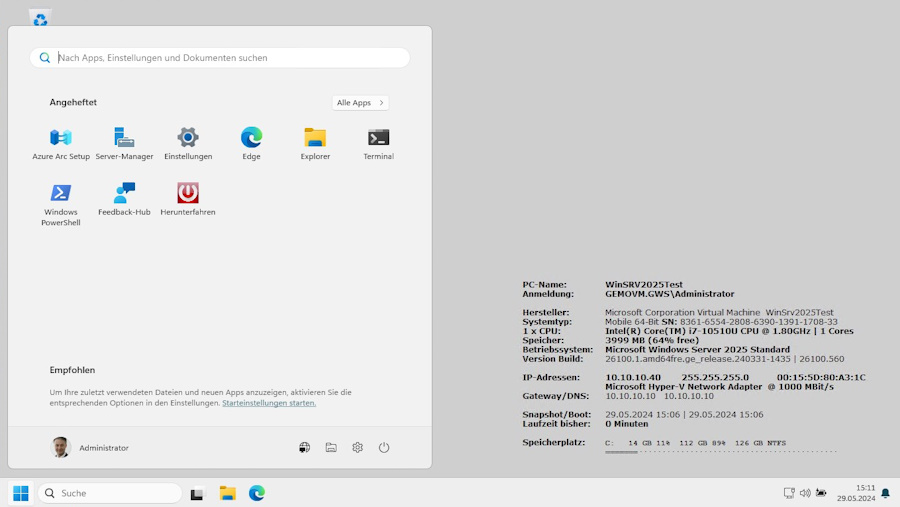

Windows Server 2025 wird Nachfolger

Nach Server 2022 kommt Server 2025. Microsoft hat nun auch für Visual Studio Abonnenten die RTM-Version (als Release Preview) bereitgestellt. Server 2025 wird dabei die gleichen Updates wie Windows 11 24H2 bekommen. Der Server Build ist damit identisch wie bei der Windows 11 Version – nämlich 26100.xxx (xxx steht für das monatliche Sicherheitsupdate und das optional 2 Wochen später erscheinende Funktionsupdate.

Installiert man also aus der ISO 26100.1, erfolgt kurz darauf ein Update auf Version .560. Da ich in der virtuellen Maschine kein TPM aktiviert habe, funktioniert die Installation im Gegensatz von Windows 11 ohne Tricks. Die Voraussetzung, dass der Prozessor SSE 4.2 unterstützen muss und somit alte Core2Duo und Core2Quad Prozessoren nicht lauffähig sind, vermuten wir, können es aber weder dementieren, noch beweisen. Es wird aber wohl kaum jemand so alte Client-Hardware zum Betrieb von Servern einsetzen. Wie alt ein XEON-Prozessor in einem Server 2025 sein darf, ist noch herauszufinden. Da die meisten bei On-Prem-Einsatz ihre Windows Server (Std oder Datacenter) Lizenzen mit einem Server als OEM Version lizenzieren, dürfte auch das nicht relevant sein.

Wer ein VS Prem oder VS Professional Abonnement hat, kann die Server-Version schon in einer isolierten Umgebung testen (z. B. in einer Client Hyper-V Umgebung).

Zur automatisierten Installation (Unattended, deployment) dürfen folgende Schlüssel verwendet werden (für die Lizenzierung muss nachher ein gültiger Lizenz-Schlüssel eingegeben werden).

Windows Server 2025 Standard. TVRH6-WHNXV-R9WG3-9XRFY-MY832

Windows Server 2025 Datacenter. D764K-2NDRG-47T6Q-P8T8W-YP6DFWindows-Updates für die Server 2025 Version wird es voraussichtlich bis September 2034 geben - Bisher waren Server immer LTSC mit 10 Jahren Laufzeit. Sofern Microsoft nicht auf den "Modern Life Cycle mit 5 Jahren" wie beim Office umstellt. bleibt das dabei.

Testbericht Server 2025 / 26100

Mit den o.g. Installationsschlüsseln lässt sich eine Unattend Vorlage bauen, so dass eine VM auf Knopfdruck innerhalb von 5 Minuten mit GUI installiert ist (und das nur im Client-Hyper-V unter Windows 10). Das ist gegenüber Server 2022 eine deutliche Beschleunigung.

Der Installationsprozess ist noch nicht modernisiert - man findet in der SETUP-GUI immer noch das Aussehen von Windows 7 :D .

Das Aussehen von Windows Server 2025 ist - Überraschung! - identisch mit Windows 11 (24H2). Kein Wunder, denn es ist ja dieselbe Code-Basis und derselbe Kernel. Wer also die RDS-Services aktiviert, bekommt auf den Terminalservern die GUI von Windows 11 präsentiert. Gruppenrichtlinien, die man von Windows 11 kennt, lassen sich auch anwenden.

Der Server-Manager und auch Active Directory Benutzer&Computer, sowie die anderen Verwaltungs-Tools sind unverändert verfügbar, es wird aber wieder Werbung für ADAC gemacht (Active Directory Admin Center). Außerdem ist wieder AzureArc - wie nach einem Windows Update von Server 2022 an Bord und fährt im Autostart mit hoch. Wer keine Server in Azure hat (Hybrid), sondern eine reine On-Prem-Umgebung, der kann im Task-Manager unter Autostart (ja, der Menüpunkt ist nun auch auf dem Server vorhanden) das Tray-Icon deaktivieren.

Wie die Hardware-Anforderungen sind, wird leider nicht klar ausgedrückt (siehe oben). Eins ist sicher: Auf meiner Test-VM habe ich in den Einstellungen NICHT den TPM des Hosts aktiviert. Die Installation der Gen2 VM läuft problemlos durch und Server 2025 startet auch danach fehlerfrei. Meine Vermutung ist aber, dass es neben der Windows 11 Prozessorliste (alles ab Core i der 8. Generation) auch eine Positivliste für XEON-Prozessoren gibt. Lediglich die IoT-LTSC Version von Server 2025 hat geringere Hardware-Anforderungen (sie hat aber auch keine grafische Benutzeroberfläche, wenn sie auf einer Smart-Fliese im Bad betrieben wird).

Copilot Störung

Update: #erfreulich - die Störung wurde Stand 24.05.29024 behoben. Wichtig - kurz notiert: Seit heute vormittag (23.05.2024) sind die #KI Funktionen von Microsoft nicht nutzbar. Es kommt eine Meldung im Look der 80er-Jahre: "Oops, es ist nicht Ihre Schuld, wir sind es" mit einem Panda und dem alten BING Logo.

Es lassen sich sämtliche #Copilot-Funktionen nicht nutzen - wie der Chat (Text-KI) oder der Microsoft Designer (KI-Bilderstellung).

Betroffen sind auch die Bezahl-Funktion "Copilot Pro" und die Integration in Microsoft Apps wie MSPAINT (Windows 11). Damit dürften die APIs in MSGRAPH auch nicht funktionieren.

Eine größere Störung, die Microsoft auch im Azure-Portal mit Statusaktualisierungen versieht. Gleichermaßen berichtet Microsoft auf "X" (ehemals Twitter):