DHCP Server herausfinden

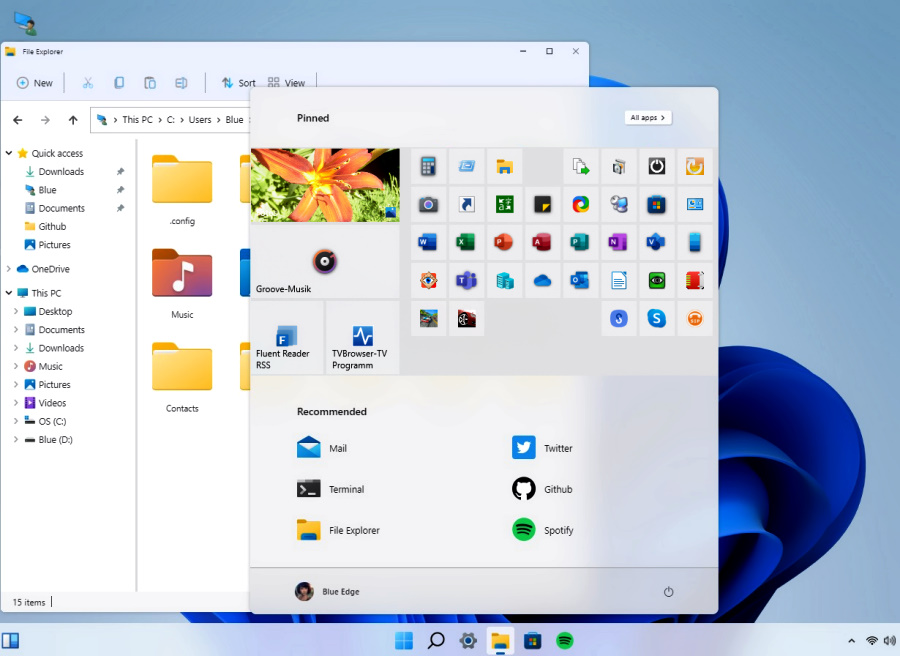

Wenn man an einem Endgerät mit fest eingestellter IP-Adresse sitzt oder mit einem Server per RDP-Konsole verbunden ist, wird es schwierig, herauszufinden, welcher der DHCP-Server im Netzwerk verantwortlich ist. In OpenAudit Classic, speziell in der NMAP-Software gibt es ein Script, das ein vorgegebenes Netzwerk nach DHCP-Servern absucht. Öffnen Sie dazu die Open-Audit-Konsole und wechseln in dem Pfad, in dem NMAP installiert ist. Führen Sie dann den folgenden Befehl aus (dabei das eigene Netzwerk, das Sie mit IPCONFIG herausfinden können, angeben: "C:\Program Files (x86)\xampplite\nmap\nmap.exe" -sU -p 67 --script=dhcp-discover 10.10.10.1-254 oder gefiltert: "C:\Program Files (x86)\xampplite\nmap\nmap.exe" -sU -p 67 --script=dhcp-discover 10.10.10.1-254 |find "Identifier" NMap durchsucht das ganze Netzwerk, ob DHCP-Server vorhanden sind. Steht unter einer IP: dhcps:open, haben Sie den Server in Ihrem Netzwerk gefunden. Mit echo %logonserver% bekommt man dann noch den Domain Controller heraus, über den man sich angemeldet hat, das gefilterte Domain Controller Suchkommando für NMAP lautet: nmap -p389 -sV 10.10.10.1-254 |find "Service Info" nmap -p389 -sV 10.10.10.1-254 |find "389/tcp open"

Wenn man an einem Endgerät mit fest eingestellter IP-Adresse sitzt oder mit einem Server per RDP-Konsole verbunden ist, wird es schwierig, herauszufinden, welcher der DHCP-Server im Netzwerk verantwortlich ist. In OpenAudit Classic, speziell in der NMAP-Software gibt es ein Script, das ein vorgegebenes Netzwerk nach DHCP-Servern absucht. Öffnen Sie dazu die Open-Audit-Konsole und wechseln in dem Pfad, in dem NMAP installiert ist. Führen Sie dann den folgenden Befehl aus (dabei das eigene Netzwerk, das Sie mit IPCONFIG herausfinden können, angeben: "C:\Program Files (x86)\xampplite\nmap\nmap.exe" -sU -p 67 --script=dhcp-discover 10.10.10.1-254 oder gefiltert: "C:\Program Files (x86)\xampplite\nmap\nmap.exe" -sU -p 67 --script=dhcp-discover 10.10.10.1-254 |find "Identifier" NMap durchsucht das ganze Netzwerk, ob DHCP-Server vorhanden sind. Steht unter einer IP: dhcps:open, haben Sie den Server in Ihrem Netzwerk gefunden. Mit echo %logonserver% bekommt man dann noch den Domain Controller heraus, über den man sich angemeldet hat, das gefilterte Domain Controller Suchkommando für NMAP lautet: nmap -p389 -sV 10.10.10.1-254 |find "Service Info" nmap -p389 -sV 10.10.10.1-254 |find "389/tcp open"