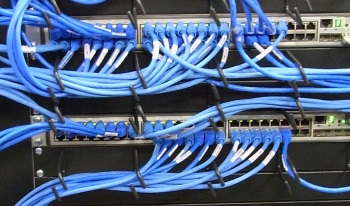

Wintergeschichten aus der ITChatGPT 4.0 (Enterprise) hat viel gelernt und verwendet aktuelle Datenbestände. Es (oder Sie oder er - je nachdem was Sydney ist) kann nun noch viel besser Geschichten erzählen, wenn man eine einzeilige Vorgabe über die Charaktere und die grobe Handlung vorgibt... Kurzgeschichte Syskos #Podcast zur Geschichte für unterwegs Es war ein kalter und verschneiter Tag im Dezember. Der Braunbär, der Chef der IT-Abteilung war, hatte beschlossen, seinen Mitarbeitern eine besondere Schulung zu geben. Er wollte sie zu Systemkoordinatoren ausbilden, die in der Lage sind, komplexe Netzwerke zu verwalten und zu optimieren. Er hatte ein großes Zelt aufgestellt, in dem er mehrere Computer, Monitore und Kabel installiert hatte. Er lud seine Mitarbeiter, die roten Pandas und die Pandas, zu dem Zelt ein und erklärte ihnen die Grundlagen der Systemkoordination. Die roten Pandas und die Pandas waren sehr interessiert und neugierig. Sie stellten viele Fragen und versuchten, die Anweisungen des Braunbären zu befolgen. Der Braunbär war geduldig und freundlich. Er lobte ihre Fortschritte und gab ihnen Tipps und Ratschläge. Er zeigte ihnen, wie sie die Leistung der Systeme überwachen, Probleme diagnostizieren und beheben, Sicherheitsmaßnahmen implementieren und Daten sichern konnten. Er ermutigte sie, kreativ und innovativ zu sein und ihre eigenen Lösungen zu finden. Die Schulung dauerte mehrere Stunden. Die roten Pandas und die Pandas lernten viel und hatten Spaß. Sie fühlten sich stolz und selbstbewusst. Sie dankten dem Braunbären für seine großartige Lehre und seine Großzügigkeit. Der Braunbär war ebenfalls zufrieden und glücklich. Er war stolz auf seine Mitarbeiter und ihre Leistungen.…