Inhaltsverzeichnis

- ChatGPT-5: OpenAI hebt KI auf ein neues Level 2 - 3

- MP3 Playliste KI Auswertung 4

- Must-have für angehende Fachinformatiker 5 - 6

- Sysprep erzeugt keine eindeutigen vm IDs 7 - 8

- 10 Jahre Windows 10 - Abschied mit Applaus 9 - 10

- Einstellung der EU-Plattform zur Online-Streitbeilegung 11

- Vergleich der KI-Platzhirsche 12 - 13

- Cyber-Angriff und die rote Box 14 - 15

- WinRAR unter Beschuss: Kritische Sicherheitslücken 16 - 17

- Rezept - Rührei mit Gemüse 18

- Rezept: Lasagne mit Hack und Béchamelsoße 19

- E-Mail-Grußformeln und Anreden modernisieren 20 - 21

ChatGPT-5: OpenAI hebt KI auf ein neues Level

OpenAI hat GPT-5 vorgestellt – und verspricht nichts weniger als einen Meilenstein in der #KI Entwicklung. Das neue Sprachmodell bringt mehr Wissen, höhere Präzision und neue Funktionen, die ChatGPT noch vielseitiger machen.

Verfügbarkeit für alle – mit Einschränkungen

GPT-5 wird ab sofort weltweit ausgerollt. Auch Nutzer der kostenlosen ChatGPT-Version erhalten Zugriff – allerdings mit limitierten Anfragen. Plus-Abonnenten profitieren von höheren Limits, während Pro-Nutzer zusätzlich auf GPT-5 Pro und GPT-5 Thinking zugreifen können.

Neben dem Hauptmodell hat OpenAI auch Mini- und Nano-Versionen für leichtere, schnellere und günstigere Aufgaben über die API veröffentlicht.

Neue Funktionen im Überblick

GPT-5 liefert Antworten auf Expertenniveau – in vielen Bereichen vergleichbar mit einem promovierten Fachspezialisten.

Die wichtigsten Neuerungen:

- Deutlich weniger Halluzinationen: Besonders in Medizin und Finanzwesen steigt die Zuverlässigkeit.

- Multimodalität: Text, Bild und Sprache fließen nahtlos ineinander.

- App-Integrationen: Direkter Zugriff auf Gmail, Google Calendar & Co.

- Persönlichere Chats: Wählbare Gesprächsstile wie „Cynic“ oder „Nerd“.

- Besserer Voice Mode: Flüssigere, natürlichere Sprache.

Ein intelligentes Routing-System wählt automatisch das passende Modell – von der schnellen Mini-Version bis zur tief analysierenden Thinking-Variante.

Messbare Verbesserungen in Benchmarks

- Programmieren: SWE-Bench Verified (~74,9 %), Aider Polyglot (~88 %).

- Mathematik & Multimodalität: AIME 2025 (~94,6 %), MMMU (~84,2 %).

- Gesundheit: Verbesserte Ergebnisse im HealthBench Hard (~25,5 % mit „Thinking“).

- Faktenlage: Bis zu 65 % weniger Fehler gegenüber GPT-4.

Nicht ohne Schwächen

Trotz aller Fortschritte patzt GPT-5 in banalen Disziplinen wie Rechtschreibung oder Geografie. Kuriose Ausrutscher wie der Fantasie-Ort „New Jefst“ oder falsche Buchstabenzahlen zeigen: Perfekt ist das Modell nicht.

Fazit

GPT-5 ist schneller, präziser und vielseitiger als seine Vorgänger – und bringt ChatGPT einen großen Schritt näher an einen echten Allround-Assistenten.

Für Entwickler, Unternehmen und Kreative eröffnet sich damit ein noch breiteres Einsatzspektrum, auch wenn GPT-5 noch kein echtes „künstliches allgemeines Bewusstsein“ darstellt.

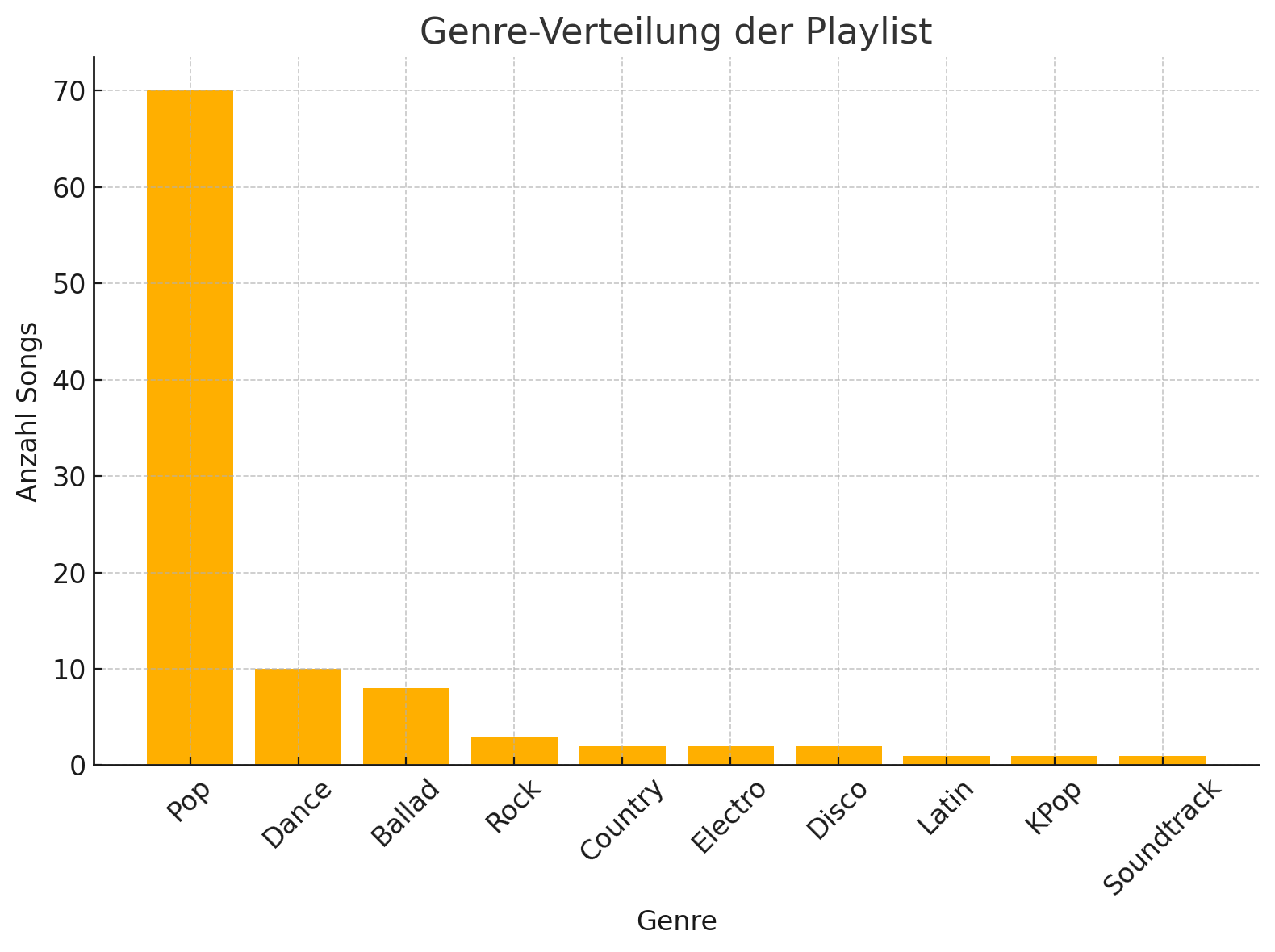

MP3 Playliste KI Auswertung

Was kann eine KI zu meinen Top100 Songs meiner Playliste sagen und wie wertet sie aus. Hier das Ergebnis meiner Playlist von August 2025:

Allgemeiner Überblick

- Anzahl Songs: 100

- Durchschnittliches Alter: 137,5 Tage – überwiegend aktuelle Titel

- Durchschnittliche Länge: 3,05 Minuten

Genre- und Künstler-Analyse

- Genre-Verteilung:

- Pop: 70

- Dance: 10

- Ballad: 8

- Rock: 3

- Country: 2

- Electro: 2

- Disco: 2

- Latin: 1

- KPop: 1

- Soundtrack: 1

- Top 5 Interpreten nach Häufigkeit:

- ASDIS – 3

- Nico Santos – 3

- Michael Schulte – 3

- Dua Lipa – 2

- Ed Sheeran – 2

Song-Längen

- Längster Song: Verdamp lang her – BAP (05:10)

- Kürzester Song: The Way I Want It – Loi (02:14)

Bewertung

- Stärken:

- Sehr aktuelle Auswahl, perfekt für frische Chart-Hits.

- Starker Fokus sorgt für einen homogenen, gut durchhörbaren Mix.

- Hochkarätige Künstler und Kollaborationen.

- Verbesserungspotenzial:

- Mehr Genre-Diversität (z. B. etwas R&B, Rock, Indie) für Abwechslung.

- Kombination von aktuellen und zeitlosen Klassikern könnte den Hörwert steigern.

Must-have für angehende Fachinformatiker

Die Ausbildungszeit hat am Freitag begonnen. Herzlich willkommen, liebe Auszubildende und Duale Studierende. Wir möchten Euch mit einer Einkaufsliste der nützlichen Artikel für Euren Beruf versüßen.

| Gegenstand | Erklärung und Nutzen |

|---|---|

| Server-Fön | Dient dem kontrollierten Warmlaufprozess beim Kaltstart von Hochverfügbarkeitsservern – besonders in klimatisierten Rechenzentren mit Temperaturschock-Risiko. |

| RAM-Öl | Spezielles leitfähiges Schmiermittel, das bei Überhitzung zwischen den RAM-Bänken aufgetragen wird, um Latenzen zu reduzieren. |

| Netzwerkentwirrer | Ein Diagnose-Tool, das Netzwerkpakete bei Paketkollisionen automatisch in die richtige Reihenfolge bringt – ideal bei verworrenen Mesh-Topologien. |

| IP-Entstörer | Filtert fehlerhafte IP-Zuweisungen in Subnetzen heraus und neutralisiert sogenannte "Phantom-IP-Störimpulse" im IPv4/IPv6-Hybridverkehr. |

| Hertz-Stabilisator | Nutzt frequenzadaptive Rückkopplung, um die Systemtaktung auf konstante Hertz-Werte zu synchronisieren – besonders bei instabiler Netzspannung hilfreich. |

| UTP-Verschlusskappenentferner | Spezialwerkzeug zum gefahrlosen Entfernen von Transportsicherungen auf ungeschirmten Twisted-Pair-Kabeln – Pflicht bei ISO-zertifizierten Netzinstallationen. |

| WLAN-Kabel | Wird verwendet, um die drahtlose Signalqualität durch eine geerdete Leitung zu stabilisieren – besonders in älteren Gebäuden mit dicken Wänden. |

| USB-Kabel-Verlängerungsakku | Dient als aktive Signalverstärkung für besonders lange USB-Verbindungen, vor allem bei externen 2.5"-Festplatten ohne separate Stromversorgung. |

| Cloud-Speicher-Füller | Automatisiert das Bereitstellen von Dummy-Daten zur Simulation von Speicherauslastung in Cloud-Testumgebungen. |

| Null-Modem-Kabel-Spanner | Sorgt für mechanische Spannungsausgleichung bei RS-232-Verbindungen, um Signalstörungen durch Kabeldurchhang zu minimieren. |

| Funkloch-Entferner | Ein Spezialgerät zur punktuellen Ausleuchtung funkschwacher Bereiche – optimiert das WLAN in architektonisch ungünstigen Ecken. |

| Blitzlicht-Entferner für Monitore | Reduziert übermäßige Bildschirmhelligkeit durch adaptive Lichtfilterung – empfohlen für lichtempfindliche Arbeitsplätze. |

| Kabelverlängerung für WLAN | Ein Hybrid-Modul, das bei schwachem Signal kabellose Verbindungen temporär durch Stützleitungen verstärkt. |

| RAM-Öl (alternative Erklärung) | Zur thermischen Schmierung bei Hochlastbetrieb – verhindert statische Quietschgeräusche bei Modulwechsel. |

| Drucker-Tinte für Laserdrucker | Spezialtinte zur Vorbehandlung von Tonerkartuschen – empfohlen für saubere Druckergebnisse in Farbe "Laser-Schwarz". |

| Eimer Druckluft | Tragbare Lösung zum Wiederbefüllen von Luftdruckreinigungssystemen – ideal für Serviceeinsätze vor Ort. |

| Windows XP Update-DVD | Limitierte Edition mit KI-gestützter Benutzeroberfläche – kompatibel mit Vintage-Systemen ab Service Pack 3. |

| Lochstanzer für USB-Sticks | Werkzeug zur normgerechten Archivierung von USB-Datenträgern in analogen Ablagesystemen (z. B. Ringordnern). |

| CD-ROM-Reiniger für SSDs | Elektronischer Datenkanalreiniger – beschleunigt Solid-State-Laufwerke durch Entfernung von „digitalem Staub“. |

| Flüssiges WLAN | Kommt in Kanistern – wird über Kühlleitungen geleitet, um Hotspots in Serverräumen netzwerktechnisch auszubalancieren. |

| IP-Adapter für analoge Steckdosen | Ermöglicht eine digitale Spannungszuordnung über IPv6 – besonders wichtig bei modernen Smart-Building-Konfigurationen. |

Zu den abgebildeten Artikeln gehört selbstverständlich der Eimer für Spannungsabfall, die hier abgebildet ist. Also: fröhlichen Einkauf.

Sysprep erzeugt keine eindeutigen vm IDs

Wenn man Sysprep beim Klonen von Windows-VMs verwendet, kann es passieren, dass alle geklonten Systeme die gleiche IdentifyingNumber aus Win32_ComputerSystemProduct erhalten – insbesondere bei virtuellen Maschinen (VMs).

🧩 Warum ist das so?

IdentifyingNumber stammt aus SMBIOS

- Die Eigenschaft

Win32_ComputerSystemProduct.IdentifyingNumberwird vom SMBIOS geliefert. - Bei physischen PCs enthält sie z. B. die Seriennummer des Mainboards.

- Bei VMs (z. B. Hyper-V, VMware, VirtualBox) wird dieser Wert vom Hypervisor simuliert oder fix vorgegeben.

Sysprep verändert SMBIOS-Werte nicht

- Sysprep entfernt Benutzerinformationen, SIDs, Netzwerkkonfigurationen etc.

- Aber es verändert keine Hardwareinformationen wie:

IdentifyingNumberUUID(ausWin32_ComputerSystemProduct.UUID)SerialNumber(ausWin32_BIOS)

- Diese Werte bleiben nach dem Sysprep-Klonen identisch, wenn der Hypervisor sie nicht automatisch generiert oder du sie manuell ersetzt.

⚠️ Warum ist das ein Problem?

Asset-Management

Tools wie SCCM, GLPI, OCS Inventory oder Lizenzsysteme nutzen IdentifyingNumber zur Erkennung von Geräten.

➡️ Wenn alle VMs die gleiche ID haben → Geräteüberschreibung.

Lizenzierung

Software, die per Hardware-ID lizenziert wird (z. B. manche PHP-Verschlüsselungen, SQL-Server-Bindungen), wird beim Klonen ungültig oder doppelt registriert.

🛠 Lösung: Eindeutige SMBIOS-IDs zuweisen

Für Hyper-V:

powershellKopierenBearbeitenSet-VMFirmware -VMName "VM-Name" -SystemSerialNumber "DEINE-EINDEUTIGE-ID"

Für VMware Workstation/ESXi:

- In

.vmx-Datei: iniKopierenBearbeitenuuid.bios = "56 4d 12 34 56 78 90 ab-cd ef 12 34 56 78 90 ab" serialNumber = "VM-1234567890"

Für VirtualBox:

cmdKopierenBearbeitenVBoxManage setextradata "VM Name" "VBoxInternal/Devices/pcbios/0/Config/SerialNumber" "UNIQUE-ID"

⚠️ Diese Werte müssen vor dem ersten Boot nach dem Klonen gesetzt werden.

✅ Empfohlener Klon-Prozess für VMs mit Sysprep

- Sysprep ausführen (generalize + shutdown)

- VM nicht sofort starten, sondern:

- eine neue UUID, Seriennummer, MAC-Adresse etc. konfigurieren

- Erst danach VM starten und initialisieren lassen

🔒 Alternative: Bessere Hardware-IDs nutzen

Wenn du eine eindeutige Systemkennung brauchst, verwende eine dieser Optionen:

| WMI Property | Vorteil |

|---|---|

Win32_ComputerSystemProduct.UUID | Etwas robuster, aber oft auch identisch |

Win32_BIOS.SerialNumber | Manchmal vom Host überschrieben (z. B. "VMware-56...") |

Get-CimInstance Win32_BaseBoard + SerialNumber | BIOS-Board-spezifisch, aber bei VMs oft leer |

| MAC-Adresse der NIC | Unterscheidbar, falls per DHCP/Hypervisor generiert |

Oder:

Erzeuge bei Erststart eine eindeutige Kennung (z. B. GUID in Datei/Registry) → das ist verlässlich, selbst bei gleichen Hardware-IDs.

🧾 Fazit

| Punkt | Aussage |

|---|---|

IdentifyingNumber wird nicht von Sysprep zurückgesetzt | ✅ korrekt |

| Klone ohne Anpassung erzeugen Duplikate | ⚠️ problematisch für Inventar, Lizenzierung, Monitoring |

| Lösung | Seriennummer/UUID per Hypervisor setzen vor dem Start der geklonten VM |

| Alternativ | Eigene GUID beim First Boot generieren und persistieren |

10 Jahre Windows 10 - Abschied mit Applaus

Oktober 2015: Microsoft veröffentlicht Windows 10. #Win10 – ein Betriebssystem, das vieles besser machen sollte. Und das hat es auch. Zehn Jahre später, im Oktober 2025, endet der offizielle Support. Ein guter Moment, um zurückzublicken und „Danke“ zu sagen.

🕰️ Rückblick: Was Windows 10 besonders gemacht hat

Nach dem eher durchwachsenen Windows 8 war Windows 10 ein Neuanfang. Microsoft kombinierte Bewährtes mit modernen Ansätzen und traf damit den Nerv der Zeit.

Zu den Highlights zählten:

- Die Rückkehr des Startmenüs – vertraut und funktional.

- Kostenlose Upgrades für viele Nutzer – ein Novum.

- Kontinuierliche Updates statt klassischer Versionssprünge.

- Stabile Performance auf einer Vielzahl von Geräten.

- Einheitliche Plattform für Desktop, Tablet, Konsole und sogar VR/AR.

Für viele war Windows 10 das perfekte Alltagsbetriebssystem – unauffällig im besten Sinne.

🧭 Ein Jahrzehnt digitaler Begleiter

Windows 10 hat in diesen zehn Jahren unglaublich viel mitgemacht:

- Es war das Rückgrat unzähliger Homeoffice-Arbeitsplätze in der Pandemie.

- Es unterstützte Schüler und Studierende im Fernunterricht.

- Es war Plattform für Gaming, Kreativität und Produktivität.

- Es hat mit Tools wie PowerShell, Windows Terminal und dem Subsystem for Linux (WSL) auch Profis und Entwickler begeistert.

Für viele war Windows 10 der verlässliche Partner in der digitalen Welt.

⏳ Das Ende naht: Was nun?

Ab dem 14. Oktober 2025 wird Microsoft den offiziellen Support für Windows 10 einstellen. Das bedeutet #endoflife:

- Keine Sicherheitsupdates mehr für Privatanwender.

- Kein technischer Support von Microsoft.

- Erweiterter Support für Unternehmen nur gegen Aufpreis (ESU-Programm).

Was solltest du tun?

- Prüfen, ob dein PC für Windows 11 geeignet ist.

- Wichtiges sichern und eventuell eine Neuinstallation planen.

- Alternativen wie LTS-Versionen oder andere Systeme in Betracht ziehen, falls kein Upgrade möglich ist.

🥂 Danke, Windows 10 – und herzlichen Glückwunsch!

Windows 10 war kein lauter Star, sondern ein ruhiger Begleiter. Es hat sich in unsere Workflows integriert, uns durch Umbrüche begleitet und war verlässlich, wenn es darauf ankam.

Darum sagen wir: Danke für zehn Jahre Windows 10. Für Innovation ohne Überforderung. Für Stabilität mit Weitblick. Für ein Jahrzehnt, in dem Technik einfach funktionierte.

Jetzt ist die Zeit gekommen, das Kapitel zu schließen – mit einem Lächeln und einem Augenzwinkern in Richtung Zukunft.

💬 Deine Erinnerungen?

Was war dein schönster (oder schlimmster) Moment mit Windows 10? Schreib es gerne in die Kommentare – wir feiern das System, das uns alle ein bisschen digitaler gemacht hat.

Einstellung der EU-Plattform zur Online-Streitbeilegung

Die Europäische Kommission stellte bislang unter https://ec.europa.eu/consumers/odr eine Plattform zur Online-Streitbeilegung (sog. OS-Plattform) zur Verfügung. Dieser Dienst basierte auf Art. 14 Abs. 1 der Verordnung (EU) Nr. 524/2013 über die Online-Beilegung verbraucherrechtlicher Streitigkeiten (ODR-Verordnung) und diente der außergerichtlichen Klärung von Streitigkeiten zwischen Verbrauchern und Unternehmern im Zusammenhang mit Online-Kauf- oder Dienstleistungsverträgen.

Zum 20. Juli 2025 wurde die OS-Plattform endgültig eingestellt. Infolge dessen ist der entsprechende Link nicht mehr funktionsfähig und eine Nutzung der Plattform zur Streitbeilegung nicht mehr möglich.

Was bedeutet das für Webseitenbetreiber?

Mit der Einstellung der Plattform entfällt die bisherige Verpflichtung, gemäß Art. 14 Abs. 1 ODR-VO auf die OS-Plattform zu verlinken. Auch der Hinweis gemäß § 36 VSBG zur Teilnahme an einem Schlichtungsverfahren sollte überprüft und – sofern er auf die OS-Plattform Bezug nahm – angepasst oder entfernt werden.

Muster für Impressum und AGB:

Nicht mehr verwenden:

Die Europäische Kommission stellt eine Plattform zur Online-Streitbeilegung (OS) bereit, die Sie unter https://ec.europa.eu/consumers/odr finden.

Aktualisierter Hinweis:

Die Plattform zur Online-Streitbeilegung (OS) der Europäischen Kommission wurde zum 20. Juli 2025 eingestellt. Eine Teilnahme an einem entsprechenden Online-Schlichtungsverfahren ist daher nicht mehr möglich.

Vergleich der KI-Platzhirsche

Vergleich: M365 Copilot, ChatGPT Enterprise (inkl. Sora / DALL-E), Google Gemini (Free)

Wer KI nutzbringend einsetzen möchte, kommt an den drei Platzhirschen nicht vorbei. Aus Datenschutzgründen eignet sich (wegen Tochtergesellschaft in Deutschland) die Microsoft Umgebung als primärer KI-Partner. Im Rahmen der Microsoft 365 Business Premium Pläne sind schon limitierte KI-Ergebnisse zu erzielen, der M365 Copilot-Plan hebt diese Limits auf und bringt schnellere und bessere Antworten. Hier der Vergleich der typischen Einsatz-Szenarien. ChatGPT Enterprise bietet ebenso verbesserten Datenschutz und ist immer eine Version den M365 Plänen voraus. Vor allem über SORA lassen sich hervorragende, meist fehlerfreie Bilder und Videoclips erzeugen. Letzte lassen sich mehrfach erweitern, so dass das 10 Sekunden Limit dadurch aufgehoben wird.

Die kostenlose Google Gemini Version ist im Vergleich, weil sie quasi fast jeder auf dem Handy im Einsatz hat als Ablösung des Assistenten. Für geschäftlichen Einsatz ist sie aber aus Datenschutzgründen nur bedingt geeignet. Man muss also wesentlich vorsichtiger sein, was man damit macht. Im Gegensatz zu ChatGPT Enterprise und M365 Copilot werden die Daten bei Google zum trainieren verwendet. Die Ergebnisse sind, abgesehen von den Limits auf Augenhöhe mit den beiden Anderen.

| Funktion / Tool | Microsoft 365 Copilot (Business Premium / E3 + M365 Copilot Plan) | ChatGPT Enterprise (mit DALL-E / Sora) | Google Gemini (kostenlos) |

|---|---|---|---|

| Generative Bilder | Ja, über Microsoft Designer / Bing Copilot | Sehr gut, DALL-E 3 (hohe Qualität, kreativ) | Begrenzt, je nach Experiment, nicht stabil |

| Generative Videos | Ja, über Clipchamp (Storyboard / KI-Assistenz) | Sehr gut mit Sora (Video-KI, realistische Clips) | Nicht verfügbar |

| Recherchen in OneDrive / SharePoint / Outlook (Mails) | Ja, nahtlos integriert in M365-Daten | Nein, kein Zugriff | Nein |

| Zusammenfassungen von Word, Excel, PowerPoint etc. | Optimal, direkt integriert in Office-Apps | Sehr gut, nach Upload / Copy-Paste | Begrenzt, keine Uploads |

| Zusammenfassungen von PDFs, Webseiten, langen Texten | Begrenzt außerhalb M365 (fokussiert auf Office) | Sehr gut, flexibel in Formaten / Webseiten | Begrenzt, keine Dateiuploads |

| Internet-Recherche / aktuelle Infos | Bing Chat integriert, arbeitsfokussiert | Sehr gut mit Bing Browsing | Eingeschränkt |

| Datenschutz / DSGVO | Microsoft Compliance / EU Data Boundary | Enterprise-Grade, keine Trainingsnutzung | Kein Schutz, Consumer-Level |

| Office, Teams, Outlook-Integration | Perfekt, tief integriert | Nicht integriert, aber kompatibel via Uploads | Nicht integriert |

| Preis | Ca. 30-40 € Aufpreis / Nutzer / Monat | Enterprise-Vertrag, Preis variabel | Kostenlos, eingeschränkt |

Zusammenfassung nach Anwendungsfällen (Finale Version)

1. Generative Bilder / Videos

| Use Case | Beste Lösung |

|---|---|

| Bilder | ChatGPT Enterprise (DALL-E 3) für höchste Qualität |

| Videos (realistisch, kreativ) | ChatGPT Enterprise (Sora) für KI-generierte Clips |

| Office-Videos (Einfach, Präsentation) | M365 Copilot (Clipchamp) |

Microsoft 365 bleibt eher pragmatisch und business-orientiert (Clipchamp für Produktivität),

ChatGPT Enterprise mit DALL-E und Sora bietet State-of-the-Art für Kreativität und visuelle Inhalte.

2. Recherche in OneDrive / SharePoint / Outlook

| Beste Lösung | |

|---|---|

| Microsoft 365 Copilot |

3. Zusammenfassungen von M365-Dateien (Word etc.)

| Beste Lösung | |

|---|---|

| Microsoft 365 Copilot |

4. Zusammenfassungen von PDFs, Webseiten, freien Quellen

| Beste Lösung | |

|---|---|

| ChatGPT Enterprise |

Zusammenfassung: Beste Tools je nach Zweck

| Anwendungsfall | Empfohlenes Tool |

|---|---|

| Bildgenerierung (kreativ, hochwertig) | ChatGPT Enterprise (DALL-E 3) |

| Videogenerierung (KI-Clips, Animationen) | ChatGPT Enterprise (Sora) |

| Videos für Business (Präsentation, Office) | Microsoft 365 Copilot (Clipchamp) |

| Recherche M365-Daten (Mails, SharePoint) | Microsoft 365 Copilot |

| Zusammenfassung Word / PowerPoint / Excel | Microsoft 365 Copilot |

| Zusammenfassung PDFs, Webseiten, beliebige Inhalte | ChatGPT Enterprise |

Endgültiges Fazit:

| Ziel | Empfohlene Plattform |

|---|---|

| Business / Office / Enterprise-Daten | Microsoft 365 Copilot |

| Kreativität / Design / Bild / Video / offene Recherche | ChatGPT Enterprise (DALL-E / Sora) |

Cyber-Angriff und die rote Box

In Zeiten zunehmender Digitalisierung und stetig wachsender Vernetzung sind Unternehmen mehr denn je auf eine funktionierende IT-Infrastruktur angewiesen. Gleichzeitig steigt auch das Risiko durch Cyber-Angriffe. Doch was passiert im Ernstfall? Was, wenn Firewalls, Antivirensysteme und Monitoring-Tools versagen? Dann zählt jede Sekunde – und genau darum geht es in diesem Artikel.

Die rote Box: Symbol für digitale Notfälle

Das Bild zeigt eine auffällig rot lackierte Netzwerkbox mit einer deutlichen Botschaft:

„IM FALL EINER CYBER-ATTACKE – SCHEIBE EINSCHLAGEN UND ALLE STECKER ZIEHEN!“

Was auf den ersten Blick an einen Feuerlöscher erinnert, ist tatsächlich eine Maßnahme zur physischen Notfallabschaltung der Netzwerkverbindung. In der Box befinden sich mehrere Switches, verbunden mit Dutzenden gelber Netzwerkkabel. Diese führen zu Servern, Arbeitsstationen oder Netzwerkkomponenten eines Unternehmens.

Sinn und Zweck dieser „Notfallstation“

In einem schwerwiegenden Cyber-Angriff – etwa bei einem aktiven Ransomware-Befall oder einem gezielten Eindringen in das Firmennetzwerk – kann der einzige Weg zur Schadensbegrenzung darin bestehen, das System sofort und vollständig vom Internet sowie vom internen Netzwerk zu trennen. Eine solche Maßnahme kann:

- die weitere Verbreitung von Schadsoftware verhindern,

- Datenabflüsse stoppen,

- Angriffsspuren sichern,

- und Zeit für die forensische Analyse schaffen.

Die klare Botschaft an der Scheibe dient dabei als letzte Sicherheitsinstanz: eine Low-Tech-Methode gegen ein High-Tech-Problem.

Notfallpläne als Teil der IT-Sicherheitsstrategie

Diese Art von Schrank ist keine Spielerei – sie zeigt vielmehr, wie wichtig gut durchdachte Notfallprozesse in der IT-Sicherheit sind. Unternehmen sollten neben Firewalls und Antivirus-Systemen auch über folgende Fragen nachdenken:

- Gibt es einen dokumentierten Notfallplan bei Cyber-Angriffen?

- Wissen Mitarbeitende, wer im Ernstfall welche Entscheidung trifft?

- Wie schnell kann der Netzwerkzugang physisch getrennt werden?

- Wird regelmäßig geübt, was im Notfall zu tun ist?

Fazit: Analoge Absicherung in einer digitalen Welt

Während sich Cyberkriminelle ständig weiterentwickeln, bleibt ein Grundsatz bestehen: Im Zweifelsfall kann ein gezogener Stecker mehr bewirken als jede Softwarelösung. Die abgebildete rote Notfallbox ist ein plakatives Beispiel für einen pragmatischen, aber effektiven Ansatz zur Krisenabwehr.

Digitale Sicherheit endet nicht im Code – sie beginnt mit Vorbereitung, Prozessen und der Bereitschaft, im Notfall beherzt zu handeln.

WinRAR unter Beschuss: Kritische Sicherheitslücken

WinRAR, eines der weltweit am häufigsten genutzten Packprogramme, steht erneut im Fokus der IT-Sicherheitswelt. Aktuelle Berichte decken schwerwiegende Schwachstellen auf, die nicht nur die Integrität von Systemen gefährden, sondern auch grundlegende Fragen zur Nutzung von Shareware-Software aufwerfen.

🔓 Aktuelle Sicherheitslücken in WinRAR

Im Juni 2025 wurde eine kritische Sicherheitslücke in WinRAR entdeckt, die es Angreifern ermöglicht, Schadcode aus der Ferne auszuführen. Die Schwachstelle betrifft insbesondere die Windows-Version des Programms. Ein speziell präpariertes Archiv kann WinRAR dazu verleiten, beim Extrahieren einen vom Angreifer vorgegebenen Pfad zu nutzen, wodurch beliebiger Code ausgeführt werden kann. Die Entwickler haben bereits mit der Veröffentlichung der Beta-Version 7.12 auf diese Bedrohung reagiert und die Lücke geschlossen.

Zusätzlich wurde eine weitere Schwachstelle (CVE-2025-31334) identifiziert, die es ermöglicht, den Windows-Sicherheitsmechanismus „Mark of the Web“ (MotW) zu umgehen. Dieser Mechanismus kennzeichnet Dateien aus dem Internet als potenziell gefährlich. Durch die Lücke können Angreifer diese Kennzeichnung umgehen und so Schadcode unbemerkt ausführen. Ein Update auf Version 7.11 behebt dieses Problem.

💰 WinRARs Shareware-Modell: Zwischen Testphase und Dauernutzung

WinRAR wird als Shareware vertrieben, was bedeutet, dass Nutzer das Programm 40 Tage lang kostenlos testen dürfen. Nach Ablauf dieser Frist wird eine Lizenz erforderlich, um die Software weiterhin legal zu nutzen. In der Praxis funktioniert WinRAR jedoch auch nach der Testphase ohne Einschränkungen weiter, lediglich regelmäßige Hinweise erinnern an den Kauf einer Lizenz.

Eine Einzelplatzlizenz für WinRAR kostet derzeit 35,64 Euro. Für Unternehmen und Mehrfachlizenzen gibt es gestaffelte Preise.

🆓 7-Zip: Die quelloffene Alternative

Angesichts der Sicherheitsbedenken und des Lizenzmodells von WinRAR lohnt sich ein Blick auf 7-Zip, eine kostenlose und quelloffene Alternative. 7-Zip unterstützt eine Vielzahl von Archivformaten, darunter ZIP, RAR, GZIP, TAR und das eigene 7z-Format. Besonders hervorzuheben ist die hohe Komprimierungsrate und die Möglichkeit, Archive mit AES-256-Bit-Verschlüsselung zu sichern.

Als Open-Source-Software unter der LGPL-Lizenz ist 7-Zip nicht nur kostenlos, sondern ermöglicht auch Transparenz und Sicherheit durch offenen Quellcode. Die Software ist für Windows verfügbar und bietet sowohl eine grafische Benutzeroberfläche als auch eine Kommandozeilen-Version.

✅ Fazit: Sicherheit und Transparenz bevorzugt

Die jüngsten Sicherheitslücken in WinRAR unterstreichen die Bedeutung regelmäßiger Updates und eines kritischen Blicks auf die verwendete Software. Während WinRAR durch seine Shareware-Politik und wiederkehrende Sicherheitsprobleme in die Kritik gerät, bietet 7-Zip eine sichere, transparente und kostenfreie Alternative für die Archivierung und Komprimierung von Dateien.

Für Nutzer, die Wert auf Sicherheit, Transparenz und Kostenfreiheit legen, empfiehlt sich der Umstieg auf 7-Zip.

Rezept - Rührei mit Gemüse

Für 3 Personen.

Zutaten:

- 5 Eier (L)

- 6 EL Milch

- 75 g Pizzakäse, gerieben

- 2 Stangen Frühlingszwiebeln

- 6 Champignons (braun)

- 1 Zucchini

- 1 Tomate

- 1 Prise Chinagewürz rot

- 2 TL Gemüsebrühe

- 2 Prise schwarzer Pfeffer

- 1 Prise Salz

Zubereitung:

Gemüse klein hacken und mit Brühe, Chinagewürz, Pfeffer würzen. Etwas Sonnenblumenöl in eine Pfanne geben. Dann nacheinander Frühlingszwiebeln, Zucchini, Pilze, Tomaten in der Pfanne leicht anbraten, dass sich Röstaromen bilden. Die Zutaten in vermengen und Käse über die Masse streuen.

Eimasse mit Milch, Salz, Pfeffer schaumig schlagen und über die Zutaten in der Pfanne verteilen. 4-6 Minuten aufbraten, Ei stocken lassen, zwischendurch vorsichtig umrühren.

Variation: Emmentaler oder Gouda fein würfeln (statt Pizzakäse).

Rezept: Lasagne mit Hack und Béchamelsoße

Für 3 Personen

Zutaten

Für die Fleischsoße:

- 2 Zwiebeln

- 1 Knoblauchzehe

- 3 EL Öl

- 500 g gemischtes Hackfleisch

- 2 Dosen Tomatenstücke mit Kräutern (je 425 g)

- Salz und Pfeffer

Für die Lasagne:

- 12 Lasagneblätter

- 2 Packungen Béchamelsoße (je 250 ml)

- 250 g geriebener Käse (z. B. Gouda, Emmentaler, Mozzarella)

- 1 EL Öl (zum Einfetten der Form)

Zubereitung

1. Fleischsoße zubereiten

- Zwiebeln und Knoblauch schälen und fein würfeln.

- 2 EL Öl in einem großen Topf erhitzen. Das Hackfleisch darin krümelig anbraten.

- Zwiebeln und Knoblauch hinzufügen und ca. 2 Minuten mitbraten.

- Die stückigen Tomaten dazugeben, aufkochen lassen und mit Salz und Pfeffer abschmecken.

2. Lasagne schichten

- Eine Auflaufform (ca. 25 × 20 × 5 cm) mit 1 EL Öl einfetten.

- 4 EL der Fleischsoße auf dem Boden der Form verteilen.

- 3 Lasagneblätter darauflegen.

- Danach schichtweise jeweils 1/4 der übrigen Fleischsoße, 1/4 der Béchamelsoße und 1/4 des geriebenen Käses verteilen.

- Diesen Vorgang wiederholen, bis alle Zutaten aufgebraucht sind. Die letzte Schicht aus Béchamelsoße und Käse.

3. Backen

- Die Lasagne im vorgeheizten Ofen bei 190 °C Ober-/Unterhitze auf der mittleren Schiene ca. 30 Minuten goldbraun backen.

E-Mail-Grußformeln und Anreden modernisieren

In der digitalen Geschäftswelt ist die E-Mail nach wie vor eines der wichtigsten Kommunikationsmittel. Doch obwohl sich Arbeitsweisen, Unternehmenskulturen und Kommunikationskanäle rasant verändert haben, hängen viele noch an veralteten Grußformeln und Anreden. Höchste Zeit, diese zu modernisieren – für mehr Nähe, Klarheit und Effizienz.

Warum moderne Grußformeln und Anreden wichtig sind

Veraltete E-Mail-Formeln wirken heute oft steif, distanziert oder unpersönlich – gerade in dynamischen Teams, Start-ups oder hybriden Arbeitsumgebungen. Wer zeitgemäß schreibt, signalisiert:

- Wertschätzung und Augenhöhe, ohne Förmlichkeit zu verlieren.

- Anpassungsfähigkeit an moderne Unternehmenskulturen.

- Klarheit und Authentizität in der Kommunikation.

Klassische Anreden im Wandel

Die Anrede ist der erste Eindruck – und damit besonders wichtig. Hier ein Überblick über moderne Alternativen:

| Klassisch | Modern und zeitgemäß |

|---|---|

| Sehr geehrte Damen und Herren | Guten Tag, |

| Sehr geehrter Herr Müller | Hallo Herr Müller / Guten Tag Herr Müller |

| Liebe Frau Schmidt (geschäftlich) | Hallo Frau Schmidt |

| Hi zusammen (Team) | Hallo zusammen / Guten Morgen Team |

Tipp: Je besser man die Zielgruppe kennt, desto persönlicher darf es sein. Bei neuen Kontakten oder konservativen Branchen ist „Guten Tag“ ein guter Mittelweg.

Zeitgemäße Grußformeln – jenseits von „Mit freundlichen Grüßen“

„Mit freundlichen Grüßen“ ist korrekt, aber oft zu distanziert. Hier einige Alternativen, die je nach Tonfall moderner und trotzdem professionell wirken:

| Standard | Modern und sympathisch |

|---|---|

| Mit freundlichen Grüßen | Viele Grüße |

| Hochachtungsvoll | Freundliche Grüße |

| MfG (bitte vermeiden!) | Herzliche Grüße / Beste Grüße |

| — (ganz weglassen) | Dankende Grüße / Schöne Woche |

Dos & Don’ts:

- DO: Grußformeln variieren – je nach Kontext und Empfänger.

- DON’T: Emojis in formellen E-Mails verwenden (außer intern mit klarem Teamverständnis).

Interne Kommunikation: Locker, aber klar

Gerade im internen Austausch per E-Mail oder Kollaborationstools wie Outlook, Teams oder Slack darf die Kommunikation informeller sein – solange sie respektvoll bleibt.

Beispiele:

- Anrede: „Hi Lisa“ oder einfach „Lisa,“ reicht oft aus.

- Gruß: „Viele Grüße“ oder „Danke dir!“ am Ende.

- Sprachstil: Klar, direkt und aktiv formulieren („Ich schicke dir den Bericht bis Mittwoch“ statt „Der Bericht wird Ihnen voraussichtlich…“).

Fazit: Weniger Floskeln, mehr Persönlichkeit

Moderne E-Mail-Kommunikation bedeutet nicht, förmlich zu sein – sondern situativ angemessen, respektvoll und authentisch zu schreiben. Wer veraltete Grußformeln ersetzt, zeigt Gespür für zeitgemäße Kommunikation und stärkt so Beziehung und Wirkung – intern wie extern.

Tipp zum Schluss: Überlegen Sie beim Schreiben jeder E-Mail: Wie würde ich diese Person in einem kurzen Gespräch begrüßen und verabschieden? Oft ergibt sich daraus die passende Tonalität ganz von selbst.