Wie sieht ein Locky Downloader aus

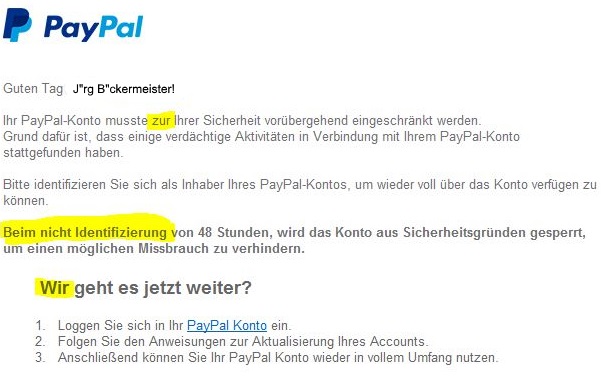

Derzeit ist neben einer angehängten Word-Datei eine E-Mail vom scanner@meinefirma.de (meinefirma.de entspricht der Firmendomain), der Betreff lautet z.B. mailadressedesmitarbeiters-3409450345890@meinefirma.de. Im Anhang der E-Mail befindet sich eine ZIP-Datei, die wiederum eine .JA-Datei enthält. Wer diese Datei anklickt, ist selbst schuld, denn er hat nun Locky heruntergeladen und ausgeführt und alle Dateien (auch auf Netzlaufwerken mit Schreibzugriff) sind verschlüsselt. Als aktuelle Variante wird dabei meist Teslacrypt 4.0 benutzt, das nun auch versteckte Netzwerkfreigaben sucht (und findet) und auch Dateien und Container >4GB verschlüsseln kann. Da der Private Schlüssel 4096 Bit lang ist, ist eine Entschlüsselung unmöglich. Da Scanner nur PDF-Dateien verschicken und auch nur, wenn der Mitarbeiter vorher etwas gescannt hat, dürfte an sich niemand solche Anhänge öffnen und ausführen. Es wird aber trotzdem geklickt. Auf der administrativen Seite würde es jetzt helfen, wenn man Downloads in der Firewall blockt. Ist die Downloadadresse aber (wie in diesem Beispiel) eine HTTPS Webseite, hilft nur eine Next Generation Firewall, die auch SSL-Verschlüsselten Inhalt analysiert und blocken kann. Dort werden dann nur echte PDF-Dateien durchgelassen, alle anderen Downloads werden geblockt. Bitte sensibilisieren Sie Ihre Mitarbeiter, keine vermeintlichen Scanner-Anhänge zu öffnen, auch dann, wenn die Absendeadresse vertraut erscheint. Austausch von Dokumenten mit Externen Personen sollten NUR im PDF-Format erfolgen. Bei Office Dokumenten (Word, Excel) besteht ein Risiko, dass diese Makroviren enthalten. (Letzte Revision: 22.03.2016 18:14:35) (Post ID:1007)

Derzeit ist neben einer angehängten Word-Datei eine E-Mail vom scanner@meinefirma.de (meinefirma.de entspricht der Firmendomain), der Betreff lautet z.B. mailadressedesmitarbeiters-3409450345890@meinefirma.de. Im Anhang der E-Mail befindet sich eine ZIP-Datei, die wiederum eine .JA-Datei enthält. Wer diese Datei anklickt, ist selbst schuld, denn er hat nun Locky heruntergeladen und ausgeführt und alle Dateien (auch auf Netzlaufwerken mit Schreibzugriff) sind verschlüsselt. Als aktuelle Variante wird dabei meist Teslacrypt 4.0 benutzt, das nun auch versteckte Netzwerkfreigaben sucht (und findet) und auch Dateien und Container >4GB verschlüsseln kann. Da der Private Schlüssel 4096 Bit lang ist, ist eine Entschlüsselung unmöglich. Da Scanner nur PDF-Dateien verschicken und auch nur, wenn der Mitarbeiter vorher etwas gescannt hat, dürfte an sich niemand solche Anhänge öffnen und ausführen. Es wird aber trotzdem geklickt. Auf der administrativen Seite würde es jetzt helfen, wenn man Downloads in der Firewall blockt. Ist die Downloadadresse aber (wie in diesem Beispiel) eine HTTPS Webseite, hilft nur eine Next Generation Firewall, die auch SSL-Verschlüsselten Inhalt analysiert und blocken kann. Dort werden dann nur echte PDF-Dateien durchgelassen, alle anderen Downloads werden geblockt. Bitte sensibilisieren Sie Ihre Mitarbeiter, keine vermeintlichen Scanner-Anhänge zu öffnen, auch dann, wenn die Absendeadresse vertraut erscheint. Austausch von Dokumenten mit Externen Personen sollten NUR im PDF-Format erfolgen. Bei Office Dokumenten (Word, Excel) besteht ein Risiko, dass diese Makroviren enthalten. (Letzte Revision: 22.03.2016 18:14:35) (Post ID:1007)