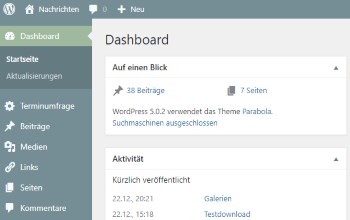

WordPress Must-have Plugins

Die folgenden Erweiterungen sind für eine auf WordPress basierende Internet oder Intranet Seite hilfreich und sparen eine Menge Arbeit für den Webmaster. Als Design-Empfehlung gilt weiterhin das Open-Source Penguin Design. Genutzte Plugins Access Category Password Komplette Kategorien und deren Beiträge durch ein Kennwort schützen Antispam Bee Antispam-Plugin mit einem hochentwickelten Tool-Set für effektive tägliche Kommentar- und Trackback-Spam-Bekämpfung. Entwickelt mit Blick auf Datenschutz und Privatsphäre. Categories Images Jeder Kategorie ein Bild zuweisen und über PHP-Code im Artikel anzeigen (Bannerbild) Contact Form 7 Formulare (Kontakt, Feedback) per E-Mail an Website Admins senden, DSGVO-Einwilligung in den Formularen CyberSyn Externe RSS-Feeds importieren (1x pro Tag) und als Beiträge anzeigen Delightful Downloads Downloadlisten mit Kategorien, Dateitypen, Downloadzähler, Passwortschutz, Download-Ordner-Schutz (.htaccess) Disable Google Fonts Google Fonts Online deaktivieren (enqueuing of fonts from Google used by WordPress core, default themes, Gutenberg, u.a.) Easy Table of Contents Fügt eine benutzerfreundliche und vollautomatische Möglichkeit hinzu, ein aus dem Seiteninhalt generiertes Inhaltsverzeichnis zu erstellen und anzuzeigen. Enable Media Replace Ermöglicht das Ersetzen von Medien-Dateien durch das Hochladen einer neuen Datei in den Dateianhang-Details der WordPress-Mediathek. Flamingo speichert über Contact Form 7 abgeschickte Informationen in der Datenbank, DSGVO-Einwilligung des Absenders wird protokolliert hashtagger Verwende hashtags, @usernames und $cashtags in Deinen Beiträgen ICS Calendar Integriere einen Live-Update-iCal (ICS) -Feed auf jede Seite mit einem Shortcode. Love me Like Knopf mit Herz-Symbol im Beitrag einblenden (PHP-Ergänzung in der functions.php des Designs) Related Posts By Taxonomy Ähnliche Beiträge ( das könnte Sie auch interessieren) lassen sich hiermit (PHP-Code erweitert im Design) unter dem Posting darstellen…

Die folgenden Erweiterungen sind für eine auf WordPress basierende Internet oder Intranet Seite hilfreich und sparen eine Menge Arbeit für den Webmaster. Als Design-Empfehlung gilt weiterhin das Open-Source Penguin Design. Genutzte Plugins Access Category Password Komplette Kategorien und deren Beiträge durch ein Kennwort schützen Antispam Bee Antispam-Plugin mit einem hochentwickelten Tool-Set für effektive tägliche Kommentar- und Trackback-Spam-Bekämpfung. Entwickelt mit Blick auf Datenschutz und Privatsphäre. Categories Images Jeder Kategorie ein Bild zuweisen und über PHP-Code im Artikel anzeigen (Bannerbild) Contact Form 7 Formulare (Kontakt, Feedback) per E-Mail an Website Admins senden, DSGVO-Einwilligung in den Formularen CyberSyn Externe RSS-Feeds importieren (1x pro Tag) und als Beiträge anzeigen Delightful Downloads Downloadlisten mit Kategorien, Dateitypen, Downloadzähler, Passwortschutz, Download-Ordner-Schutz (.htaccess) Disable Google Fonts Google Fonts Online deaktivieren (enqueuing of fonts from Google used by WordPress core, default themes, Gutenberg, u.a.) Easy Table of Contents Fügt eine benutzerfreundliche und vollautomatische Möglichkeit hinzu, ein aus dem Seiteninhalt generiertes Inhaltsverzeichnis zu erstellen und anzuzeigen. Enable Media Replace Ermöglicht das Ersetzen von Medien-Dateien durch das Hochladen einer neuen Datei in den Dateianhang-Details der WordPress-Mediathek. Flamingo speichert über Contact Form 7 abgeschickte Informationen in der Datenbank, DSGVO-Einwilligung des Absenders wird protokolliert hashtagger Verwende hashtags, @usernames und $cashtags in Deinen Beiträgen ICS Calendar Integriere einen Live-Update-iCal (ICS) -Feed auf jede Seite mit einem Shortcode. Love me Like Knopf mit Herz-Symbol im Beitrag einblenden (PHP-Ergänzung in der functions.php des Designs) Related Posts By Taxonomy Ähnliche Beiträge ( das könnte Sie auch interessieren) lassen sich hiermit (PHP-Code erweitert im Design) unter dem Posting darstellen…