Inhaltsverzeichnis

Temperatur in Server- und Technikräumen

Die #Temperatur im Serverschrank nicht außerhalb des Temperaturbereichs von 18°C bis 24°C liegen.

Auch wenn moderne Server ein verbessertes Abwärmekonzept (wie FUJITSU Cool-Safe) haben, sind nicht alle anderen technischen Geräte immer auf dem neusten Stand, sondern bis zu 6 Jahre alt (oder sogar älter).

Daher sind Server-Hersteller-Empfehlungen, die Server bei 25-27 °C zu betreiben, mit Vorsicht zu betrachten.

Das #BSI empfiehlt keine konkreten Werte, schreibt aber, dass ausreichend Kühlleistung gemessen an der Wärmeleistung der Server vorhanden sein muss, um sicheren Dauerbetrieb der Geräte zu erreichen.

Die Luftfeuchtigkeit sollte bei etwa 45-55% liegen.

Aus Energie-Effizienz-Gründen haben sich de Werte 22°C bei 50% relativer Luftfeuchte etabliert.

Bei dieser Temperatur (messbar und dokumentiert als "Ambient" im FUJIUSU IRMC oder HP ILO) arbeiten Netzwerkgeräte optimal und haben eine lange Lebensdauer.

(Hintergrund: Muss mehr warme Abluft von den elektronischen Komponenten abgeführt werden, drehen die Lüfter mit bis zu Maximaldrehzahl. Vergleichbar mit einem Turbolader im Auto, der ständig unter Vollast läuft und daher schneller defekt ist.

Elektronische Geräte erzeugen Wärme. Sofern die Wärmeableitung nicht ausreicht und die Luft nicht entweichen kann, sondern sich im Schrank staut, kann es zur Überhitzung kommen. Die Temperatur hat einen direkten Einfluss auf die Leistung und Zuverlässigkeit Ihres Servers und anderer Netzwerkgeräte wie Telefonanlagen, Switches, Router, USV).

Zu hohe Temperaturen können zu Störungen und Ausfällen führen. Eine Temperatur ab 30°C verdoppelt die Ausfallrate. Und ab 40°C ist die Gefahr 4-mal so groß. Zudem können hohe Temperaturen dauerhafte Schäden an den Geräten verursachen.

WSUS Einstellung am 18.04.2025

[time_until date="18.04.2025"]

Am 18. April 2025 wurde von Microsoft im Kontext von WSUS (Windows Server Update Services) keine komplette Einstellung des Dienstes vorgenommen, sondern es gab wichtige Änderungen im Support und in der Weiterentwicklung.

Hier ist eine differenzierte Übersicht über das, was zum Stichtag eingestellt wurde, und was weiterhin funktioniert:

❌ Eingestellt / betroffen ab 18. April 2025

Einstellung der Weiterentwicklung

- Microsoft hat offiziell angekündigt, dass WSUS nicht mehr aktiv weiterentwickelt wird.

- Das bedeutet:

- Keine neuen Features.

- Keine Verbesserungen in der Verwaltung oder Funktionalität.

- Keine Unterstützung für neue Windows-Versionen nach Windows 11 24H2 oder Server 2025, sofern keine Kompatibilitäts-Updates mehr folgen.

Verwaltung neuer Update-Kanäle

- WSUS unterstützt nicht mehr alle neuen Update-Typen und Pakete, z. B.:

- Neue Feature-Updates im „Unified Update Platform (UUP)“-Format werden nicht mehr automatisch unterstützt.

- Updates für bestimmte Azure- oder Intune-gebundene Geräte können nicht mehr sauber synchronisiert werden.

✅ Was funktioniert weiterhin (Stand Juli 2025)

Bereitstellung klassischer Windows-Updates

- WSUS kann weiterhin verwendet werden, um klassische Sicherheits- und Qualitätsupdates für unterstützte Systeme bereitzustellen:

- Windows 10 (bis inkl. 22H2)

- Windows Server 2016, 2019, 2022 (solange sie Support erhalten)

- Windows 11 23H2 und teilweise 24H2 (sofern Unterstützung nicht aufgehoben wurde)

Bestehende WSUS-Installationen

- Vorhandene WSUS-Instanzen funktionieren unverändert:

- Updates werden weiterhin synchronisiert (sofern nicht vom Microsoft Update-Katalog entfernt).

- Clients können sich weiter mit WSUS verbinden und Updates beziehen.

- GPO-basierte Steuerung (z. B. Update-Zeitpläne, Genehmigungen) funktioniert weiterhin.

Support bis Oktober 2032

- WSUS kann laut Microsoft-Planungen bis einschließlich Oktober 2032 genutzt werden, sofern es mit unterstützten Windows-Versionen betrieben wird.

📝 Empfehlung für WSUS-Nutzer

Für Unternehmen, die WSUS On-Premises einsetzen, gilt:

- Der aktuelle Wartungsansatz (WSUS) funktioniert weiterhin.

- Aufgaben der Systemkoordinierenden (z. B. Update der Server) bleiben bestehen.

- Es ist ratsam, auf moderne Update-Management-Systeme (z. B. Intune, Endpoint Manager) umzusteigen – insbesondere im Rahmen einer Cloud-Migration (IaaS/SaaS).

Viele Unternehmen haben bereits heute #WSUS ausgeschaltet/entfernt und lassen Updates direkt herunterladen. Die Installation auf den Endgeräten mit Windows 10 / 11 Pro/Enterprise erfolgt dann automatisch und die Benutzer werden zum Neustart aufgefordert.

Auf Servern erfolgt die Installation meist durch den Unternehmens-Administrator, gefolgt von einem manuellen Neustart der Server. Hiermit wird sichergestellt, dass die Neustarts im definierten Wartungsfenster (max. 10 Tage nach Patchday) liegen. Nach dem Neustart erfolgt eine kurze Funktionsprüfung der wichtigsten Funktionen. Im Bedarfsfall können so fehlerhafte Sicherheitsupdates zurückgezogen werden.

Wir empfehlen das Installieren der Updates am ersten Wochenende nach dem Patchday. Damit hat Microsoft 4 Tage Zeit, Patches, die fehlerhaft sind, wieder zurückzuziehen oder zu reparieren. Zusätzlich liegt man im von Versicherungen bewerteten Zeitfenster (nach mehr als 10 Tagen ohne Updates behalten sich Versicherungen vor, die Leistungen im Schadenfall rigoros zu kürzen).

Wer die Geräte verwalten möchte, dem empfehlen wir passende Intune Pläne. Bereits im Microsoft 365 Business Premium Plan sind wertvolle und nützliche Funktionen aus Intune nutzbar. Für die vollständige Verwaltung aller Geräte kann dann ein auf die vollständigen Intune-Pläne zurückgegriffen werden.

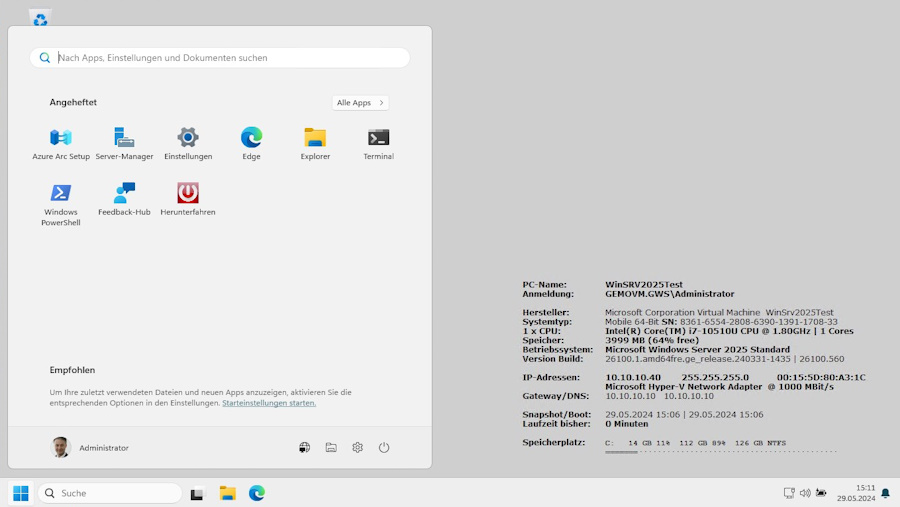

Windows Server 2025 wird Nachfolger

Nach Server 2022 kommt Server 2025. Microsoft hat nun auch für Visual Studio Abonnenten die RTM-Version (als Release Preview) bereitgestellt. Server 2025 wird dabei die gleichen Updates wie Windows 11 24H2 bekommen. Der Server Build ist damit identisch wie bei der Windows 11 Version – nämlich 26100.xxx (xxx steht für das monatliche Sicherheitsupdate und das optional 2 Wochen später erscheinende Funktionsupdate.

Installiert man also aus der ISO 26100.1, erfolgt kurz darauf ein Update auf Version .560. Da ich in der virtuellen Maschine kein TPM aktiviert habe, funktioniert die Installation im Gegensatz von Windows 11 ohne Tricks. Die Voraussetzung, dass der Prozessor SSE 4.2 unterstützen muss und somit alte Core2Duo und Core2Quad Prozessoren nicht lauffähig sind, vermuten wir, können es aber weder dementieren, noch beweisen. Es wird aber wohl kaum jemand so alte Client-Hardware zum Betrieb von Servern einsetzen. Wie alt ein XEON-Prozessor in einem Server 2025 sein darf, ist noch herauszufinden. Da die meisten bei On-Prem-Einsatz ihre Windows Server (Std oder Datacenter) Lizenzen mit einem Server als OEM Version lizenzieren, dürfte auch das nicht relevant sein.

Wer ein VS Prem oder VS Professional Abonnement hat, kann die Server-Version schon in einer isolierten Umgebung testen (z. B. in einer Client Hyper-V Umgebung).

Zur automatisierten Installation (Unattended, deployment) dürfen folgende Schlüssel verwendet werden (für die Lizenzierung muss nachher ein gültiger Lizenz-Schlüssel eingegeben werden).

Windows Server 2025 Standard. TVRH6-WHNXV-R9WG3-9XRFY-MY832

Windows Server 2025 Datacenter. D764K-2NDRG-47T6Q-P8T8W-YP6DFWindows-Updates für die Server 2025 Version wird es voraussichtlich bis September 2034 geben - Bisher waren Server immer LTSC mit 10 Jahren Laufzeit. Sofern Microsoft nicht auf den "Modern Life Cycle mit 5 Jahren" wie beim Office umstellt. bleibt das dabei.

Testbericht Server 2025 / 26100

Mit den o.g. Installationsschlüsseln lässt sich eine Unattend Vorlage bauen, so dass eine VM auf Knopfdruck innerhalb von 5 Minuten mit GUI installiert ist (und das nur im Client-Hyper-V unter Windows 10). Das ist gegenüber Server 2022 eine deutliche Beschleunigung.

Der Installationsprozess ist noch nicht modernisiert - man findet in der SETUP-GUI immer noch das Aussehen von Windows 7 :D .

Das Aussehen von Windows Server 2025 ist - Überraschung! - identisch mit Windows 11 (24H2). Kein Wunder, denn es ist ja dieselbe Code-Basis und derselbe Kernel. Wer also die RDS-Services aktiviert, bekommt auf den Terminalservern die GUI von Windows 11 präsentiert. Gruppenrichtlinien, die man von Windows 11 kennt, lassen sich auch anwenden.

Der Server-Manager und auch Active Directory Benutzer&Computer, sowie die anderen Verwaltungs-Tools sind unverändert verfügbar, es wird aber wieder Werbung für ADAC gemacht (Active Directory Admin Center). Außerdem ist wieder AzureArc - wie nach einem Windows Update von Server 2022 an Bord und fährt im Autostart mit hoch. Wer keine Server in Azure hat (Hybrid), sondern eine reine On-Prem-Umgebung, der kann im Task-Manager unter Autostart (ja, der Menüpunkt ist nun auch auf dem Server vorhanden) das Tray-Icon deaktivieren.

Wie die Hardware-Anforderungen sind, wird leider nicht klar ausgedrückt (siehe oben). Eins ist sicher: Auf meiner Test-VM habe ich in den Einstellungen NICHT den TPM des Hosts aktiviert. Die Installation der Gen2 VM läuft problemlos durch und Server 2025 startet auch danach fehlerfrei. Meine Vermutung ist aber, dass es neben der Windows 11 Prozessorliste (alles ab Core i der 8. Generation) auch eine Positivliste für XEON-Prozessoren gibt. Lediglich die IoT-LTSC Version von Server 2025 hat geringere Hardware-Anforderungen (sie hat aber auch keine grafische Benutzeroberfläche, wenn sie auf einer Smart-Fliese im Bad betrieben wird).

Exchange gefällig? - gefährlich?

Eine aktuelle Analyse im Internet zeigt: Von etwa 45.000 Microsoft-Exchange-Servern in Deutschland, die über das Internet via Outlook Web Access (OWA) erreichbar sind, gibt es leider immer noch viele veraltete und unsichere Versionen.

Das Bundesamt für Sicherheit in der Informationstechnik hat festgestellt, dass rund 12 % dieser Server noch mit Exchange 2010 bzw. 2013 laufen, für die seit Oktober 2020 bzw. April 2023 keine Sicherheitsupdates mehr erhältlich sind. Außerdem sind ungefähr 28 % der Server mit den neueren Versionen Exchange 2016 oder 2019 nicht auf dem neuesten Stand und haben daher eine oder mehrere kritische Sicherheitslücken, die es einem Angreifer von außen ermöglichen, beliebige Programme auf dem angegriffenen System auszuführen (Remote Code Execution, RCE). #Wichtig - das entspricht rund 25 % aller Exchange-Server in Deutschland.

Wer #Exchange Server 2010 oder 2013 einsetzt ODER Exchange Server 2016 oder 2019 nicht mit allen verfügbaren Patches einsetzt, ist entweder schon unter Kontrolle der kriminellen Banden, hat Datenabfluss und Kompromittierung nur noch nicht bemerkt oder hat ein kritisches Risiko, gehackt zu werden.

Auch wenn alle Patches auf einem Exchange Server 2019 installiert sind, bleibt das Betriebs-Risiko wegen Zero-day-Lücken immer bis zum nächsten Patchday kritisch (also bis zu einem Monat!)

Cyber-Versicherungen lassen sich entweder gar nicht erst abschließen oder verweigern die Leistung im Schadenfall. Insbesondere weil mit Rechtswirksamkeit von NIS2 auch viele KMU-Unternehmen in die KRITIS Klasse 2 fallen, ist zusätzlich mit hohen Geldbußen und Strafen zu rechnen.

BSI Veröffentlichungen

Was ist zu tun?

[faq openfirst=1]Sie haben Exchange Server 2010/2013 im Einsatz?|=|Migrieren Sie umgehend auf Exchange online.

||Sie haben Exchange Server 2016/2019 im Einsatz?|=|Installieren Sie alle verfügbaren Updates, Sicherheitspatches und CUs und migrieren Sie ebenfalls umgehend auf Exchange online.

||Sie haben schon Exchange online?|=|Microsoft kümmert sich um die Updates und hat das primäre Betriebsrisiko und die Sicherstellung der Verfügbarkeit im Rahmen ihrer SLA vertraglich mit Ihnen geregelt.[/faq]

Windows Server LSASS-Memory-Leak geschlossen

#Erfreulich - mit dem #Patchday März 2024 schließt Microsoft eine kritische Sicherheitslücke in der Kerberos Authentifizierung von Domänen-Controllern. Leider hat man dabei einen Speicherfresser (Memory Leak) kodiert, der dazu führt, dass mancher (nicht alle) Domänencontroller 2016/2019 und 2022 nach einiger Zeit (zwischen 12 und 24 Stunden) so viel Speicher auf den Prozess LSASS.EXE alloziert, dass der DC entweder keine Aufgaben mehr wahrnimmt oder sogar eigenständig neu startet.

Update 23.3.2024: Microsoft hat ein Out-of-band Update für Windows Server 2022 (KB5037422), Windows Server 2016 (KB5037423) und Windows Server 2012 R2 (KB5037426) herausgegeben. Windows Server 2019 folgt noch in den nächsten Tagen. #Warnung - diesen Patch bitte zeitnah installieren auf betroffenen Servern.

Update 26.03.2024: Nun ist auch das Update für Windows Server 2019 erschienen. Die unterstützten Server sollten dann nach Installation und Neustart wieder frei vom Speicherloch sein und nicht mehr abstürzen.

Microsoft Knowledge Base

Einige Admins berichten, dass das Problem bei ihnen gar nicht auftritt, andere starten die DC zeitversetzt 1x pro Tag neu als Workaround. Da DCs in Azure aus Kostengründen meist noch andere Aufgaben (1 File, 1 Print/Apps) übernehmen, lässt sich ein Neustart nur außerhalb der normalen Arbeitszeiten realisieren.

Generell ist es aber keine gute Idee, das Update wegzulassen, da eine kritische Lücke mit einem Score von 9 von 10 geschlossen wurde.

Microsoft hat das Problem bestätigt und arbeitet an einem Hotfix, der kurzfristig ausgerollt werden soll. Aus Sicherheitsgründen kann man hier nur abwarten.

Übrigens: Ältere Server wie Server 2012 R2, die On-Premises keine Sicherheitsupdates bekommen, haben zwar nicht das Speicherproblem, aber dennoch die Sicherheitslücke. Werden sie in Azure betrieben, gibt es einen Patch, der auch für diese Server die Sicherheitslücke schließt und auch das Speicherproblem mit sich bringt. Wer noch Windows Server 2008 R2 einsetzt, hat ganz andere Sicherheitsprobleme, da es auch im ESU gegen Bezahlung keine Sicherheitsupdates mehr gibt.

Exchange Server unbedingt patchen

#Wichtig - die zuletzt für #Exchange 2016 und 2019 geschlossenen, kritischen #Sicherheitslücken aus CVE-2024-21410, mit denen Angreifer leichtes Spiel haben, Exchange Server unter ihre Kontrolle zu bringen und Schadsoftware einzuschleusen, werden derzeit aktiv ausgenutzt.

Sollten Sie noch Exchange Server 2016 oder 2019 im Einsatz haben, ist das Installieren der Patches überlebenswichtig, da es sonst nur eine Frage der Zeit ist, wann Ihr Server übernommen wird.

Mehr Details und welcher Patch für welche Exchange Version installiert sein muss, finden Sie im unten verknüpften Artikel.

Kunden mit Microsoft 365 / Exchange online sind wieder einmal nicht betroffen, da Microsoft dort die Sicherheitslücken selbst und vor Veröffentlichung geschlossen hat.

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-21410