Inhaltsverzeichnis

Universal Management Suite 6 12.01

| Universal Management Suite 6 | |

| 12.01 | |

| UMS, Verwaltungssoftware für IGEL Thin-Clients für Firmware-Updates, BIOS-Einstellungen, Konfiguration und Dokumentation von Geräten | |

| IGEL Technology GmbH | |

| Lizenzsoftware | |

| | Server | |

| Internet | |

| https://www.igel.de/solution-family/igel-ums/ | |

| Bewertung: | 8 von 10 |

| 449 |

XnView 2.51.6

| XnView | |

| 2.51.6 | |

| (Classic oder MP Version) Fotomanager/Bildverwaltung: Lizenz nachweisen, Shareware bei geschäftlicher Nutzung, Freeware nur zur privaten Nutzung | |

| Gougelet Pierre-e | |

| Lizenzsoftware | |

| im Installationspaket | |

| | Client oder AVD | bitte deinstallieren | |

| Internet | |

| https://www.xnview.com/de/xnviewmp/ | |

| Bewertung: | 1 von 10 |

| 467 |

Bärenfänger bei der Arbeit

Mal was Amüsantes zwischendurch. Sie haben sich sicher immer schon gefragt, wie ein Bärenfänger seine Arbeit macht. Nun – ich wollte es auch mal wissen und habe Sydney (so heißt die KI bei Microsoft, aka. Co-Pilot) befragt. Dabei sollte die generative KI ein Bild erstellen: „Bärenfänger am Computer bei der Arbeit“.

Der Bärenfänger – Held der Lüfte und Meister des Netzes

Der Bärenfänger ist kein gewöhnlicher Beruf – er ist eine Kunstform zwischen Akrobatik, Hochtechnologie und purem Wahnsinn. Ausgerüstet mit einer Spezial-Drohne (natürlich bärenresistent und extra mit „Knuddelmodus“ ausgestattet) schwebt der Bärenfänger heldenhaft über Wälder, Wiesen und Campingplätze.

Sein Auftrag: friedliche, aber neugierige Bären einzusammeln, bevor sie jemandem die Picknickkörbe klauen oder aus Versehen in einen Whirlpool plumpsen. Mit präzisem Drohnenmanöver und einem Netz, das aussieht wie die Mischung aus Spinnennetz und Trampolin, schnappt er die Bären sanft aus der Luft – natürlich mit einem eleganten Schwung und einem freundlichen „Hoppala!“.

Man munkelt, ein besonders erfahrener Bärenfänger erkenne schon am Wackeln eines Busches, ob es sich um einen Bären, einen Rehpoeten oder einen übermotivierten Wanderer handelt.

Kurz gesagt: Der Bärenfänger ist eine Mischung aus Drohnenpilot, Netzjongleur und Tierflüsterer – ein echter Superheld der Wildnis! 🐻🚁🕸️

Ein lustiger KI-Song darf auch nicht fehlen:

Exchange Server unbedingt patchen

#Wichtig – die zuletzt für #Exchange 2016 und 2019 geschlossenen, kritischen #Sicherheitslücken aus CVE-2024-21410, mit denen Angreifer leichtes Spiel haben, Exchange Server unter ihre Kontrolle zu bringen und Schadsoftware einzuschleusen, werden derzeit aktiv ausgenutzt.

Sollten Sie noch Exchange Server 2016 oder 2019 im Einsatz haben, ist das Installieren der Patches überlebenswichtig, da es sonst nur eine Frage der Zeit ist, wann Ihr Server übernommen wird.

Mehr Details und welcher Patch für welche Exchange Version installiert sein muss, finden Sie im unten verknüpften Artikel.

Kunden mit Microsoft 365 / Exchange online sind wieder einmal nicht betroffen, da Microsoft dort die Sicherheitslücken selbst und vor Veröffentlichung geschlossen hat.

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-21410

Power Automate for desktop 2.40

| Power Automate for desktop | |

| 2.40 | |

| Abläufe auf dem Rechner (durch Flows) automatisieren. Erfordert Microsoft Konto oder Geschäftskonto. Basisfunktionen Durchführung auf dem lokalen Rechner ohne Cloudnutzung sind kostenfrei. | |

| Microsoft | |

| Lizenzsoftware oder Subscription | |

| im Installationspaket | |

| | Client oder AVD | |

| aus Originalquelle | |

| https://go.microsoft.com/fwlink/?linkid=2102613 | |

| Bewertung: | 0 von 10 |

| 585 |

Fahrzeughersteller und Herkunftsländer

Die Auflistung zeigt Fahrzeughersteller (Automarken), die mir bisher begegnet sind, oder / und sich im Autoquartett befinden:

Anydesk Server wurden gehackt

Anydesk ist eine Abonnement-Software zum Fernsteuern des (eigenen) Desktops über das Internet und wird teilweise auch für Homeoffice genutzt.

#Wichtig – Wie erst jetzt offiziell vom Anbieter bestätigt, hat es Datendiebstahl bei der Firma Anydesk gegeben, die es den Kriminellen ermöglichte, Anwendern Schadsoftware „unterzujubeln“.

Zwar wurden mittlerweile die Codesignaturen gesperrt und durch neue ersetzt, es kann aber viele Fälle geben, wo schon eine Schadsoftware auf den Endgeräten installiert wurde und schlummert. Der Hersteller empfiehlt, die Anydesk Software zu deinstallieren und nur die aktuellste Version von der Webseite herunterzuladen und zu verwenden. Außerdem sollten die betroffenen Systeme mit mehreren Virenscannern untersucht werden. Auch die Zugangspasswörter zum Online-Konto müssen geändert werden. Unklar ist noch, ob auch Zahlungsdaten gestohlen wurden aus den Online-Profilen.

Wir empfehlen, die Software zu deinstallieren, das Abonnement zu kündigen, betroffene Geräte komplett zu löschen und neu zu installieren. Für die Anwendungen die Daten zu importieren. Wohl dem, der eine Datensicherung hat – es werden allerdings aus Sicherheitsgründen keine Programme und kein Betriebssystem wiederhergestellt.

Stellen Sie dann auf andere, sicherere Lösungen – wie beispielsweise den Azure Virtual Desktop unter Windows 10 oder Windows 365 bei Microsoft um. Bei der Microsoft Lösung ist die Sicherheit bereits durch die 2-Faktor-Authentifizierung deutlich höher. Zudem kann der Azure Virtual Desktop in Azure gesichert werden. Bei Homeoffice-Einsatz muss dann auch der PC im Büro nicht eingeschaltet sein und kann Strom sparen.

Die Redaktion

Chrome sichere Seiten ohne Schloss

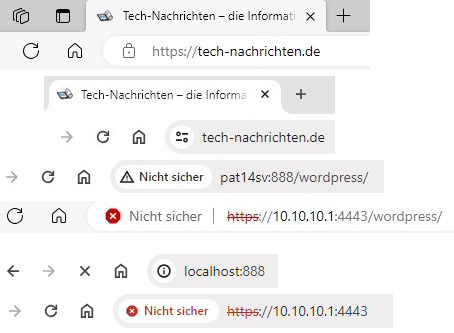

Ende 2023 rollte Google eine neue Benutzeroberfläche aus. Dabei wurden nicht nur die Symbole in der Adressleiste kleiner und unschärfer, sondern auch Veränderungen in der Anzeige der Sicherheit von Webseiten durchgeführt. Microsoft Edge ist zwar noch nicht davon betroffen, dürfte aber vermutlich bald nachziehen.

Bisher konnte man eine sichere SSL-verschlüsselte Verbindung zu einer Seite an einem Schloss-Symbol in der Adresszeile erkennen. Google tauscht dieses Symbol nun gegen zwei Schieberegler, an dessen Symbolik nicht erkennbar ist, ob die Verbindung zur Seite sicher ist. Ist hingegen die Verbindung nur „http“ – also ungesichert, ist in beiden Browsern der Hinweis „nicht sicher“ zu lesen, ist die Verbindung sicher (https) und ein Zertifikat abgelaufen, wird „nicht sicher“ in roter Schrift angezeigt.

Das Blöde an dem neuen Symbol ist, dass man nicht mehr direkt erkennen kann, ob eine Seite sicher ist – zumal (im Bild unten) manche links nicht als unsicher gekennzeichnet sind, obwohl sie es (http Aufruf) faktisch sind. Es gibt aber Abhilfe: unter chrome://flags, dann nach 2023 suchen und das 2023 Design abschalten. Chrome erscheint wieder im gewohnten Bild mit den „scharfen“ größeren Symbolen und mit Schloss für sichere Seiten.

Leo Bard 😹 meint dazu: Sergey Fährlich 🤣, dass man nicht mehr erkennt, dass eine SSL-Verschlüsselung mit gültigem Zertifikat vorliegt.