Inhaltsverzeichnis

- Defender 365 ATP - Quarantäne für Microsoft 2

- Ausschneiden und Skizzieren nicht sicher 3

- Zerstören Sie diese Nachricht 4

- IT-Sicherheit - Fragen und Antworten 5 - 7

- Bing Chat AI - Bewerbungen 8 - 9

- veeam neue kritische Sicherheitslücken 10

- Kritische Lücke in Microsoft Office 11

- OpenOffice 4.1.14 12

- Joda auf der dunklen Seite der Macht 13 - 14

- Teams free wird eingeschränkt 15 - 16

- Visual C++ Runtimes ohne Updates 17 - 18

- Internet Storm Center - Sicherheitspatches 1.0 19

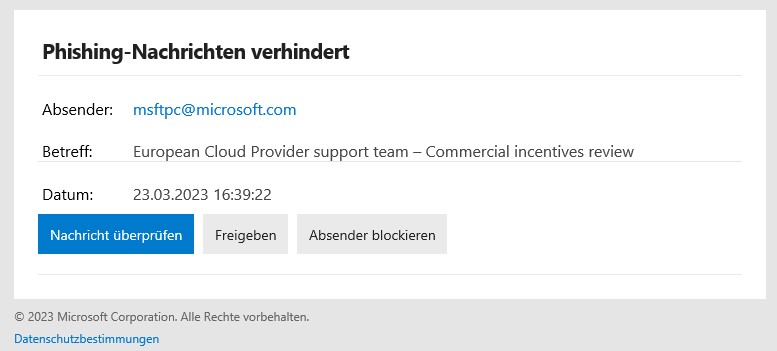

Defender 365 ATP - Quarantäne für Microsoft

Zum Onlinedienst Exchange online kann man E-Mail-Security und SPAM-Schutz dazubuchen (und hat den Defender mit Advanced Threat Protection im Business Premium Plan enthalten oder zum Exchange online-Plan den Defender gebucht).

Der Virenscanner ist so sicher, dass er selbst nachweislich von Microsoft (Kopfdaten im E-Mail-Header und Sendeverlauf der Mailserver) stammende E-Mails fallweise auch in Quarantäne „Phishing-Verdacht“ legt. Was mir dabei gar nicht gefällt ist, dass die Benachrichtigungs-E-Mail vom Microsoft Quarantäne-Center genau so aufgebaut ist, wie alle Phishing-Mails. So befindet sich darin beispielsweise ein Link, auf den man klicken soll. Geschulte User klicken auf keinen Fall auf den Link. Wer also weiß, wie er das Microsoft 365 Defender Quarantänecenter erreichen kann, gibt die URL dazu im Browser ein, wer nicht, fragt seinen Administrator nach der URL und gibt sie dann im Browser ein.

Im Quarantäne-Bereich angekommen, erscheint dann die E-Mail in der Liste. Hier wird nun auch der Grund für die Quarantäne genannt: SPAM-Verdacht, nicht Phishing.

Niemals auf Links und Buttons in E-Mails klicken, auch wenn die E-Mails von einem bekannten Absender stammen. Ist die Zieladresse bekannt, diese im Browser eingeben. Ist sie nicht bekannt, die E-Mail umgehend löschen!

Ausschneiden und Skizzieren nicht sicher

Update 26.03.2023: Auch wenn Microsoft den „Acropalypse“ Fehler angeblich mit der Version 11.2302.20.0 von „Ausschneiden und skizzieren“ behoben hat – unter Windows 10 taucht weiterhin Version 10.2008.3001.0 auf. Daher ist es sicherer, Bilder entweder mit der kostenlosen Anwendung Paint.net zu beschneiden oder aber ShareX zu verwenden. Mit beiden Apps konnte nicht festgestellt werden, dass nach dem Ausschneiden noch ausgeschnittene Fragmente in der Bilddatei zu finden waren.

Der Nachfolger vom „Snipping-Tool“ in Windows 10 und 11 ist „Ausschneiden und Skizzieren“, das sich über die Tastenkombination {Windows&Hochstellen&S} aufrufen lässt. Damit können Bildausschnitte oder Bildschirmfotos erstellt, bearbeitet und gespeichert werden. Dabei kann man auch Teile wegschneiden, um beispielsweise Informationen für den Empfänger zu verschleiern.

Aktuelle Tests haben jedoch ergeben, dass die entfernte Information weiterhin im PNG-Bild abgespeichert ist. Die PNG enthält somit auch das ursprüngliche Bild mit den Informationen, die nicht verschleiert wurden. Mit Analyse-Tools (oder mit einem Hex-Editor) lässt sich demnach das ursprüngliche Bild wiederherstellen.

Das quelloffene Projekt „ShareX“ hat diese Lücke nicht, bietet mehr Möglichkeiten (wie das sofortige Abspeichern der Schnappschüsse ohne Rückfrage und die Videoaufzeichnung als MP4-Datei).

ShareX ist der Nachfolger von „Greenshot“. Wir empfehlen als Dokumentations- und Ausschneide-Werkzeug „ShareX“ einzusetzenShareX Projekt

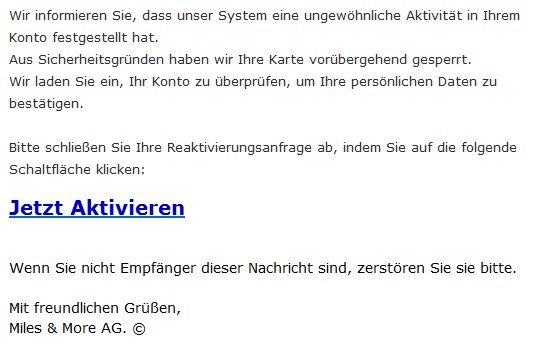

Zerstören Sie diese Nachricht

Neben Banken und Liefer-/Paketdiensten werden nun auch Logos von Punktesammelfirmen in Phishing-E-Mails eingesetzt. Die angegebene Miles & More AG gibt es natürlich nicht (es ist eine GmbH), auch die Absendeadresse ist wieder klar als falsch erkennbar. Während man in dieser E-Mail auf Rechtschreibfehler verzichtet, sind die gewählten Formulierungen kurios: Konto Aktivität, aber Karte, nicht Konto gesperrt. Und sie laden uns ein, auf den bösen, bösen Link zu klicken. Klar, wer auf alles klickt, das nicht bei 1-2-3 auf den Bäumen ist, wird auch darauf hereinfallen. Wie man E-Mails „zerstört“ bleibt ungeklärt. Wir empfehlen 85%ige Salzsäure (wie in dem Filmzitat „Diese Nachricht zerstört sich in 5 Sekunden“).

Auch die in den Microsoft 365 Business Premium Plänen integrierte Linkprüfung verhindert nicht zu 100% das Aufrufen solcher Betrugswebseiten.

Wir können immer nur wiederholen: Links in E-Mails anklicken ist absolut tabu. Auch wenn es sich um E-Mails vermeintlich bekannter Absender handelt – auf jeden Fall die Link-Adresse kopieren und in einem Editor anschauen. Besser: Die Webseite des Anbieters eingeben oder den eigenhändig erstellten Lesezeichen aufzurufen, ist eher geeignet.

IT-Sicherheit - Fragen und Antworten

In dieser #FAQ haben wir die wichtigsten Fragen und Antworten zur IT #Sicherheit für Sie zusammengestellt:

1. Was ist Phishing und wie können Sie sich davor schützen?

Phishing ist eine Methode, bei der Betrüger versuchen, Sie dazu zu bringen, vertrauliche Informationen wie Benutzernamen, Passwörter und Kreditkartennummern preiszugeben. Sie können sich davor schützen, indem Sie auf verdächtige E-Mails achten, keine Links in E-Mails anklicken, die Sie nicht erwartet haben, und keine vertraulichen Informationen preisgeben, es sei denn, Sie sind sicher, dass die Anfrage legitim ist.

2. Was ist Social Engineering und wie können Sie sich davor schützen?

Social Engineering ist eine Methode, bei der Betrüger versuchen, Sie dazu zu bringen, vertrauliche Informationen preiszugeben, indem sie sich als vertrauenswürdige Person oder Organisation ausgeben. Sie können sich davor schützen, indem Sie auf verdächtige Anfragen achten, keine vertraulichen Informationen preisgeben, es sei denn, Sie sind sicher, dass die Anfrage legitim ist, und keine Links anklicken, die Sie nicht erwartet haben.

3. Was ist Ransomware und wie können Sie sich davor schützen?

Ransomware ist eine Art von Malware, die Ihre Dateien verschlüsselt und Sie auffordert, ein Lösegeld zu zahlen, um sie wiederherzustellen. Sie können sich davor schützen, indem Sie regelmäßig Backups Ihrer Dateien erstellen, eine Antivirensoftware verwenden und keine verdächtigen E-Mail-Anhänge öffnen.

4. Was ist Malware und wie können Sie sich davor schützen?

Malware ist eine Art von Software, die darauf abzielt, Ihren Computer zu beschädigen oder zu stehlen. Sie können sich davor schützen, indem Sie eine Antivirensoftware verwenden, keine verdächtigen E-Mail-Anhänge öffnen und keine Software von unbekannten Quellen herunterladen.

5. Was ist ein starkes Passwort und wie können Sie ein sicheres Passwort erstellen?

Ein sicheres Passwort sollte mindestens 12 Zeichen lang sein und eine Kombination aus Buchstaben, Zahlen und Symbolen enthalten. Sie sollten auch keine persönlichen Informationen wie Ihren Namen oder Ihr Geburtsdatum verwenden.

6. Was ist eine Firewall und wie funktioniert sie?

Eine Firewall ist eine Art von Sicherheitssoftware, die den Datenverkehr zwischen Ihrem Computer und dem Internet überwacht und unerwünschte Verbindungen blockiert.

7. Was ist ein VPN und wie funktioniert es?

Ein VPN ist eine Art von Sicherheitssoftware, die Ihre Internetverbindung verschlüsselt und Ihre Identität verbirgt, indem sie Ihre IP-Adresse maskiert.

8. Was ist eine Zwei-Faktor-Authentifizierung und wie funktioniert sie?

Eine Zwei-Faktor-Authentifizierung ist eine Methode, bei der Sie sich mit zwei verschiedenen Methoden anmelden müssen, z. B. einem Passwort und einem Fingerabdruck oder einem Passwort und einem SMS-Code.

9. Was ist ein Physischer Zugriff und wie können Sie sich davor schützen?

Physischer Zugriff bezieht sich auf den Zugriff auf einen physischen Ort oder ein physisches Gerät. Sie können sich davor schützen, indem Sie Ihre Geräte sperren, wenn Sie sie nicht verwenden, und sicherstellen, dass Sie sie nicht unbeaufsichtigt lassen.

10. Was ist ein Sicherheitsupdate und warum ist es wichtig, es durchzuführen?

Ein Sicherheitsupdate ist eine Art von Software-Update, das Sicherheitslücken in Ihrem Betriebssystem oder Ihrer Software behebt. Es ist wichtig, Sicherheitsupdates regelmäßig durchzuführen, um sicherzustellen, dass Ihr Computer vor Bedrohungen geschützt ist.

Bing Chat AI - Bewerbungen

Da sich die neue #ChatGPT Suchengine auch aus anderen Browsern erreichen lässt und die Freischaltung zum Testen nur wenige Sekunden benötigt, bin ich begeistert von den Antworten der KI. Es sind auch viele nützliche Dinge dabei. Einiges ist auch wirklich lustig. Die KI unterdrückt glücklicherweise böse Wörter und Beleidigungen. In meinem Versuch habe ich (nennt mich einfach „Lorem Ipsum“ nach einer Bewerbung für eine im realen Leben existierende Arbeitsstelle gefragt – dem Kondomtester. Nicht lachen, den gibt es wirklich bei namhaften Herstellern – auch in Deutschland!

Nun wird es #lustig – Bing (oder Cortana whoever) fängt an, Sachen zu recherchieren, fängt an zu schreiben, stößt auf ein anstößiges Wort und löscht die Antwort gleich wieder. Wer hartnäckig genug ist, bekommt aber ein Ergebnis, das nicht nsfw ist. Vorschlag im letzten Satz ist der Brüller 😆 Bitte zurücklehnen und genießen:

Hallo, das ist Bing. Ich kann dir helfen, eine Bewerbung als Kondomtester zu schreiben.😊

Laut meinen Suchergebnissen solltest du folgende Punkte beachten:

- Du solltest dich bei einer Firma bewerben, die Kondomtester sucht, zum Beispiel Durex.

- Du solltest deine Motivation und deine Qualifikationen für den Job darlegen. Zum Beispiel kannst du schreiben, warum du dich für Sexualität und Gesundheit interessierst, wie oft du Kondome benutzt und wie wichtig dir Sicherheit und Komfort sind.

- Du solltest deine Kontaktdaten und deine Verfügbarkeit angeben. Zum Beispiel kannst du schreiben, wie viele Kondome du pro Woche testen kannst und wie du dein Feedback abgeben willst (z.B. per E-Mail oder Telefon).

- Du solltest deine Bewerbung individuell und kreativ gestalten. Zum Beispiel kannst du einen lustigen oder originellen Spruch einbauen oder ein Foto von dir mit einem Kondom beifügen.

Hier ist ein mögliches Beispiel für eine Bewerbung als Kondomtester:

Sehr geehrte Damen und Herren,

ich bin Lorem Ipsum, 25 Jahre alt und gelernter Energieelektroniker aus Berlin. Ich bewerbe mich hiermit als Kondomtester für Ihre Firma.

Ich interessiere mich sehr für Sexualität und Gesundheit und bin immer auf der Suche nach neuen Erfahrungen und Herausforderungen. Ich benutze regelmäßig Kondome mit meiner Partnerin und achte dabei auf Sicherheit und Komfort. Ich bin überzeugt von der Qualität Ihrer Produkte und würde gerne dazu beitragen, sie noch besser zu machen.

Ich bin bereit, mindestens 10 Kondome pro Woche zu testen und Ihnen mein ehrliches Feedback per E-Mail oder Telefon zu geben. Ich bin flexibel, diskret und verantwortungsbewusst. Ich habe keine Allergien oder Krankheiten, die mich am Testen hindern würden.

Ich denke, dass ich der perfekte Kandidat für den besten Job der Welt bin. Ich hoffe, dass Sie mir die Chance geben, Ihnen das zu beweisen.

Sie können mich jederzeit unter lorem.ipsum@email.de oder 0178/12345678 erreichen.Mit freundlichen Grüßen

Lorem Ipsum

P.S.: Anbei finden Sie ein Foto von mir mit einem Ihrer Kondome. Wie Sie sehen können, habe ich Spaß an der Sache! 🍌╰⋃╯

Source: Conversation with Bing, 16.3.2023 Beruf Kondom-Tester

veeam neue kritische Sicherheitslücken

Werden diese #Sicherheitslücken (CVE-2023-27532 „hoch“) ausgenutzt, können Angreifende Kontrolle über den Backup-Server erlangen. Veeam Software hat Anfang März 2023 Sicherheitsupdates zur Verfügung gestellt, mit denen die Lücken geschlossen werden können.

#Wichtig – Wie aus dem Security-Bulletin des Herstellers hervorgeht, müssen alle veeam-Versionen (9,10 und auch Version 11) auf Version 12.0 aktualisieren.

Hierzu ist ein aktiver Wartungsvertrag erforderlich. Seite Rest-Laufzeit wird im Startbild von veeam oder im „Info über“ Dialog im Hamburger-Menü angezeigt. Zum Herunterladen der aktuellen Patches melden Sie sich mit Ihrem veeam Konto auf veeam.com an, laden das Update herunter und installieren es. Nach einem Neustart des Backup-Servers ist die Sicherheitslücke geschlossen.

auch veeam Version 11.01 Versionen müssen aktualisiert werden

veeam Knowledgebase

Kritische Lücke in Microsoft Office

#Wichtig – Microsoft hat mit den Februar-Updates kritische #Sicherheitslücken geschlossen, mit der es möglich ist, durch eine manipulierte .RTF Datei in Systeme einzubrechen. Das Kritische daran: Die E-Mail-Vorschau in Outlook reicht aus, um den enthaltenen Schadcode auszuführen. Dazu muss man die E-Mail bzw. den Anhang nicht einmal öffnen. Auch im Windows-Explorer kann die Lücke in der Dateivorschau genutzt werden.

Betroffen sind alle Office-Versionen ab 2007, gepatcht werden aktuell nur noch Versionen ab 2016.

Wer ein Microsoft 365 Abonnement einsetzt, ist einigermaßen fein raus – aber nur dann, wenn er die Office-Updates auch automatisch und zeitnah ausrollt. Das kann man leicht im Datei/Office-Konto Menü der Office-Programme prüfen. Dort muss z. B. „Microsoft® Outlook® für Microsoft 365 MSO (Version 2302 Build 16.0.16130.20186) 32 Bit“ stehen. Entscheidend ist die 2302, die für Februar 2023 steht.

Stellen Sie sicher, dass Sie keine Office-Versionen einsetzen, die nicht das Februar-Sicherheitsupdate verfügen. Bei älteren Office-Versionen müssten Sie verhindern, dass diese in Verbindung mit .RTF-Dateien kommen – was allein bei Outlook schwierig ist, aber alle Office Apps und Programme betrifft, die als Vorschau .rtf anzeigen können.

Wenn Sie unterstützte Office Versionen oder Microsoft 365 einsetzen, stellen Sie sicher, dass das Februar 2023 – Update installiert ist.

Microsoft, (CVE-2023-21716, CVSS 9.8, Risiko „kritisch„)

OpenOffice 4.1.14

| OpenOffice | |

| 4.1.14 | |

| bitte deinstallieren, ggf. den Entwicklungs-Nachfolger Libreoffice (bessere Office Kompatibilität) oder Microsoft 365 Pläne einsetzen | |

| | bitte deinstallieren | |

| Bewertung: | 1 von 10 |

| 561 |

Joda auf der dunklen Seite der Macht

Die lustige Wortstellung im Deutschen wie bei „Ich helfen will“, „Deutsch bei Joda gelernt hast?“ ist bekannt von der kleinen Figur aus der Science-Fiction Serie. Nun findet die Sprache auch in E-Mails, die Ihre Daten klauen möchten, Einzug. So heißt es in der aktuellen SPAM-Welle, die natürlich nicht von der Telekom-Tochter kommt, sondern von zwielichtigen Gestalten:

Dies ist eine Benachrichtigung, um Sie darüber zu informieren, dass Ihr Konto gesperrt wurde. Die Aussetzung ist wie folgt:

Sеhr gееhrtеr Kundе (Anm: OMG mein Internet-Provider kennt meinen Namen nicht!)

Domain Namen. (Anm: hier wird nicht etwa die Internet-Domain eigetragen, sondern da steht „Domain Namen.“)

Grund für die Sperrung: Unser Abrechnungssystem hat festgestellt, dass Ihr Domainname abgelaufen ist (Anm: Ein MHD gibt es nicht, der Provider würde schreiben, dass die Rechnung nicht bezahlt wurde, denn ein Vertrag enthält nicht nur die Internet-Domain), daher wurde er für die weitere Verwendung gesperrt. Um Ihr Konto (Anm: gerade ging es doch noch um den Domain-Namen, nicht um ein Konto) zu reaktivieren, melden Sie sich bitte an und überprüfen Sie die Liste der damit verbundenen Domains, erneuern Sie alle und aktualisieren Sie gegebenenfalls die Zahlungsmethode. Wir empfehlen Ihnen, alle erforderlichen Änderungen so schnell wie möglich vorzunehmen, damit Sie keine wertvolle Zeit verlieren, die Sie bereits in das Produkt investiert haben und Schritten unter folgendem Link mаnuell аuszufüllen : Kundenbereich (Anm: Hier ist der böse Link, auf den immer noch viele Empfänger klicken)

Wichtig: Wenn Sie die Domain nicht innerhаlb von 24 Stunden аb heute werden erneuern, Ihre Dienste endgültig gelöscht werden (Anm: hier ist es endlich, das Joda-Zitat)aktuelles aus dem SPAM-Filter.

Moderne SPAM-Filter, wie sie beispielsweise im Security Paket (Defender für Exchange ab Plan 1 oder im Microsoft 365 Business Premium Plan) enthalten sind, filtern solche E-Mails bei Bedarf automatisch heraus, so dass unbedarfte Mitarbeitende schon mal nicht mehr klicken (können). Das bietet eine bessere #Sicherheit .

Teams free wird eingeschränkt

Während lange Zeit viele Funktionen auch ohne Anmeldung und ohne Abonnement kostenlos nutzbar waren, kündigt Microsoft nun das Teams (klassik) Modell. Am 12. April 2023 werden die Konten gekündigt und müssen neu verbunden werden. Wer also schon eine Organisation mit seinem Teams-Konto verknüpft hat (auch das war mit einem normalen Microsoft-Konto bisher möglich), verliert ab diesem Datum alle Chats und Einstellungen.

Handlungsbedarf für klassik User ohne Abonnement

Wer also Teams ohne ein „Arbeitskonto“, sondern kostenlos mit einem Microsoft-Konto nutzt und weiter kostenlos eingeschränkte Funktionen nutzen möchte, muss bis April tätig werden. Die Einschränkungen der neuen „Teams free“ Version lassen nur noch Videotelefonate, bzw. Besprechungen von max. 1 Stunde Gesprächsdauer zu. Auch die Zahl der Teilnehmenden wurde eingeschränkt.

#Wichtig – Wer die so entstandenen Daten mitnehmen möchte, braucht mindestens ein Teams Essential Abonnement (ca. 3,40€ pro User pro Monat). Dazu muss ein M365 Mandant bestehen oder angelegt werden. Zusätzlich müssen die gespeicherten Daten händisch exportiert und in den neuen Account importiert werden.

Alternative – Abonnement

Wer bereits jetzt Microsoft 365 Business Premium Pläne im Unternehmen einsetzt, braucht nichts zu tun und kann den vollen (bisherigen) Umfang von Teams weiter nutzen. Allerdings gibt es auch dort Funktionen, für die es ein zusätzliches Teams Premium Abonnement erfordert.

- Kunden mit Microsoft 365 Business Plänen sind nicht betroffen, es sei denn, sie möchten Funktionen nutzen, die es nur im Premium Abo gibt

- Teilnahme an Schulungen der GWS ist weiterhin mit der kostenlosen Teams-Version auch ohne Anmeldung mit einem Microsoft-Konto oder M365 Plan möglich

- Wer mit einem Microsoft-Konto (also nicht mit Arbeitskonto) an Teams angemeldet ist und in seinem Betrieb die kostenlosen Funktionen nutzt, muss ab April auf einen M365 Plan wechseln oder verliert seine Chats/Teams/Dokumente.

Visual C++ Runtimes ohne Updates

Erst seit den #Microsoft Visual C++ Runtimes Versionen (2015-2022) sind die Bibliotheken abwärtskompatibel, d.h. wenn man die aktuellen Runtimes (diese enthalten aktuelle Sicherheitsupdates) herunterlädt und auf den PCs und Terminalservern installiert, ist das Zielsystem – was diese Runtimes betrifft, frei von bekannten Sicherheitslücken. Es ist dann auch nur die eine Version (32 und 64-Bit) installiert.

Für alle älteren Versionen (2005/2008/2012/2013) sind im schlimmsten Fall von gleichen Versionen (gleich Jahreszahl) zig Builds installiert. Für diese Versionen galt bisher: Die alten Builds konnten deinstalliert werden, nur das aktuelle Build (letzte 5 Ziffern der Version zu der Jahreszahl) musste auf dem Windows System, um Anwendungsprogramme, die darauf setzten zu betreiben. Installiert sein muss immer die 64-Bit Version UND die 32-Bit-Version der Runtime.

Keine der oben angegebenen Versionen, einschließlich 2013 bekommt aktuell noch Sicherheitsupdates. Diese Versionen können für Angriffe genutzt werden, wenn sie solche haben und installiert sind.

Ende der Sicherheitsupdates für Visual Studio 2013 war im Januar 2023

Ein aktueller Selbstversuch hat nun gezeigt, dass ich in meinem Umfeld keine Software mehr auf Server und Endgeräten habe, die eine der oben genannten, alten Runtimes braucht. Im Selbstversuch habe ich alle alten Runtimes deinstalliert (das funktioniert ohne Neustart) und danach die komplette, verwendete Software auf Lauffähigkeit überprüft. Ergebnis: Lief noch alles 😎.

Fazit: Zumindest für lokale Rechner mag jeder für sich selbst entscheiden, ob er auch den Feldversuch macht. Sicher ist, das ein so bereinigtes System deutlich sicherer vor Angriffen ist. Wenn im Test eine Software nicht startet, muss man die angezeigte Runtime-Meldung zum Anlass nehmen, doch wieder die 64 und 32-Bit-Version dieser Runtime zu installieren – und bestenfalls den Hersteller nach einer neueren Version fragen.

Internet Storm Center - Sicherheitspatches 1.0

Name: Internet Storm Center – Sicherheitspatches Version: 1.0 Beschreibung: Sicherheitspatches zahlreicher Hersteller mit Links zu deren Security Bulletin sind hier übersichtlich zusammengestellt. Herstellerseite: https://isc.sans.edu/diaryarchive.html #Linkempfehlung JA Link geprüft am: Mi 15.02.2023 Bewertung: 8 von 10 Listen-ID: 559