Inhaltsverzeichnis

- Rechner: Download-Speed 2

- HP-Drucker - kritische Sicherheitslücken 3

- OpenAudit Classic Hard-/Software-Inventar App 4 - 10

- Sicherheitsbetrachtung Kaspersky Antivirus 11 - 13

- Windows 11 Spam verhindern 14

- Wordpress Plugin-Updates einzeln deaktivieren 15

- IT-Sicherheit – erhöhtes Risiko von Cyberangriffen 16 - 17

- IT-Sicherheit: und sie klicken doch 18 - 19

Rechner: Download-Speed

Mit diesem #Werkzeug können Sie errechnen, wie lange es dauert, um bei bestimmter Leitungs-Bandbreite eine Datei hoch- oder herunterzuladen. Die Upload-Werte bei asymmetrischen Leitungen stehen in Klammern (*U). Berechnen Sie die Übertragungszeit für Ihre Datensicherung in die Cloud.

HP-Drucker - kritische Sicherheitslücken

Hewlett-Packard warnt vor kritischen #Sicherheitslücken in über 200 seiner Drucker der Marken HP und #Samsung. Angreifer können mit diesen Lücken Schadprogramme auf den Druckern installieren. Das funktioniert normalerweise nur im lokalen Netzwerk. Da aber dies der Haupt Angriffsvektor ist, sollte umgehen die aktuelle Firmware auf den Druckern installiert werden.

Ein typischer Angriff funktioniert so: Ein Mitarbeiter wird in E-Mails unter einem Vorwand dazu aufgefordert, einen Link auszuführen. Dieser lädt mit Benutzerrechten die erste Software herunter. Diese wiederum durchsucht das lokale Netzwerk nach "Opfergeräten" mit Sicherheitslücken und installiert dort einen weiteren Download (das Schadprogramm). Auf dem Drucker wird dann das Schadprogramm ausgeführt und verschlüsselt beispielsweise andere Geräte im Netzwerk.

Alternativ schalten Sie bitte in der Druckeroberfläche unter Netzwerk / Erweitert das LLMNR Protokoll aus.

Steht kein Firmwareupdate für Ihr Modell zur Verfügung, empfiehlt es sich, ebenfalls die Cloudprint Funktionen des Druckers über die HP Smart App abzuschalten. Damit kann der Drucker über das Internet erreicht werden und Ausdrucke über eine e-Mail an den Drucker initiiert werden.

https://support.hp.com/us-en/document/ish_5948778-5949142-16/hpsbpi03780

HP Supportseiten: (CVE-2022-3942, CVSS 8.4, Risiko kritisch)

OpenAudit Classic Hard-/Software-Inventar App

Mit der quelloffenen Software "OpenAudit Classic" lassen sich Hard- und Software inventarisieren. Täglich um 11:00 Uhr laufen dabei Aufgaben, die Windows Server und -Endgeräte mit Ihrer kompletten Hardware, sowie installierter Softwarekomponenten automatisiert erfassen. In einem zweiten Scan werden mit NMAP Informationen (Hardware) über nicht Windows Geräte (Drucker, Kameras, TV-Geräte, Managed Switches) und andere IP-Geräte erfasst.

Die Oberfläche ist dabei eine lokale Webseite auf dem OpenAudit-Server, die über Port 4443 mit self-signed SSL-Zertifikat erreicht wird. Bei Bedarf kann sie zusätzlich mit einem Kennwort abgesichert werden.

#OpenAudit Classic inventarisiert nun auch „Windows apps“, die aus dem Microsoft Store installiert wurden (von allen lokalen Benutzern). Zusätzlich werden die im Benutzer-Kontext installierten Programme gelistet, wenn der Scan-User identisch ist (z.B. beim Clientseitigen Scan). Hintergrund: Wenn ein Nutzer sich über den Microsoft Store Windows Apps im Startbereich installiert, können diese nun inventarisiert werden und erscheinen in einer neuen Tabelle von #OpenAudit unter Software/Modern Apps.

Man kann die Version sehen und auf welchen Maschinen die Apps installiert sind. Zusätzlich lässt sich erkennen, ob die Endgeräte Legacy/BIOS oder UEFI gesteuert sind. Ein Bitlockerstatus lässt sich ebenfalls abfragen. Es existieren zahlreiche Auswertungen, die sich mit leichten PHP Kenntnissen erweitern lassen.

Ein weiteres Feature ist der Ordner „softwarelogos“. Legt man hier PNG-Dateien in 16×16 Pixel ab, die den Namen der Software tragen (Die ersten Zeichen bis zum Leerzeichen im Namen, z.B. microsoft.png), werden alle Softwareprodukte, die namentlich so beginnen, im Software-Register und den Softwareauflistungen mit dem Logo versehen.

Mi der aktuellen Distribution kommen die aktuellsten "stable" Versionen von Apache, MariaDB, PHP, PHPMyadmin zum Einsatz. Eine integrierte Wordpress Instanz lässt sich bei Bedarf aktivieren und als Intranet nutzen.

Die aktuelle Version erfordert das Entfernen der vorhandenen Installation und eine Neuinstallation, da die Datenbank von Oracle MySQL Community auf MariaDB Community 10.4 umgestellt wurde. Sichern Sie sich zuvor die Datei „pc-list-file.txt“ aus dem scripts Unterordner. Danach muss wieder neu inventarisiert werden. Ist dafür bereits eine Aufgabe im Windows Taskplaner vorhanden, die Aufgabe bearbeiten und die Zugangsdaten des Admin-Benutzers neu eingeben.

Download und Quellcodes

Wir haben Open-Audit als installierbare Version im Downloadbereich. Die Quellcodes sind auf Github abgelegt:

[ddownload id="6779"]Quellcodes, Changelog und Projekt Repository sind auf Github abgelegt:

[linkbutton link="https://github.com/svenbolte/Open-Audit-Classic" label="OpenAudit Classic Quellcode und Repository auf Github"]

Installation

Systemvoraussetzungen: Windows Server 2016/2019/2022 oder neuer bzw. Windows 10/11 Pro oder Enterprise (auf Server 2012 R2 oder älter lässt sich NMAP zwar teilweise verwenden, da diese Betriebssysteme aber keine Sicherheitsupdates mehr erhalten, ist davon abzuraten).

Die Installation erfolgt über das Entpacken und Installieren des heruntergeladenen Setup-Pakets. Sollte nach der Aktualisierung der Visual-C++ Runtimes ein Neustart des Servers vorgeschlagen werden, ist dieser nicht nötig. Mit "Nein" antworten und das Setup erneut starten.

Nach der Installation die Oberfläche aufrufen und unter Administrator/IP-Liste erzeugen - Netzwerkliste aller Standortnetze im Format 192.688.1.0/24,172.26.12.0/24 eintragen. (oder erst nur das Hauptstellen-Netz). Die Subnetze zum Nachtragen bekommt man dann unter Sonstige Geräte/Printers IPv4 unter Port. Danach dann alle Netze beim IP-Listen Erzeuger eintragen. (Die durch das Programm erzeugte pc-list-file.txt enthält alle IP-Adressen aller Netzwerke, die OpenAudit Classic erfassen soll. Sie kann auch mit Excel befüllt werden, indem Sie in Zelle A1 z. B. 192.168.1.1 schreiben und dann nach unten bis Zeile 254 ausfüllen. Ab Spalte A255 beginnt dann das zweite Netz (einer Zweigstelle): 192.168.2.1. Wieder bis 254 ausfüllen. Am Ende markieren Sie den kompletten ausgefüllten Inhalt der Spalte A und kopieren ihn in die auf dem OpenAudit Classic Server Desktop liegende pc-list-file.txt Textdatei)

Rufen Sie nun die Windows Aufgabenplanung auf und öffnen unter Aufgabenplanungsbibliothek den Task: "openaudit scan täglich" und ggf. den NMAP-Scan-Task (für non-Windows Geräte). In beiden Task die Domäne auf Ihre Domäne einstellen und einen Domain-Admin verwenden (z. B. IHREDOMAIN.LOCAL\Administrator).

Für den #NMAP Task müssen Sie im Verzeichnis: "c:/programme (x86)/xampplite/htdocs/openaudit/scripts" die Datei audit.config in der unteren Hälfte im NMAP-Bereich anpassen und das IP-Netz Ihrer Hauptstelle eintragen (also erste Zeile: 192.168.1. - in der Zeile darunter: 192.168.001.

Der manuelle Start der Tasks lautet in der Open-Audit Konsole:

- cscript audit.vbs oder optional cscript audit.vbs 192.168.1.23 [username] [passwort]

- cscript nmap.vbs oder optional csctipt audit.vbs 154 (=IP-Endnummer des Geräts)

Offline- und Clientside Scans

Manchmal sind PCs so konfiguriert, dass sie nicht vom OpenAudit Classic Server erreicht und somit inventarisiert werden können (PULL-Verfahren). Außerdem sind möglicherweise Geräte außerhalb der Domäne vorhanden, die in das Inventar sollen. In diesen Fällen gibt es zwei Möglichkeiten, diese dennoch in die Datenbank zu übernehmen. Das PUSH-Verfahren sendet die Daten direkt vom Desktop des Clients an den Server (OA Clientside Scan) oder erstellt eine Textdatei auf dem Rechner, die dann über die OpenAudit Classic Oberfläche importiert werden kann. Anleitungen (howto) sind im jeweiligen Unterordner abgelegt. Laden Sie dazu die ZIP-Datei herunter und entpacken Sie.

Bevor Sie eine der enthaltenen Methoden verwenden, können Sie noch das Öffnen der Windows-Firewall versuchen:

- Wechseln Sie am OpenAudit Classic Server in der Verzeichnis "C:/Program Files (x86)/xampplite/htdocs/openaudit/scripts"

- Kopieren Sie die Datei 00-kunde-firewall-win10-open-oa.cmd auf jeden PC (z.B. auf den Desktop) und führen sie „als Administrator ausführen“ aus

- Öffnen Sie am Server die "Openaudit Classic Konsole" und führen einen Testscan aus: CSCRIPT AUDIT.VBS {IP-Adresse des Client-Rechners}

Möglicherweise funktioniert der serverseitige Scan nun und der PC ist nun in der Liste. Wenn nicht, wechseln Sie am OpenAudit Classic Server in das Verzeichnis in den Unterordner offline-scan oder oa-clientside-scan und verfahren Sie wie in der jeweiligen howto beschrieben:

Methode 1: mit Setup (Unterordner OA-Clientside-Scan)

- "openaudit-clientscan-setup.exe" ausführen und auf dem zu erfassenden PC installieren (erfordert Adminrechte)

- Die Datei "audit.config" mit dem Editor öffnen und in der Zeile audit_host="http://openaudit:888" statt "openaudit" den Servernamen oder die IP-Adresse des OpenAudit Classic Servers eintragen

(alternativ: Für den Openaudit-Server im DNS-Server einen (A) Alias Eintrag erzeugen namens "openaudit") - In die Windows Aufgabenplanzung, die Aufgabe "Openaudit-Clientside-Scan" bearbeiten und

und einen administrativen Benutzer auswählen zur Ausführung

oder Methode 2 (von Hand):

- Den Inhalt des Openaudit Server-Ordners:

"C:/Program Files (x86)/xampplite/htdocs/openaudit/all-tools-scripts/oa-clientside-scan"

auf den Rechner kopieren (z.B. auf den Desktop) - Die Datei "audit.config" mit dem Editor öffnen und in der Zeile audit_host="http://openaudit:888" statt "openaudit" den Servernamen oder die IP-Adresse des OpenAudit Classic Servers eintragen

(alternativ: Für den Openaudit-Server im DNS-Server einen (A) Alias Eintrag erzeugen namens "openaudit") - Die Aufgabe "openaudit-clientscan.xml" in die Windows Aufgabenplanung importieren

und einen administrativen Benutzer auswählen zur Ausführung

(sie startet täglich um 11:00 Uhr liefert an den OpenAudit Classic Server ab)

oder OFFLINE-SCAN (nur falls Clientdside-Scans nicht funktionieren)

- Den Inhalt des Ordners:

C:/Program Files (x86)/xampplite/htdocs/openaudit/all-tools-scripts/offline-scan

vom Openauditserver auf einen Speicherstick kopieren. - "offline.cmd" vom Speicherstick ausführen --> //pcname//.txt entsteht auf dem Stick

- //pcname//.txt von C:/ mit dem Editor vopm Stick öffnen und Inhalt in die Zwischenablage kopieren.

- Die Openaudit Oberfläche im Browser aufrufen http://openauditserver:888/openaudit

- Menü "Admin" / "Add system" aufrufen

- Inhalt der Zwischenablage in das Eingabefeld dort einfügen und "Save" drücken"

- Bitte entpacken Sie den unten stehenden Download auf dem jeweiligen Desktop der nicht erfassbaren PCs (im Kontext des dort angemeldeten Benutzers, keine Adminrechte erforderlich)

- Führen Sie im Ordner offline-scan die Datei 00-kunde-firewall-win10-open-oa.cmd auf jeden PC „als Administrator ausführen“ aus und dann aus dem Ordner „offline-scan“ die offline.cmd. Es entsteht eine <pcname>.txt in dem Ordner. Diese Datei (1 pro PC) bitte an mich übermitteln

- Alternativ ändern Sie im Ordner oa-clientside.scan in der audit.config die Zeile audit_host=http://localhost:888 und ersetzen localhost durch die IP oder den obenstehenden Namen des Servers mit Open-Audit.

Kopieren Sie ab dann nur den Ordner oa-clientside-scan auf den Desktop der Zielrechner und führen die oa-clientside-scan.cmd

Tipps & Tricks

Kleine #FAQ dazu: Wenn die UAC an der Server-Konsole aktiv ist, wird dort die OA-Konsole im non-elevated-rights Modus gestartet. Soll der Bitlockerstatus der Notebooks dokumentiert werden, muss die Konsole "als Administrator" ausgeführt werden, bevor der cscript audit.vbs Lauf gestartet wird. Wenn Sie die OpenAudit Classic Console mit elevated rights als Verknüpfung anlegen möchten, erstellen Sie die folgende Verknüpfung:

C:\Windows\system32\cmd.exe /k pushd "C:\Program Files (x86)\xampplite\htdocs\openaudit\scripts"

OpenAudit Classic Konsole (ADMIN)

WMI-Fehler beim Verbinden lösen

Manchmal sind die Windows Rechner so konfiguriert (insbesondere, wenn sie nicht in der Domäne sind, manchmal aber auch in der Domäne), dass sie keinen WMI Remote-Zugriff zulassen. Die Lösung muss auf den Zielrechnern ausgeführt werden:

Rechte Maustaste auf Arbeitsplatz, Verwalten

Unter Benutzer den lokalen Administrator aktivieren und ihm das Kennwort des Domänen-Admins geben, der am OA Clasic Server das Inventar erstellt.

Dienste&Anwendungen / WMI-Steuerung (rechte Maustaste, Eigenschaften)

Reiter Sicherheit / Root anklicken

Button Sicherheit drücken

Lokalen (oder einen Domain Admin) hinzufügen

Erweitert anklicken, Doppelklick auf den gewählten Administrator

anwenden auf: "Dieser und untergordnete Namespaces" wählen

Alles ankreuzen (Berechtigungen nur für... Haken aber nicht setzen)

Viermal auf OK klicken, bis alle Dialoge zu sind

Computerverwaltung schließen

Sicherheitsbetrachtung Kaspersky Antivirus

Überblick zum Hersteller

Kaspersky Lab (Kaspersky Labs Limited, KLL) ist ein international tätiger Anbieter von Cybersicherheitssoftware mit Hauptsitz in London und operativen Standorten in mehreren Ländern, darunter auch Russland. Das Unternehmen entwickelt und vertreibt Sicherheitslösungen für Privatpersonen, Unternehmen und öffentliche Einrichtungen, darunter Antivirus-Software, Endpoint-Security-Lösungen und Threat-Intelligence-Dienste.

Technische Schutzwirkung

Antivirus-Software wie Kaspersky nutzt signaturbasierte Verfahren, heuristische Analysen sowie verhaltensbasierte Erkennung, um Schadsoftware zu identifizieren und abzuwehren. In unabhängigen Vergleichstests erzielt Kaspersky regelmäßig hohe Erkennungsraten. Diese technische Leistungsfähigkeit ist grundsätzlich unabhängig von politischen oder geopolitischen Rahmenbedingungen zu bewerten.

Sicherheit und Risiken – politische und regulatorische Aspekte

Warnungen staatlicher Behörden

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im März 2022 eine Warnung vor dem Einsatz von Kaspersky-Produkten ausgesprochen. Begründet wurde dies mit einem abstrakten Risiko, das sich aus der Möglichkeit staatlicher Einflussnahme auf den Hersteller ergeben könne. Die Warnung richtet sich insbesondere an Behörden, Betreiber kritischer Infrastrukturen sowie Organisationen mit erhöhtem Schutzbedarf und wurde bislang nicht offiziell aufgehoben.

Maßnahmen und Bewertungen in den USA

Die US-Regierung stuft Kaspersky-Produkte als potenzielles Sicherheitsrisiko ein. Seit 2024 besteht in den Vereinigten Staaten ein Verbot, das den Verkauf neuer Kaspersky-Software sowie die Bereitstellung von Updates und Support für US-Personen untersagt. Als Begründung werden nationale Sicherheitsinteressen und mögliche Einflussmöglichkeiten ausländischer staatlicher Akteure angeführt.

Kaspersky weist diese Vorwürfe zurück und verweist auf interne Compliance-, Transparenz- und Kontrollmaßnahmen.

Datenschutzrechtliche Überlegungen

Antivirenprogramme benötigen für ihre Funktion weitreichende Systemrechte, darunter Zugriff auf Dateien, Prozesse und Netzwerkkommunikation. Daraus ergeben sich erhöhte Anforderungen an Datenschutz, Zugriffskontrolle und Vertrauenswürdigkeit des Herstellers. Die datenschutzrechtliche Bewertung eines Produkts ist stets einzelfallbezogen und hängt unter anderem von Einsatzszenario, Konfiguration und organisatorischen Maßnahmen des Anwenders ab.

Cyberversicherungen und Risikobewertung

Im Rahmen von Cyberversicherungen werden IT-Sicherheitsmaßnahmen regelmäßig im Zuge von Risikoanalysen bewertet. Dabei können neben technischen Schutzmechanismen auch behördliche Warnungen, regulatorische Rahmenbedingungen und geopolitische Risikofaktoren berücksichtigt werden.

Einige Versicherer prüfen im Einzelfall, welche Sicherheitslösungen eingesetzt werden und ob diese mit aktuellen Empfehlungen von Aufsichts- oder Sicherheitsbehörden übereinstimmen. Daraus können je nach Versicherungsmodell individuelle Anforderungen, Risikoaufschläge oder vertragliche Einschränkungen resultieren. Eine pauschale Ablehnung bestimmter Produkte durch Cyberversicherungen besteht jedoch nicht; maßgeblich sind stets die konkreten Vertragsbedingungen und die jeweilige Risikobewertung des Versicherers.

Bewertung der Softwarequalität

Aus rein technischer Sicht bietet Kaspersky weiterhin eine leistungsfähige Sicherheitslösung mit Funktionen wie Echtzeit-Schutz, Malware-Erkennung, Cloud-Analyse und automatisierten Updates. Die Schutzwirkung bewegt sich nach aktuellen Vergleichstests auf einem Niveau, das mit anderen etablierten Sicherheitsprodukten vergleichbar ist. Testergebnisse und Bewertungen sollten regelmäßig überprüft werden, da sich Bedrohungslagen und Softwarearchitekturen kontinuierlich weiterentwickeln.

Best Practice: Einsatz von Microsoft Defender for Business (M365)

Als Best Practice setzen viele Unternehmen auf Microsoft Defender for Business als integrierte Sicherheitslösung innerhalb von Microsoft 365. Der Defender for Business ist direkt in das Microsoft-Ökosystem eingebunden und bietet unter anderem:

- zentrale Verwaltung über das Microsoft 365 Security Portal.

- integrierten Endpoint-Schutz ohne zusätzliche Drittsoftware.

- automatisierte Bedrohungserkennung und -reaktion (EDR).

- transparente Datenverarbeitung innerhalb der Microsoft-Cloud.

- gute Anschlussfähigkeit an Compliance-, Audit- und Versicherungsanforderungen.

Durch die enge Integration in Microsoft 365 lassen sich Sicherheits-, Identitäts- und Compliance-Funktionen konsistent umsetzen. Für viele Organisationen vereinfacht dies sowohl den operativen Betrieb als auch Nachweise gegenüber Aufsichtsbehörden, Auditoren und Cyberversicherern.

Fazit

Kaspersky Antivirus stellt weiterhin eine technisch leistungsfähige Sicherheitssoftware dar. Gleichzeitig bestehen aufgrund behördlicher Warnungen und regulatorischer Entwicklungen Risiken, die über rein technische Aspekte hinausgehen. Unternehmen sollten daher eine individuelle Risiko-, Compliance- und Versicherungsbewertung vornehmen und ihre Sicherheitsstrategie regelmäßig überprüfen. Die Wahl der Sicherheitslösung sollte sich am Schutzbedarf, am regulatorischen Umfeld und an betrieblichen Anforderungen orientieren.

Disclaimer

Dieser Artikel stellt keine Rechts-, Versicherungs- oder Produktempfehlung dar. Die dargestellten Informationen basieren auf öffentlich zugänglichen Quellen und allgemeinen Sicherheitsbewertungen. Maßgeblich für den Einsatz von Sicherheitssoftware sind stets die individuellen Rahmenbedingungen, behördlichen Vorgaben, Versicherungsverträge sowie eine eigene Risikoanalyse.

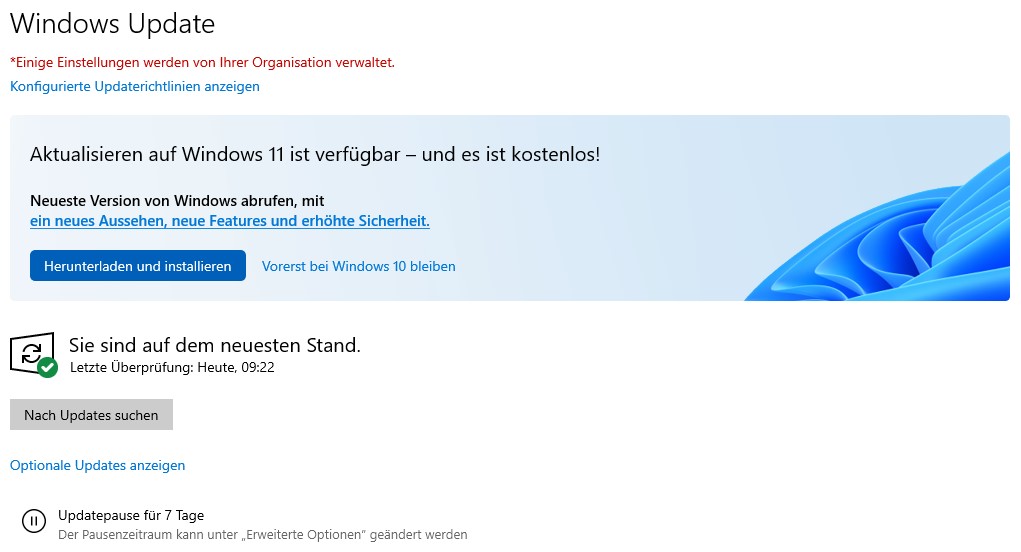

Windows 11 Spam verhindern

obwohl zahlreiche Partner und auch Microsoft-Abteilungen die Verwendung von Windows 11 nicht freigeben, verwendet Microsoft nun sogar in den Windows 10 Enterprise-Versionen das "Wichtige Updates verfügbar" Symbol in der Taskleiste mit einem blauen Punkt, um Benutzer aufzufordern, auf #Win11 zu aktualisieren. Selbst wenn man mit der rechten Maustaste darauf klickt, kann man die Meldung nicht vollständig abstellen, sondern "später erinnern".

Geht man danach in die Systemsteuerung, Updates und Sicherheit, Windows Update, wird erneut mit einem prominent platzierten Banner Windows 11 beworben. Auch hier kann man nur "vorerst noch nicht" auswählen.

Domänen Admins können diese Meldungen (falls die GPO noch funktioniert) diese Meldung verhindern (die GPOs müssen dazu mindestens die ADMX-Templates von September 2021 haben):

Computerkonfiguration

> Administrative Vorlagen

> Windows-Komponenten

> Windows Update

> Windows Update für Unternehmen"

Im Schlüssel "Zielversion des Funktionsupdates auswählen"Dort muss der Wert für das Produkt: "Windows 10" enthalten und die Version auf "21H2" gesetzt werden. Sollte Microsoft für Windows 10 doch eine 22H2 Version herausbringen (19045.x), ist dieser Wert zu setzen.

Wordpress Plugin-Updates einzeln deaktivieren

Solange ein Plugin noch in der Repository angeboten wird, kann man es einfach aktualisieren, indem man die "Automatische Updates" Funktion in der Pluginliste einschaltet. Ist das Plugin auf wordpress.org deprecated oder deaktiviert, bleibt die Einstellung auf "automatisch", man kann Sie in der Pluginliste aber nicht mehr ausschalten. Zwar kommen solange das Plugin "tot" ist, keine Updates, es gibt aber Plugins, die später wieder auferstehen. Das folgende PHP-Code Snippet hilft, Plugins-Auto-Updates fallweilse aus- oder einzuschalten. Lässt sich übrigens auch für Themes nutzen.

function change_auto_update( $name, $type = 'plugin', $enable = true ) {

if ( 'theme' === $type ) {

$key = 'auto_update_themes';

} else {

$key = 'auto_update_plugins';

}

$auto_update_settings = get_site_option( $key, array() );

if ( $enable ) {

if ( in_array( $name, $auto_update_settings, true ) ) {

return false;

}

$auto_update_settings[] = $name;

} else {

if ( ! in_array( $name, $auto_update_settings, true ) ) {

return false;

}

unset( $auto_update_settings[ array_search( $name, $auto_update_settings, true ) ] );

}

return update_site_option( $key, array_unique( $auto_update_settings ) );

}

change_auto_update('cybersyn/cybersyn.php','plugin',false);

IT-Sicherheit – erhöhtes Risiko von Cyberangriffen

derzeit kursiert ein Schreiben vom Verfassungsschutz Baden-Württemberg: „Warnung Kritischer Infrastrukturen vor dem Hintergrund der aktuellen Entwicklungen im Ukrainekonflikt“, in dem der Verfasser Bedrohungen auflistet und Handlungsempfehlungen gibt.

Grundsätzlich ist festzustellen, dass die Zielgruppe des Schreibens nicht das klassische Handelsunternehmen ist, sondern die zur kritischen Infrastruktur gehörenden Energieversorger, Krankenhäuser, IT-Rechenzentren, Behörden und Verwaltungen.

Dennoch gelten die im Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI Standard 200-1) für die aktuelle weltpolitische Lage genau wie vor dem Krieg. Einzig das Risiko, angegriffen zu werden ist deutlich erhöht. Die Grundsätze der verwendeten Angriffsmethoden und die Maßnahmen, sich dagegen zu schützen, sind auch die gleichen wie vorher (DDOS-Angriffe, Verschlüsselungstrojaner und Ransomware). Das höchste Risiko besteht dabei durch die Mitarbeitenden. Organisatorische Maßnahmen können durch technische Aktualität ergänzt werden, es wird immer ein Restrisiko bleiben.

Beispiele für Handlungsempfehlungen und Must-Haves (nach BSI-Grundschutz)

- IT-Infrastruktur: Sind alle Router, Firewalls, Switches, Kameras, Server, IRMC, USVs, NAS-Geräte, Drucker und andere Geräte mit einer aktuellen Hersteller-Firmware ausgestattet?

- Firewall: Setzen Sie eine Firewall der aktuellen Generation mit SSL-Interception, Advanced Threat Protection, Content-Analyse auf den gesamten ein- und ausgehenden Traffic, zwei integrierten Gateway Virenscannern ein?

- Software: Microsoft Windows: Sind alle Server und Endgeräte mit Microsoft Windows Betriebssystemen auf dem aktuellen Stand (Sicherheitslevel vom letzten Patchtag)

- Software: Linux: Wenn Sie Linux-Server einsetzen – wird eine aktuell unterstützte LTS Variante eingesetzt (z.B. Ubuntu 18.04) mit allen Sicherheitspatches?

- Software: Anwendungen: Haben alle Anwendungen die aktuellen Sicherheitspatches? (Beispiele: Acrobat Reader, 7-ZIP, BGInfo, RDCMAN, Notepad++, weitere Tools

- Software: Browser: Setzen Sie ausschließlich Google Chrome für Enterprise in der aktuellen Version und Microsoft Edge für Enterprise, beide mit aktivierten Gruppen-Richtlinien ein, mit Google Chrome für Enterprise als Standardbrowser (schnellere Aktualisierung gegen Sicherheitslücken)

- Organisation, physischer Zugriff und Datenschutz: Sind alle Mitarbeiter im Umgang mit der IT insbesondere mit den Gefahren und aktuellen Bedrohungen geschult, Zugriffe eingeschränkt und dokumentiert?

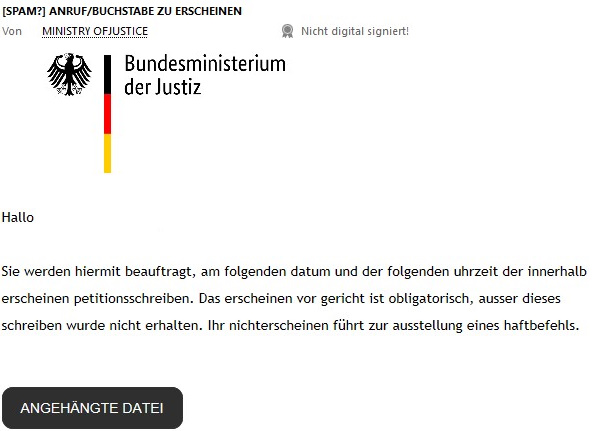

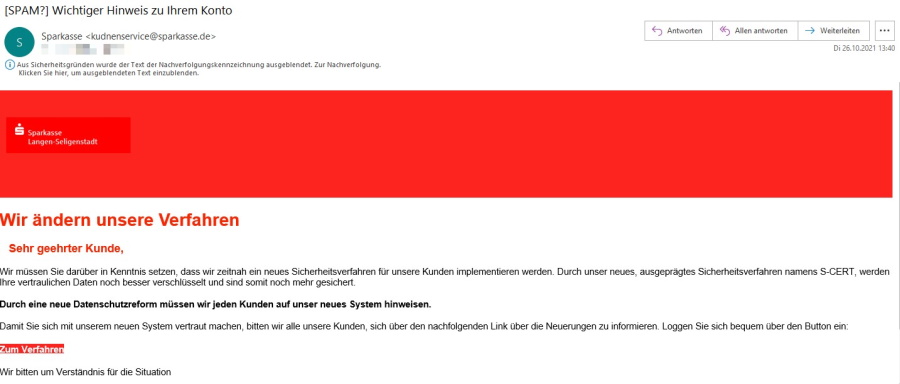

IT-Sicherheit: und sie klicken doch

weil viele Spam Filter und Mitarbeiter, die immer noch gern alles anklicken englische E-Mails löschen, sind seit einiger Zeit Mails mit Schadsoftware Schaltfläche auf deutsch im Umlauf. Diese drohen dem Empfänger mit fürchterlichen Folgen, wenn er nicht auf den Link klickt. Ein besonders schlechtes Beispiel wird zwar von guten SPAM-Filtern kassiert, aber dennoch dazu führen, das ein geringer Prozentsatz auf den Link klickt:

Erinnert mich stark an das albanische, manuelle Virus aus den Anfängen der 90er Jahre. Die SPAM-Mails vermeintlicher Banken haben meist keine Rechtschreib-Fehler, allen gemeinsam ist aber, dass eine E-Mail mit einem Link darin verschickt wurde. Ein Beispiel:

Maßnahmen dagegen

- Verwenden Sie eine Firewall der aktuellen Generation mit Content-Filtering, SSL-Interception und Advanced Threat Protection

- Blockieren Sie unerwünschte Inhalte/Inhaltstypen auf Basis von Content Filtering

- Verwenden Sie eine Microsoft 365 Office-Variante und sperren per Gruppenrichtlinie die Ausführung von Makros (

Achtung: bei den Kauf-Versionen wie Office 2021 Home & Business ist das nicht möglich!) - Verwenden Sie einen aktuellen und zentral verwalteten Virenschutz wie Azure Defender oder Windows Defender mit Advanced Security Package und Intune zur Verwaltung

- Schulen Sie Ihre Mitarbeiter regelmäßig, weder auf Links in einer E-Mail zu klicken, noch Anhänge zu öffnen. Mittlerweile gibt es sichere Methoden, Excel und Word-Dateien bereitzustellen. Auch PDF-Anhänge sind mit Vorsicht zu genießen