Wie bekommt man die amtliche Zeit im Netzwerk

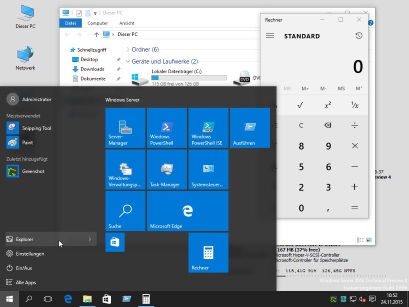

In der Windows Domäne gelten strenge Regeln für die Uhrzeit. Dadurch kann sich ein Client nicht mehr an der Domäne anmelden, wenn seine Uhrzeit stark von der Server-Uhrzeit abweicht.Optimal ist daher, den führenden Domänen-Controller mit externer, amtlicher Uhrzeit zu versorgen. Die weiteren Domänen-Controller müssen so eingestellt sein (werden), dass sie die Uhrzeit vom Domänen-Controller beziehen. Damit das Ganze funktioniert, muss auf der Firewall der Zugriff auf die amtlichen Zeitserver erlaubt werden. Basis bildet hier das sogenannte NTP Protokoll.Wenn man am ersten Domänen-Controller die folgenden Befehle einstellt - in einer Eingabeaufforderung (Administrator), wird die Serverzeit amtlich: w32tm /config /update /manualpeerlist:"0.pool.ntp.org,0x8 1.pool.ntp.org,0x8 2.pool.ntp.org,0x8 3.pool.ntp.org,0x8" /syncfromflags:MANUAL w32tm /config /reliable:yes w32tm /config /update net stop w32time net start w32time w32tm /resync /rediscover (Post ID:1379)

In der Windows Domäne gelten strenge Regeln für die Uhrzeit. Dadurch kann sich ein Client nicht mehr an der Domäne anmelden, wenn seine Uhrzeit stark von der Server-Uhrzeit abweicht.Optimal ist daher, den führenden Domänen-Controller mit externer, amtlicher Uhrzeit zu versorgen. Die weiteren Domänen-Controller müssen so eingestellt sein (werden), dass sie die Uhrzeit vom Domänen-Controller beziehen. Damit das Ganze funktioniert, muss auf der Firewall der Zugriff auf die amtlichen Zeitserver erlaubt werden. Basis bildet hier das sogenannte NTP Protokoll.Wenn man am ersten Domänen-Controller die folgenden Befehle einstellt - in einer Eingabeaufforderung (Administrator), wird die Serverzeit amtlich: w32tm /config /update /manualpeerlist:"0.pool.ntp.org,0x8 1.pool.ntp.org,0x8 2.pool.ntp.org,0x8 3.pool.ntp.org,0x8" /syncfromflags:MANUAL w32tm /config /reliable:yes w32tm /config /update net stop w32time net start w32time w32tm /resync /rediscover (Post ID:1379)