Inhaltsverzeichnis

- KeePass 2.59 2

- Cyber-Angriff und die rote Box 3 - 4

- Mercedes AMG GLC200 5

- Nomacs Image Lounge 3.21.1 6

- PDFCreator 6.1.0 7

- Cisco Secure Client - AnyConnect VPN 5.1.10.233 8

- Eraser 6.2.0.2996 9

- WinRAR unter Beschuss: Kritische Sicherheitslücken 10 - 11

- Clonezilla 20250620 12

- UltraVNC 1.6.4.0 13

- PicPick 7.4.0 14

- Rezept - Rührei mit Gemüse 15

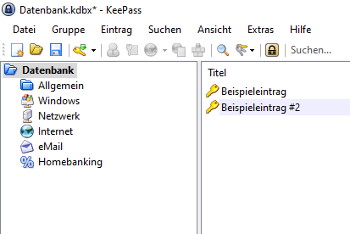

KeePass 2.59

|

|

|

KeePass | |

| 2.59 | |

| Passwortsafe, verschlüsselte Ablage von Kennwörtern, speichert Datenbank lokal, funktioniert ohne Cloud, auch als Apps für IOS (Keepassium) und android (keepass2android) verfügbar, deutsche Sprachdatei herunterladen, in Ordner kopieren und aktivieren, 2FA verfügbar (z. B. mit Fingerabdrucksensor auf dem Smartphone). Repack enthält deutsche Sprachdatei und verwendet sie. | |

| Dominik Reichl | |

| support@keepass.info | |

| – | |

| GPL-Lizenz, kostenfrei | |

| im Installationspaket | |

| Server | Client oder AVD | |

| Internet | |

| Deploy, Repack | |

| https://keepass.info/ | |

| JA Link geprüft am: Do 10.07.2025 | |

| Bewertung: | 10 von 10 |

| 88 | |

Cyber-Angriff und die rote Box

In Zeiten zunehmender Digitalisierung und stetig wachsender Vernetzung sind Unternehmen mehr denn je auf eine funktionierende IT-Infrastruktur angewiesen. Gleichzeitig steigt auch das Risiko durch Cyber-Angriffe. Doch was passiert im Ernstfall? Was, wenn Firewalls, Antivirensysteme und Monitoring-Tools versagen? Dann zählt jede Sekunde – und genau darum geht es in diesem Artikel.

Die rote Box: Symbol für digitale Notfälle

Das Bild zeigt eine auffällig rot lackierte Netzwerkbox mit einer deutlichen Botschaft:

„IM FALL EINER CYBER-ATTACKE – SCHEIBE EINSCHLAGEN UND ALLE STECKER ZIEHEN!“

Was auf den ersten Blick an einen Feuerlöscher erinnert, ist tatsächlich eine Maßnahme zur physischen Notfallabschaltung der Netzwerkverbindung. In der Box befinden sich mehrere Switches, verbunden mit Dutzenden gelber Netzwerkkabel. Diese führen zu Servern, Arbeitsstationen oder Netzwerkkomponenten eines Unternehmens.

Sinn und Zweck dieser „Notfallstation“

In einem schwerwiegenden Cyber-Angriff – etwa bei einem aktiven Ransomware-Befall oder einem gezielten Eindringen in das Firmennetzwerk – kann der einzige Weg zur Schadensbegrenzung darin bestehen, das System sofort und vollständig vom Internet sowie vom internen Netzwerk zu trennen. Eine solche Maßnahme kann:

- die weitere Verbreitung von Schadsoftware verhindern,

- Datenabflüsse stoppen,

- Angriffsspuren sichern,

- und Zeit für die forensische Analyse schaffen.

Die klare Botschaft an der Scheibe dient dabei als letzte Sicherheitsinstanz: eine Low-Tech-Methode gegen ein High-Tech-Problem.

Notfallpläne als Teil der IT-Sicherheitsstrategie

Diese Art von Schrank ist keine Spielerei – sie zeigt vielmehr, wie wichtig gut durchdachte Notfallprozesse in der IT-Sicherheit sind. Unternehmen sollten neben Firewalls und Antivirus-Systemen auch über folgende Fragen nachdenken:

- Gibt es einen dokumentierten Notfallplan bei Cyber-Angriffen?

- Wissen Mitarbeitende, wer im Ernstfall welche Entscheidung trifft?

- Wie schnell kann der Netzwerkzugang physisch getrennt werden?

- Wird regelmäßig geübt, was im Notfall zu tun ist?

Fazit: Analoge Absicherung in einer digitalen Welt

Während sich Cyberkriminelle ständig weiterentwickeln, bleibt ein Grundsatz bestehen: Im Zweifelsfall kann ein gezogener Stecker mehr bewirken als jede Softwarelösung. Die abgebildete rote Notfallbox ist ein plakatives Beispiel für einen pragmatischen, aber effektiven Ansatz zur Krisenabwehr.

Digitale Sicherheit endet nicht im Code – sie beginnt mit Vorbereitung, Prozessen und der Bereitschaft, im Notfall beherzt zu handeln.

Mercedes AMG GLC200

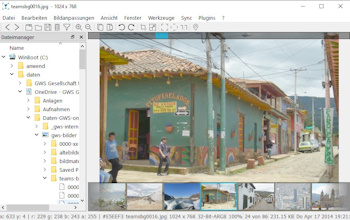

Nomacs Image Lounge 3.21.1

|

|

Nomacs Image Lounge | |

| 3.21.1 | |

| Open-Source Bildbetrachter mit Bearbeitungsfunktionen und Datei-Explorer, Diashow, Vollbildanzeige. Vergleichbar mit ImageGlass und eine Alternative dazu, weil IG8 nicht weiterentwickelt wird. Mit E kann ein externe Editor wie Paint.net aufgerufen werden, mit W der integrierte File-Explorer angezeigt werden (wie bei notepad++). Festlegen als Standard Bildbetrachter über Bearbeiten/Einstellungen. Mehr Details unter: nomacs.org/docs/getting-started/installation/. Repack hat nützliche Voreinstellungen. | |

| nomacs Projekt auf Github | |

| support@nomacs.org | |

| – | |

| GPL-Lizenz, kostenfrei | |

| im Installationspaket und auf der Webseite | |

| Server | Client oder AVD | |

| Github | |

| Repack | |

| https://github.com/nomacs/nomacs/releases | |

| Bewertung: | 9 von 10 |

| 597 | |

PDFCreator 6.1.0

PDFCreator | |

| 6.1.0 | |

| mittlerweile Freemium, PDF24 Creator besser und kostenfrei | |

| pdfforge GmbH | |

| support@pdfforge.org | |

| 0800 987 654 | |

| Lizenzsoftware | |

| im Installationspaket | |

| bitte deinstallieren | |

| Internet | |

| Bewertung: | 1 von 10 |

| 464 |

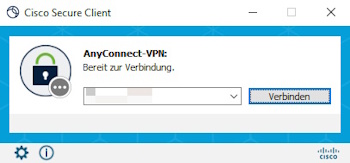

Cisco Secure Client - AnyConnect VPN 5.1.10.233

|

|

Cisco Secure Client – AnyConnect VPN | |

| 5.1.10.233 | |

| oder Cisco Secure Mobility Client – enthält Anyconnect: VPN Einwahl in Firmennetzwerk (Download und Support nur mit gültigem CISCO Wartungsvertrag, nur in Verbindung mit Cisco Router Hardware). Zum Verbinden von Windows Rechnern und Notebooks via vpn mit CISCO ASA Routern und -Firewalls – aktuelle Versionen schließen meist kritische Sicherheitslücken und sollten daher zeitnah installiert/verteilt werden. Weitere kritische Sicherheitslücken wurden geschlossen. | |

| CISCO Corp | |

| support@cisco.com | |

| 0800 787 347 | |

| hardwaregebunden | |

| auf der Internetseite | |

| Client oder AVD | |

| Internet | |

| https://software.cisco.com/download/home/286330811/type/282364313 | |

| Bewertung: | 3 von 10 |

| 29 | |

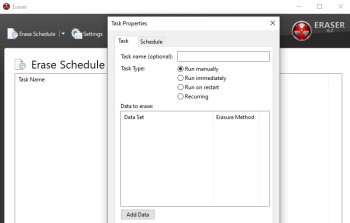

Eraser 6.2.0.2996

|

|

|

Eraser | |

| 6.2.0.2996 | |

| Software zum sicheren Löschen von Festplatten (HDD) und Speichersticks vor Entsorgung/Abgabe solcher Geräte (kostenlos, Open-Source), 64-Bit, aktuelle Version immer auf der Website. Dazu braucht man einen Windows Rechner, wo die zu löschenden Medien über SATA oder USB angeschlossen werden. Gelöscht werden dann diese zusätzlichen Datenträger. Das dauert je nach Größe schon mal ein paar Stunden. SSDs können nur mit einem herstellerspezifischen Hardwarecode gelöscht werden, ansonsten verbleiben Daten im Temp Bereich, da nicht überschrieben wird. | |

| Eraser Project | |

| support@geeksoftware.de | |

| – | |

| GPL-Lizenz, kostenfrei | |

| im Installationspaket | |

| Client oder AVD | |

| Internet | |

| Deploy | |

| https://eraser.heidi.ie/download/ | |

| Bewertung: | 8 von 10 |

| 417 | |

WinRAR unter Beschuss: Kritische Sicherheitslücken

WinRAR, eines der weltweit am häufigsten genutzten Packprogramme, steht erneut im Fokus der IT-Sicherheitswelt. Aktuelle Berichte decken schwerwiegende Schwachstellen auf, die nicht nur die Integrität von Systemen gefährden, sondern auch grundlegende Fragen zur Nutzung von Shareware-Software aufwerfen.

🔓 Aktuelle Sicherheitslücken in WinRAR

Im Juni 2025 wurde eine kritische Sicherheitslücke in WinRAR entdeckt, die es Angreifern ermöglicht, Schadcode aus der Ferne auszuführen. Die Schwachstelle betrifft insbesondere die Windows-Version des Programms. Ein speziell präpariertes Archiv kann WinRAR dazu verleiten, beim Extrahieren einen vom Angreifer vorgegebenen Pfad zu nutzen, wodurch beliebiger Code ausgeführt werden kann. Die Entwickler haben bereits mit der Veröffentlichung der Beta-Version 7.12 auf diese Bedrohung reagiert und die Lücke geschlossen.

Zusätzlich wurde eine weitere Schwachstelle (CVE-2025-31334) identifiziert, die es ermöglicht, den Windows-Sicherheitsmechanismus „Mark of the Web“ (MotW) zu umgehen. Dieser Mechanismus kennzeichnet Dateien aus dem Internet als potenziell gefährlich. Durch die Lücke können Angreifer diese Kennzeichnung umgehen und so Schadcode unbemerkt ausführen. Ein Update auf Version 7.11 behebt dieses Problem.

💰 WinRARs Shareware-Modell: Zwischen Testphase und Dauernutzung

WinRAR wird als Shareware vertrieben, was bedeutet, dass Nutzer das Programm 40 Tage lang kostenlos testen dürfen. Nach Ablauf dieser Frist wird eine Lizenz erforderlich, um die Software weiterhin legal zu nutzen. In der Praxis funktioniert WinRAR jedoch auch nach der Testphase ohne Einschränkungen weiter, lediglich regelmäßige Hinweise erinnern an den Kauf einer Lizenz.

Eine Einzelplatzlizenz für WinRAR kostet derzeit 35,64 Euro. Für Unternehmen und Mehrfachlizenzen gibt es gestaffelte Preise.

🆓 7-Zip: Die quelloffene Alternative

Angesichts der Sicherheitsbedenken und des Lizenzmodells von WinRAR lohnt sich ein Blick auf 7-Zip, eine kostenlose und quelloffene Alternative. 7-Zip unterstützt eine Vielzahl von Archivformaten, darunter ZIP, RAR, GZIP, TAR und das eigene 7z-Format. Besonders hervorzuheben ist die hohe Komprimierungsrate und die Möglichkeit, Archive mit AES-256-Bit-Verschlüsselung zu sichern.

Als Open-Source-Software unter der LGPL-Lizenz ist 7-Zip nicht nur kostenlos, sondern ermöglicht auch Transparenz und Sicherheit durch offenen Quellcode. Die Software ist für Windows verfügbar und bietet sowohl eine grafische Benutzeroberfläche als auch eine Kommandozeilen-Version.

✅ Fazit: Sicherheit und Transparenz bevorzugt

Die jüngsten Sicherheitslücken in WinRAR unterstreichen die Bedeutung regelmäßiger Updates und eines kritischen Blicks auf die verwendete Software. Während WinRAR durch seine Shareware-Politik und wiederkehrende Sicherheitsprobleme in die Kritik gerät, bietet 7-Zip eine sichere, transparente und kostenfreie Alternative für die Archivierung und Komprimierung von Dateien.

Für Nutzer, die Wert auf Sicherheit, Transparenz und Kostenfreiheit legen, empfiehlt sich der Umstieg auf 7-Zip.

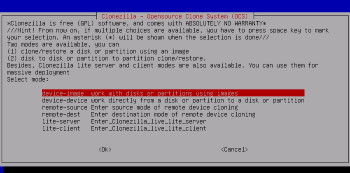

Clonezilla 20250620

|

|

Clonezilla | |

| 20250620 | |

| Festplatten für Hardwareupgrade spiegeln (Boot von USB). Dazu die ISO-Datei von den Projektseiten herunterladen und mit #Rufus davon einen USB-Bootstick erstellen. Medium: mindestens 8GB. Zum Spiegeln auf eine größere Platte müssen die erweiterten Einstellungen gewählt werden. Dies ist die alternative stable Version, die ubuntu Linux enthält. Website: https://clonezilla.org/ DL-Link Alternative Version als ISO von Sourceforge | |

| Clonezilla Project | |

| support@clonezilla.org | |

| – | |

| GPL-Lizenz, kostenfrei | |

| auf der Internetseite | |

| Client oder AVD | |

| Internet | |

| Deploy | |

| https://sourceforge.net/projects/clonezilla/files/clonezilla_live_alternative/ | |

| Bewertung: | 9 von 10 |

| 32 | |

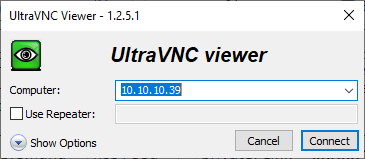

UltraVNC 1.6.4.0

|

|

UltraVNC | |

| 1.6.4.0 | |

| Fernwartungs-Software nur für Rechner innerhalb des lokalen Firmennetzwerks und Firmen VPN – Fernwarter und Benutzer sehen das Bild – auf vielen Thin-Clients ist der VNC-Serverdienst vorinstalliert (stabile Version mit Windows Zertifikat, aktuell halten wegen Sicherheit, enthält Viewer und Serverdienst, Werkskennwort danach ändern oder bei den Sources in der ultravnc.ini ändern udn Paket mit Innosetup neu erstellen) | |

| UltraVNC Projekt | |

| support@ultravnc.com | |

| – | |

| GPL-Lizenz, kostenfrei | |

| im Installationspaket | |

| Client oder AVD | |

| Internet | |

| Deploy, Repack | |

| https://www.uvnc.com/downloads/ultravnc.html | |

| JA Link geprüft am: Mo 23.06.2025 | |

| Bewertung: | 10 von 10 |

| 230 | |

PicPick 7.4.0

|

PicPick | |

| 7.4.0 | |

| Software zum Erstellen von Screenshots. Bitte deinstallieren, da nur kostenlos auf privaten Systemen. Stattdessen besser: ShareX ist Open-Source und kann deutlich mehr. | |

| NGWIN Software Rep. Korea | |

| support@ngwin.com | |

| – | |

| kostenfrei nichtkommerziell, Lizenzsoftware kommerziell | |

| bitte deinstallieren | |

| Bewertung: | 1 von 10 |

| 570 |

Rezept - Rührei mit Gemüse

Für 3 Personen.

Zutaten:

- 5 Eier (L)

- 6 EL Milch

- 75 g Pizzakäse, gerieben

- 2 Stangen Frühlingszwiebeln

- 6 Champignons (braun)

- 1 Zucchini

- 1 Tomate

- 1 Prise Chinagewürz rot

- 2 TL Gemüsebrühe

- 2 Prise schwarzer Pfeffer

- 1 Prise Salz

Zubereitung:

Gemüse klein hacken und mit Brühe, Chinagewürz, Pfeffer würzen. Etwas Sonnenblumenöl in eine Pfanne geben. Dann nacheinander Frühlingszwiebeln, Zucchini, Pilze, Tomaten in der Pfanne leicht anbraten, dass sich Röstaromen bilden. Die Zutaten in vermengen und Käse über die Masse streuen.

Eimasse mit Milch, Salz, Pfeffer schaumig schlagen und über die Zutaten in der Pfanne verteilen. 4-6 Minuten aufbraten, Ei stocken lassen, zwischendurch vorsichtig umrühren.

Variation: Emmentaler oder Gouda fein würfeln (statt Pizzakäse).