Inhaltsverzeichnis

- Warum BYOD in Deutschland nicht funktioniert 2 - 3

- Zeiterfassungspflicht in Unternehmen 4

- Wildgänse und die ganze Vogelschaar... 5

- NetPhone Client 11.41 6

- TwiXit - der Vogel ist still 7

- Rezept - Blaubeerkuchen (oder Kirschen) 8

- Wie man sieht, sieht man nichts 9

- Disk2VHD 2.02 10

- Gigaset Gigaset CL660 2022 11

- Halloween-Vorbereitung 12

- Abmahnwelle wegen Google-Fonts Remote 13 - 14

- Libreoffice 7 Sicherheitslücke 15

Warum BYOD in Deutschland nicht funktioniert

Private Geräte dienstlich nutzen?

Während BYOD (bring your own device) in vielen außereuropäischen Ländern beliebt ist, verhindern Bundesdatenschutzgesetz (die deutsche Anwendung der EU-DSGVO) und Sicherheitsaspekte nicht nur die Verwendung von privaten Mobilgeräten, sondern auch von Laptops, Tablets und PC-Hardware mit Anbindung an dienstliche Quellen wie E-Mail, M365, AVD und Azure.

Neben den gesetzlichen Aspekten steigen auch die Risiken signifikant (im zweistelligen Prozentbereich), da privat eingebrachte, nicht verwaltete Geräte keine Mindestanforderungen erfüllen und keinem Monitoring unterliegen.

Viele Cyber-Versicherungen schließen daher grundsätzlich auch BYOD aus oder weigern sich, Zahlungen im Schadenfall zu leisten. Die Beweispflicht liegt dann beim Versicherungsnehmer, was den Anspruchnachweis zusätzlich erschwert.

Dienstliche Hardware und Mobilgeräte auch privat nutzen?

Die private Nutzung von dienstlichen Mobilgeräten (Smartphones, Tablets) kann hingegen gesetzlich vereinbart werden.

Hierzu müssen die technischen Maßnahmen eines Mobile Device Managements wie Intune genutzt werden (oder MDM-Software eines anderen Anbieters).

Effektiv lässt sich das nur mit Endgeräten von Samsung (Galaxy A50 und S20 oder neuer) realisieren, denn nur dort gibt es einen Bereich für private Apps wie Whatsapp, Gmail etc. und den geschäftlichen Bereich mit Outlook, M365 und anderen Dienst-Apps.

Auch die dienstlichen Daten liegen in einem verschlüsselten Bereich des Speichers und können vom Admin gelöscht werden. Die privaten Daten hingegen bleiben erhalten. (nur bei den Samsung Geräten ist das so, bei apple wird meines Wissens das Gerät komplett gelöscht).

In jedem Fall müssen auch die Nutzung der dienstlichen Mobiltarife und das Datenvolumen so organisatorisch geregelt werden, dass die private Nutzung erlaubt ist (Achtung! Nur risikoarm bei Flatrate-Tarifen, die nicht automatisch Volumen dazubuchen, sondern drosseln) und einer All-Net-Flatrate für Telefonie.

Die außereuropäische Nutzung solllte bei Verwendung der dienstlichen SIM komplett untersagt sein.

Zuletzt bietet sich noch die Möglichkeit, mit DUAL-SIM zu arbeiten und die private SIM dann dem privaten Bereich fest zuzuordnen und die dienstliche SIM nur im dienstlichen Bereich des verwalteten Mobilgeräts.

Zeiterfassungspflicht in Unternehmen

Bereits im Mai 2019 wurde vom Europäischen Gerichtshof beschlossen, eine Verpflichtung zur #Zeiterfassung für Unternehmen einzuführen. Im September 2022 stützte das Bundesarbeitsgericht diese Entscheidung, indem zur Zeiterfassungs-Pflicht ein eigenes Urteil aussprach.

Grundsätzlich besteht die Pflicht also schon ab 2019, wurde aber jetzt erst in nationales Recht umgesetzt. Viele von Ihnen setzen Software oder Web-Lösungen (und Stempelterminals) zur Zeiterfassung bereits ein, es gibt aber viele Fälle, insbesondre im KMU (kleine und mittelständische Unternehmen), deren Mitarbeitende noch keine Zeiten erfassen.

Zur Einführung (bzw. generell) gilt: Stimmen Sie die weitere Vorgehensweise mit einem Fachanwalt, Ihrem Datenschutzbeauftragten und - sofern vorhanden - Ihrem Betriebsrat ab.

Die einfachste Methode (sofern die o.g. Bedingungen das erlauben) sind "Stundenzettel", die monatsweise händisch erfasst und dann von der Personalabteilung bzw. den Personalverantwortlichen archiviert werden. Im Zeitalter der Digitalisierung nicht empfehlenswert.

Das Wordpess Plugin zur Online-Erfassung von Zeiten und Auswertung in Ihrem Intranet erleichtert Ihnen die Zeiterfassung und bietet die Möglichkeit zur Raumplanung (Desksharing). Den Quellcode und den Code-Download finden Sie hier.

Wildgänse und die ganze Vogelschaar...

Heute ist Flugwetter - zumindest für zahlreiche Zugvögel. Die Collage ist die Ausbeute von etwa 10 Minuten Himmels-Beobachtung:

NetPhone Client 11.41

| NetPhone Client | |

| 11.41 | |

| Netphone CTI-Software und Softphone für Telekom Netphone Cloud-Telefonanlagen | |

| Lizenzsoftware | |

| | Server | Client oder AVD | |

| aus Originalquelle | |

| https://public.telekom.de/produkte/kommunikation/octopus-netphone | |

| Bewertung: | 5 von 10 |

| 543 |

TwiXit - der Vogel ist still

Weil Sie die Möglichkeit haben, unser Blog per RSS (auch für einzelne Interessengebiete) zu verfolgen oder per E-Mail benachrichtigt werden können, wenn wir hier einen neuen Beitrag erfassen, haben wir uns entschieden, die „Twitter syndication“ und den damit verbundenen Twitter-Kanal @pbaerenfaenger einzustellen.

Rezept - Blaubeerkuchen (oder Kirschen)

Werte angegeben für Springform (26 cm). Bei Verwendung eines Backblechs (hohes Backblech) die doppelten Mengen verwenden (Werte in Klammern) und etwa 60 Minuten backen.

Zutaten:

- 350 g (700 g) frische Blaubeeren - gewaschen

oder 1 Glas Kirschen, entsteint (Abtropfgewicht 350g) - 75 g (150 g) Butter

- 50 g Margarine (100 g)

- 125 g Zucker

- 9 g (1 Päckchen) Vanillezucker

- 3 Eier

- 200 g Mehl

- 2 TL Backpulver

- 4 EL Milch

Zubereitung:

Blaubeeren waschen und abtropfen lassen oder Kirschen abtropfen lassen.

Zutaten für den Teig verrühren, Für Blaubeeren: die Blaubeeren - bis auf etwa 12 (25) Stück - mit dem Teig verrühren.

Springform (Durchmesser 26 cm) oder Backblech mit Margarine einfetten, Teig in die Springform geben.

Restliche Blaubeeren (oder alle Kirschen) auf den Teig und von oben in den Teig drücken.

Backzeit (Ober/Unterhitze, wenn vorgeheizt): 175°C, 35 (Backblech: 60) Minuten. Die Teigdecke sollte goldbraun sein.

Wie man sieht, sieht man nichts

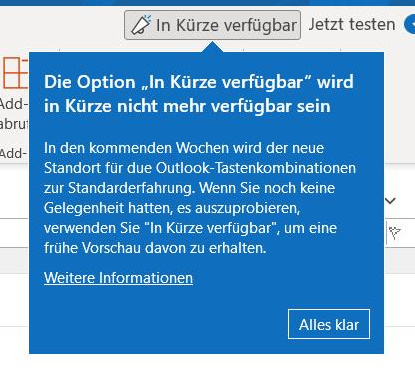

Microsoft hat den Spruch aus den Grundsätzen der Informatik wiederentdeckt. So heißt es in den Microsoft (Office) 365 Anwendungen vor wenigen Tagen:

Getreu dem Grundsatz: Wie man sieht, sieht man nichts, und warum man nichts sieht, wird man gleich sehen :D - Für mich "Alles klar"...

Update: Ein Rechtschreibfehler ist auch noch in der Microsoft-Meldung. Fällt nur auf, wenn man genau hinschaut. „due“ – es sollte bestimmt “ ‚doh “ heißen 🙂. Die Grammatik erscheint auch seltwürdig.

Disk2VHD 2.02

| Disk2VHD | |

| 2.02 | |

| Erzeugt aus einem physikalischen Rechner/Server eine virtuelle Hyper-V-Harddisk (.VHDX). Werkzeug von Microsoft Sysinternals. X64 Version empfohlen. Portabel, braucht keine Installation. | |

| Microsoft Sysinternals | |

| kostenfrei auch kommerziell | |

| im Installationspaket | |

| | Server | Client oder AVD | |

| Internet | |

| Deploy | |

| https://learn.microsoft.com/en-us/sysinternals/downloads/disk2vhd | |

| Bewertung: | 8 von 10 |

| 537 |

Gigaset Gigaset CL660 2022

| |

| 2022 - Letzte Änderung: Montag, 31. Oktober 2022 10:37:46 | |

| ✅ JA | |

| DECTfon | |

| Gigaset [complogo brand="gigaset"] | |

| Gigaset CL660 | |

| StrongArm | |

| 300 | |

| Linux | |

| EG Wz P | |

| 512000 = 512M | |

| 5Zoll TFT | |

| Micro-USB-Datenaustausch, 2x AAA-Akku | |

| Festnetztelefon mit übersichtlicher Bedienoberfläche und klarer Sprachqualität, geeignet für Büro und Zuhause. | |

| Bewertung: | 9 von 10 |

| gigaset.de | |

| Gigaset Gigaset CL660 | |

| 106 | |

Halloween-Vorbereitung

am 31.10.2022 ist wieder Halloween und die Kinder aus der Nachbarschaft fordern "Süßes oder Saures". Der Landwirt um die Ecke hat sich optimal auf Halloween vorbereitet, wie das Bild zeigt. Er muss den Kürbis nur aushöhlen und eine Kerze reinstecken, um es am 31. schaurig aussehen zu lassen:

Abmahnwelle wegen Google-Fonts Remote

Mit Urteil des Landgerichts München vom 20.01.2022 (Az: 3 O 17493/20) wurde die Rechtswidrigkeit der Einbindung von Google-Fonts durch Aufruf von externen Seite festgestellt. Mit Aufruf der Website wird durch das Laden der Google-Fonts eine Verbindung zu US-Servern von Google aufgebaut und die IP-Adresse des Besuchers übermittelt.

Da eine Einbindung der Google Fonts oftmals auch bei der Anzeige des „Cookie-Banners“ und bei inhaltsleeren Fehlerseiten (z.B. gelöschte Seiten o.ä.) erfolgt, bleibt die Einbindung trotz Überprüfung gerne zunächst unentdeckt, womit die automatische Übermittlung der IP-Adresse des Besuchers daher gegen die DSGVO verstoßen kann. Details kann Ihnen hierzu ein Fachanwalt für IT-Recht oder Ihr Datenschutzbeauftragter erläutern.

Leider machen sich einige Abmahnanwälte diese Verstöße mit Massen-Abmahnungen zu Nutze und verschicken automatisiert Zahlungsaufforderungen in Höhe von rund 200 €.

Update 21.12.2022: Die beiden Abmahnanwälte, die mehr als 2.000 Abmahnungen verschickt haben, sind nun selbst angeklagt und verurteilt worden (wegen Abmahnbetrugs). In der Begründung der Staatsanwaltschaft Berlin wurde festgestellt, das die Suche nach Webseiten mit verlinkten Google Fonts durch eine Software durchgeführt werden. Da ein Datenschutz-Verstoß nicht gegen Programme, sondern nur gegen natürliche Personen wirksam sind, waren die Abmahnungen in betrügerischer Absicht.

Ungeachtet dieser Massenabmahnung sollten Sie Google Fonts und andere "Open-Source" Bibliotheken ausschließlich auf dem eigenen Webauftritt betreiben (also keine externen Links setzen).

Schutz-Maßnahmen

Keine Befürchtungen im Fall einer entsprechenden Abmahnung müssen Sie haben, wenn Sie entweder keine externen Fonts in Ihrem Internetauftritt eingebunden haben oder die Google-Fonts lokal über ihren in Deutschland gehosteten Webserver mit ausliefern.

Das können Sie stichprobenartig einfach prüfen, indem Sie Ihre Internetseite aufrufen und dann im Chrome oder Edge die Taste {F12} drücken. Im Register „Quellcode“ erscheint dann links eine Liste der Quellen, aus denen Ihre Seiten die Daten beziehen. Taucht dort nur die eigene Domain auf, reduziert sich das Risiko einer Abmahnung signifikant. Alternativ rufen Sie von Ihren Seiten und Unterseiten „Seitenquelltext anzeigen“ auf und suchen darin nach "fonts" oder „google“.

Auf diesen Seiten verwenden wir beispielsweise keine externen Quellen für Google-Fonts, Avatare, Emojis und andere Darstellungs- oder Programmcode-Elemente. Mehr dazu in unserer Datenschutzerklärung.

Wordpress

Da mittlerweile rund 64,3% {Quelle: de.statista.com, Oktober 2022} aller Internet-Auftritte die Plattform „WordPress“ verwenden, gibt es zahlreiche empfohlene Maßnahmen, die externen Verbindungen zu kappen, bzw. auf die eigene Seite zu verlagern. Für mehr Details lassen Sie sich bitte von Ihrer Medienagentur oder Ihrem Webdesigner in Abstimmung mit Ihrem Datenschutzbeauftragten und Fachanwalt beraten.

Libreoffice 7 Sicherheitslücke

Die meisten Firmen setzen auf die Standardlösung: Microsoft 365 (oder Microsoft Office). Dabei ist man nur bei der Miet-Variante mit bester Sicherheit und schnellen Updates versorgt. Bei den Kaufvarianten (z. B. Office 2021 Home & Business) gibt es weder effizienten Makroschutz, noch neue Funktionen und Sicherheitsupdates nur alle 4 Wochen am Patchday. Diese wiederum kann man dann auch nicht zentral verteilen.

Ungeachtet davon setzen einige von Ihnen Libreoffice (oder zumindest den Writer davon) ein, um ausfüllbare PDF-Formulare zu erstellen (Meines Wissens die einzige kostenlose Software, die das kann).

Wenn Sie Libreoffice in Ihrem Software-Inventar finden, aktualisieren Sie bitte auf die Version 7.4.2.3 (bestenfalls in der x86_64 Variante). Ansonsten kann durch simplen HTML-Code, der ein einem Dokument ist, Schadcode auf die Zielsysteme eingeschleust werden. Libreoffice hat leider keinen automatischen Updater integriert, daher ist die Aktualisierung von Hand vorzunehmen

Makros und Sicherheitslücken in Makros gibt es nicht nur in Microsoft Office, sondern auch in Libreoffice!

https://www.libreoffice.org/about-us/security/advisories/cve-2022-3140/