Patchday April kritische Lücken

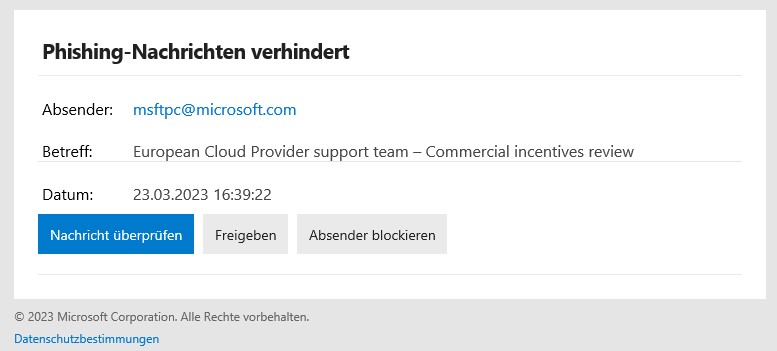

#Wichtig - rund die Hälfte der mit dem April #Patchday geschlossenen Lücken werden im CVE-Rating als kritisch eingestuft und ermöglichen "Remote-Code Execution". Ein gefundenes Fressen und ein sehr hohes Risiko, dass Mitarbeitende mit Benutzer-Rechten etwas anklicken und das Angeklickte den Rechner infiziert, Code nachlädt und weitere Systeme im Netzwerk befällt. Hierbei werden Dienste (wie beispielsweise ein lückenhafter DHCP-Serverdienst) genutzt, um ohne Adminrechte Programme auszuführen. Da bei den Updates auch Dienste auf den Servern betroffen sind und nicht nur Windows Clients, sind die zeitnahe Installation der April-Patches enorm wichtig. Microsoft Security Datenbank, Patchday April 2023 Mit dem Funktionsupdate März, das mit dem Patchday April 2023 an alle verteilt wird, wird außerdem LAPS (Local admin Password solution), die Möglichkeit, lokale (Admin-) Konten und Kennwörter per Gruppenrichtlinien zu setzen/ändern in die Windows-Betriebssysteme integriert. Ob LAPS auch für die Server implementiert wird, wird aus dem Artikel nicht klar.

#Wichtig - rund die Hälfte der mit dem April #Patchday geschlossenen Lücken werden im CVE-Rating als kritisch eingestuft und ermöglichen "Remote-Code Execution". Ein gefundenes Fressen und ein sehr hohes Risiko, dass Mitarbeitende mit Benutzer-Rechten etwas anklicken und das Angeklickte den Rechner infiziert, Code nachlädt und weitere Systeme im Netzwerk befällt. Hierbei werden Dienste (wie beispielsweise ein lückenhafter DHCP-Serverdienst) genutzt, um ohne Adminrechte Programme auszuführen. Da bei den Updates auch Dienste auf den Servern betroffen sind und nicht nur Windows Clients, sind die zeitnahe Installation der April-Patches enorm wichtig. Microsoft Security Datenbank, Patchday April 2023 Mit dem Funktionsupdate März, das mit dem Patchday April 2023 an alle verteilt wird, wird außerdem LAPS (Local admin Password solution), die Möglichkeit, lokale (Admin-) Konten und Kennwörter per Gruppenrichtlinien zu setzen/ändern in die Windows-Betriebssysteme integriert. Ob LAPS auch für die Server implementiert wird, wird aus dem Artikel nicht klar.