Gefahrenquelle Mobiles Arbeiten, Home Office

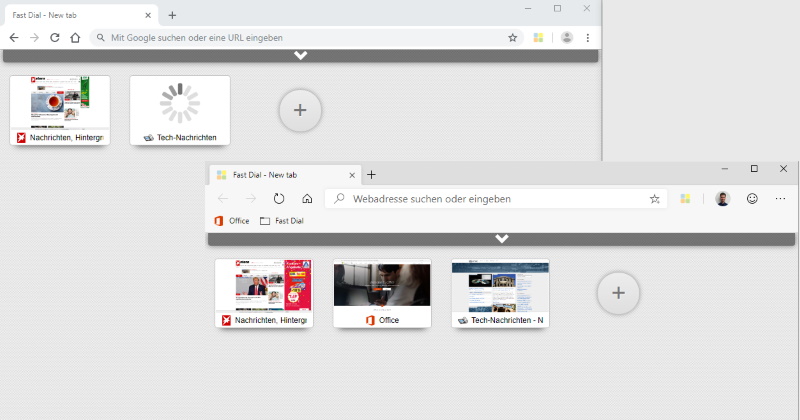

Die gemeinhin gern als "Home-Office" bezeichnete Arbeitslokation, die im geschäftlichen Bereich als Mobiles Arbeiten bezeichnet wird, kann möglicherweise als Einfallstor für kriminelle Machenschaften genutzt werden. Um den Einbruch, muss der Unternehmer/Arbeitgeber wirksame Maßnahmen ergreifen. Tut er das nicht, können Versicherungen im Schadensfall die Leistung komplett verweigern oder zumindest kürzen. Bei grob fahrlässigem Handeln drohen Regressforderungen und hohe Bußgelder. Um zu vermeiden, dass die Sicherheitsgrundlinie, wenn Mitarbeiter zuhause oder an einem anderen Ort arbeiten, zu niedrig ist, sind einige Grund-Voraussetzungen zu erfüllen: * Ein geschäftliches Notebook zur Verfügung stellen wir empfehlen Notebooks der Thinkpad-Reihe vom Markführer lenovo* Softwareinstallation (Windows Deployment, gehärtete Installation) wurde vom Systemkoordinator im Betrieb durchgeführt* Nur die Software installieren, die unbedingt auf dem Notebook benötigt wird* Windows Updates so einstellen, dass sie zeitnah am Patchday installiert werden* Gemanagten Virenschutz installieren (Lizenzprodukt, wir empfehlen Kaspersky Endpoint Protection) und zentral über das Kaspersky Security Center überwachen* Gesicherte vpn Software (NCP, Client, Cisco Anyconnect oder Barracuda vpn Client) verwenden zulassen* Datenzugriff auf Firmendaten nur über SSL-VPN oder gesicherte https Verbindungen mit Zertifikat* Anmeldung an der Domäne oder am Azure AD mit sicherem Passwort, Kennwortrichtlinien gemäß BSI Grundschutz Stand März 2020* Bestimmte Software (z.B. Warenwirtschaft) nur über ein RDS Security Gateway, SSL verschlüsselt bereitstellen oder aber (wenn gevis ERP|BC 17) mit Zertifikat und Reverse Proxy über die Firewall als Browser Anwendung* Internet Standard-Browser Google Chrome für Enterprise mit Gruppenrichtlinien* Gruppenrichtlinien für das Gerät und Software* Eine Vereinbarung zum Verhalten und Nutzung und Tipps zur Gefahrenabwehr von Hard- und Software schließen und…

Die gemeinhin gern als "Home-Office" bezeichnete Arbeitslokation, die im geschäftlichen Bereich als Mobiles Arbeiten bezeichnet wird, kann möglicherweise als Einfallstor für kriminelle Machenschaften genutzt werden. Um den Einbruch, muss der Unternehmer/Arbeitgeber wirksame Maßnahmen ergreifen. Tut er das nicht, können Versicherungen im Schadensfall die Leistung komplett verweigern oder zumindest kürzen. Bei grob fahrlässigem Handeln drohen Regressforderungen und hohe Bußgelder. Um zu vermeiden, dass die Sicherheitsgrundlinie, wenn Mitarbeiter zuhause oder an einem anderen Ort arbeiten, zu niedrig ist, sind einige Grund-Voraussetzungen zu erfüllen: * Ein geschäftliches Notebook zur Verfügung stellen wir empfehlen Notebooks der Thinkpad-Reihe vom Markführer lenovo* Softwareinstallation (Windows Deployment, gehärtete Installation) wurde vom Systemkoordinator im Betrieb durchgeführt* Nur die Software installieren, die unbedingt auf dem Notebook benötigt wird* Windows Updates so einstellen, dass sie zeitnah am Patchday installiert werden* Gemanagten Virenschutz installieren (Lizenzprodukt, wir empfehlen Kaspersky Endpoint Protection) und zentral über das Kaspersky Security Center überwachen* Gesicherte vpn Software (NCP, Client, Cisco Anyconnect oder Barracuda vpn Client) verwenden zulassen* Datenzugriff auf Firmendaten nur über SSL-VPN oder gesicherte https Verbindungen mit Zertifikat* Anmeldung an der Domäne oder am Azure AD mit sicherem Passwort, Kennwortrichtlinien gemäß BSI Grundschutz Stand März 2020* Bestimmte Software (z.B. Warenwirtschaft) nur über ein RDS Security Gateway, SSL verschlüsselt bereitstellen oder aber (wenn gevis ERP|BC 17) mit Zertifikat und Reverse Proxy über die Firewall als Browser Anwendung* Internet Standard-Browser Google Chrome für Enterprise mit Gruppenrichtlinien* Gruppenrichtlinien für das Gerät und Software* Eine Vereinbarung zum Verhalten und Nutzung und Tipps zur Gefahrenabwehr von Hard- und Software schließen und…